Articoli simili

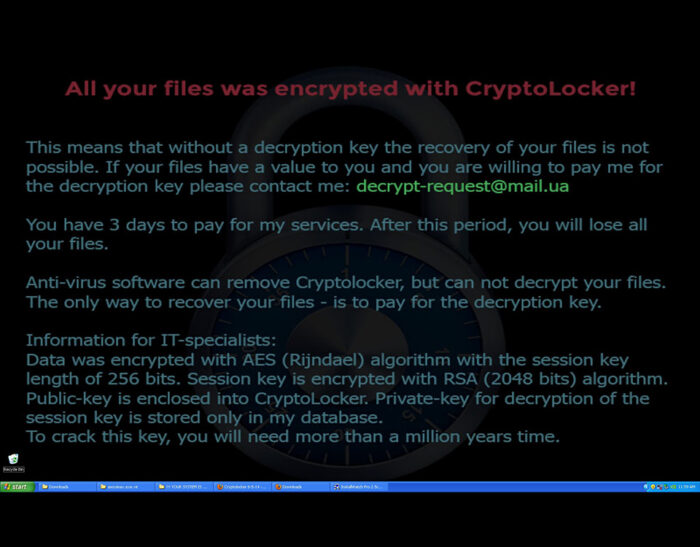

Cryptolocker, cosa sono e come difendersi da questo tipio di ransomware

I giornali e le riviste sono pieni ultimamente del termine “cryptolocker” che già nel nome manifesta il proprio principio di funzionamento che consiste nel bloccare (lock), tramite un’azione di cifratura (crypto), i contenuti di un computer. L’aspetto inquietante è la richiesta di un riscatto per permettere all’utente di rientrare in possesso dei dati. Questo tipo…

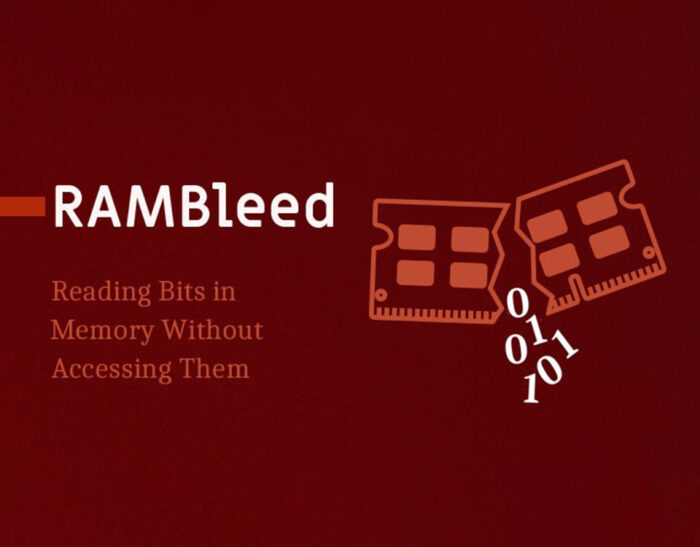

Attacco RAMBleed

La continua miniaturizzazione delle componenti elettroniche ha contribuito ad incrementare sensibilmente le prestazioni dei dispositivi: componenti di ridottissime dimensioni che riescono a lavorare con latenze ridottissime a frequenze altissime. A volte però, portare all’esasperazione tali componenti all’interno dei chip può portare alla manifestazione di fenomeni fisici inaspettati: è il caso del “memory bit flip”, ovvero…

Monica Pellegrino – Intervista al Cyber Crime Conference 2015

Monica Pellegrino Research Analyst Consorzio ABI Lab Monica Pellegrino descrive cosa fanno le banche per contrastare e prevenire il cybercrime e rivela lo scenario delle frodi realizzate attraverso i canali di internet e mobile banking. La Research Analyst conclude l’intervista elencando alcune delle sfide che ci attendono.

Regolamentare l’Intelligenza Artificiale: ISO ha già pubblicato la norma di gestione

ISO/IEC 42001:2023: un approccio etico per la governance della Intelligenza Artificiale L’anno appena trascorso, il 2023, ha visto in tutti i settori una straordinaria attenzione all’Intelligenza Artificiale. Il mondo dei media ha dimostrato un interesse senza eguali negli ultimi anni ed ormai non si parla altro che di Intelligenza Artificiale come un qualcosa di ormai…

Emilio Turani – Intervista al Forum ICT Security 2015

Emilio Turani Regional Director, Qualys Emilio Turani descrive qual’è la visione di Qualys e quali sono le novità previste per il mercato, anticipando le strategie 2015/2016. Il Regional Director conclude l’intervista inviando un’importante messaggio al CSO. Emilio Turani ha preso parte alla Tavola Rotonda “Risk Management IT: Analisi e strategie a contrasto del crimine informatico” del Forum ICT Security 2015.

La Firma Elettronica Avanzata (FEA) nel Regolamento UE n. 910/2014 (EIDAS)

PREMESSA La firma elettronica avanzata (FEA) è stata introdotta dalla direttiva 1999/93/CE come base per la firma elettronica qualificata. Questa è realizzata se alla FEA si aggiungono un cosiddetto certificato qualificato e la firma viene creata utilizzando un “dispositivo sicuro” che nei fatti è un apparato che possiede specifiche e ben determinate caratteristiche di sicurezza….