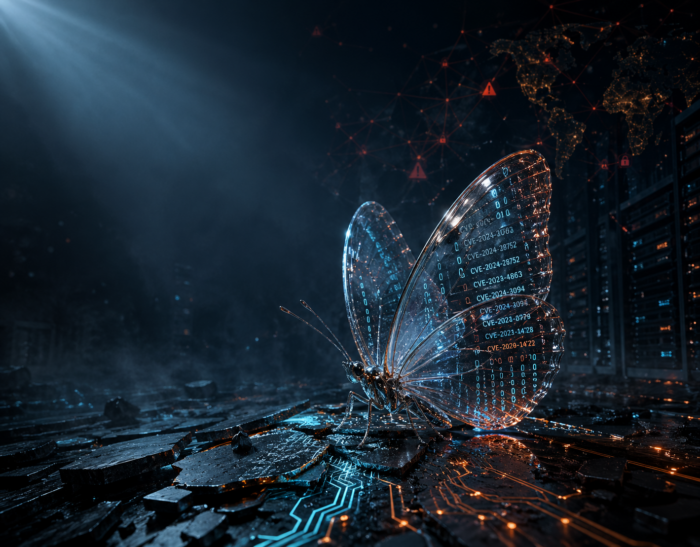

Cyber diplomacy: verso un ordine internazionale del cyberspazio?

Il mondo digitale è diventato il nuovo teatro della cyber diplomacy e della geopolitica. Tra forum che si moltiplicano, trattati controversi e veti incrociati, la governance internazionale del cyberspazio fatica ancora a trovare un linguaggio comune. Un cantiere aperto da quasi trent’anni La governance internazionale del cyberspazio ha una storia più lunga di quanto si…