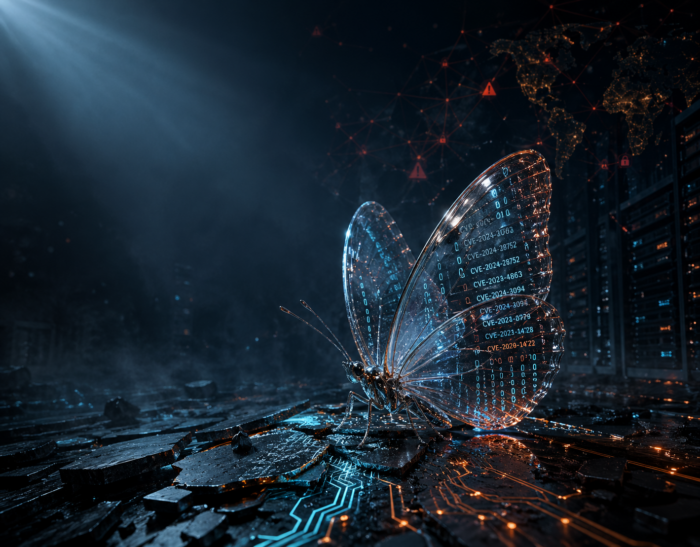

Trellix conferma l’accesso non autorizzato al codice sorgente: il vendor XDR avvia l’indagine forense

Trellix, fra i principali fornitori globali di soluzioni Extended Detection and Response, ha reso noto di aver subito un accesso non autorizzato a una porzione del proprio repository di codice sorgente. La nota, pubblicata sul sito istituzionale dell’azienda, è essenziale ma inequivocabile e arriva in una fase in cui la sicurezza dei vendor di cybersecurity…