Guerra Ibrida e difesa integrata: come la NATO contrasta la nuova frontiera del conflitto tra cyber e attacchi fisici

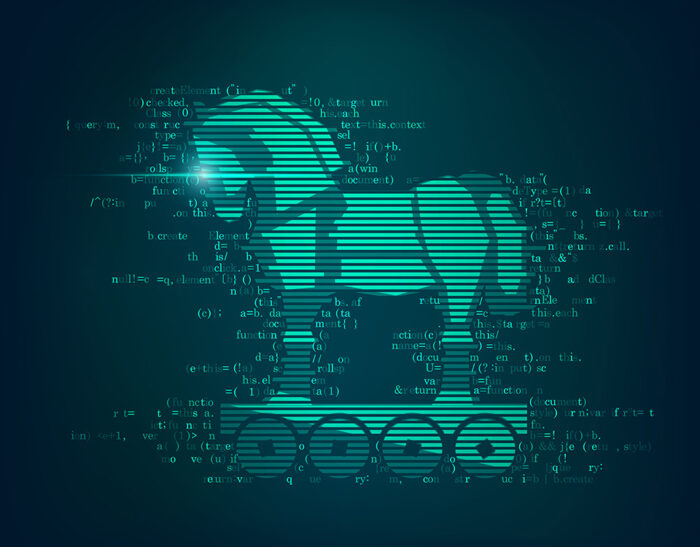

La guerra moderna non si combatte più solo con carri armati, missili o fanteria. Oggi, una centrale elettrica può essere spenta con un malware, un’elezione può essere manipolata tramite campagne di disinformazione, e la fiducia dei cittadini può essere erosa attraverso l’uso strumentale dei social media. Benvenuti nell’era della guerra ibrida: una forma di conflitto…