Cyber Proxies: capacità cibernetiche degli attori non statali filo-iraniani

Gli attori non statali filo-iraniani sfruttano i cyber proxies come strumenti strategici per proiettare potere, condurre operazioni cibernetiche e perseguire obiettivi politici regionali. Questo testo inaugura una serie di approfondimenti sul tema Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani, analizzando come l’Iran coordini reti di proxy, dall’organizzazione di Hezbollah e Hamas fino alle unità cyber dedicate, per espandere la propria influenza e influenzare dinamiche geopolitiche complesse. La lettura offre un quadro chiaro e dettagliato delle infrastrutture, delle strategie operative e delle metodologie impiegate, introducendo i lettori al mondo dei cyber proxies filo-iraniani.

Introduzione ai cyber proxies e attori non statali filo-iraniani

Nell’attuale panorama geopolitico si assiste ad una progressiva proliferazione di entità che, parallelamente agli stati, svolgono un ruolo significativo nella determinazione delle dinamiche internazionali e trasformando i vuoti di potere in opportunità. Allo stesso tempo, sempre più stati-nazione fanno uso di queste entità per supportare i propri interessi politici, economici e di sicurezza in tutto il mondo, talvolta mettendo in discussione i perimetri giuridici globali. Come accennato, sempre più spesso gli Stati demandano attività storicamente prerogative della compagine statale ad attori non statali di vario titolo, al punto da configurare dei veri e propri proxy.

Il concetto di proxy è ampiamente utilizzato in letteratura per indicare quell’insieme di entità che sono controllate ed agiscono per conto di un’altra entità gerarchicamente superiore. L’impiego di questi attori permette agli stati di raggiungere obiettivi nazionali limitando i costi, riducendo il rischio di conflitti diretti, appaltando a tutti gli effetti compiti ad organismi spesso tecnicamente preparati (e organizzati) e, dissipando la responsabilità delle loro azioni certe a un certo grado di distacco dalle azioni di questi attori nel caso fosse necessario negare mantenendo una plausibile negabilità. Questo significa che, nonostante questi attori perseguano precisamente le agende politiche degli stati padrone, quest’ultimi possano sempre smentire ogni tipo di responsabilità sulle azioni dei proxy.

Questo tipo di dinamica trova un terreno fertile nel panorama delle minacce, dove il concetto di operazione informatica offensiva mercenaria è ampiamente diffuso. Gli attori di minaccia offrono ad attori statali e non diverse tipologie di operazioni e strumenti “as a Service”.

Un esempio chiave in questo ecosistema è quello dei Ransomware-as-a-Service (RaaS), ovvero quell’insieme di attori di minaccia sviluppatori del ransomware che forniscono il ransomware (e talvolta anche l’infrastruttura e supporto tecnico) ad altri attori (detti “affiliati”) per svolgere attività di estorsione economica delle vittime. Ancora, un altro esempio è costituito dagli Initial Access Broker. Questi attori di minaccia sono specializzati nella compromissione iniziale e, una volta ottenuto l’accesso a reti aziendali (o delle istituzioni), rivendono questi accessi ad altri attori (esempio per la distribuzione di ransomware) o a vere e proprie entità statali (per svolgere attività di sorveglianza).

A questi si aggiungono tutta una serie di attori coinvolti nell’erogazione di:

- Phishing-as-a-Service: pacchetti completi per campagne di phishing che possono includere template, pagine clone di siti bancari o aziendali, strumenti per inviare mail massive. L’obiettivo è appaltare la parte di delivery della catena di attacco informatico.

- Malware-as-a-Service (MaaS): può essere intesa come versione malevola del Software-as-a-Service (SaaS). Esistono diversi market in cui è possibile acquistare strumenti malevoli pronti all’uso come trojan, spyware o RAT, completi di interfacce grafiche, pannelli di controllo e guide all’uso. Questi strumenti possono essere impiegati per lo spionaggio aziendale, la raccolta intelligence o per azioni distruttive.

- DDoS-as-a-Service: come i precedenti, ma in questo caso è possibile arruolare dei veri e propri attacchi DDoS contro le infrastrutture designate dell’acquirente (sito web o un server), per vendetta, competizione o semplice attivismo.

Parallelamente al mondo del cybercrime si inserisce quell’insieme di attori di minaccia direttamente sponsorizzati da attori statali per perseguire le proprie agende politiche. Questi attori possono condurre o contribuire (attivamente o passivamente) a operazioni informatiche offensive, di spionaggio o anche distruttive in funzione delle necessità dello Stato sponsor.

Questo li rende particolarmente preziosi nel raggiungimento di specifici bisogni informativi (favoriti anche dalla progressiva digitalizzazione delle pubbliche amministrazioni) o anche come parte integrata della strategia bellica di un paese. Questo tipo di attività ha tipicamente costi notevolmente inferiori rispetto agli strumenti di guerra convenzionale e tutte le criticità di un attacco frontale sul campo di battaglia. Come la maggior parte delle strategie del conflitto asimmetrico, si sposa perfettamente la sua caratteristica intrinseca: eludere la capacità muscolare dell’avversario per spostarla su un terreno di confronto più favorevole.

Inoltre, analogamente al fenomeno dei proxy nel mondo reale, questo fenomeno pone una nuova sfida per il diritto internazionale nel determinare precisamente i confini di responsabilità e di applicazione del diritto internazionale nel cyberspazio. Infatti, quando si tratta di operazioni clandestine o di sorveglianza, il processo di attribuzione è spesso molto complicato. Una volta individuato il cluster o l’attore di minaccia dietro le attività tracciate diventa ancora più complesso attribuire l’operazione a uno Stato sponsor. Questi attori potrebbero operare indipendentemente (es per attivismo politico) o essere assoldati in modo confidenziale da intermediari.

Proxy iraniani: asse della resistenza

Dalla rivoluzione khomeinista del 1979 e la conseguente nascita della Repubblica islamica, l’Iran si è proiettato nella scena medio orientale come una teocrazia sciita orientata a: espandere geopoliticamente ed ideologicamente la sua sfera di influenza e perpetrare una costante politica di destabilizzazione e contrasto verso Stati Uniti e alleati regionali. Infatti, in quarantacinque anni, la politica regionale dell’Iran è ruotata in modo persistente principalmente attorno tre obiettivi:

- cacciare gli Stati Uniti dal Medio Oriente,

- eliminare Israele, considerata una entità illegittima e principale avversario ideologico

- affermarsi come attore egemone nell’area.

Per perseguire queste ambizioni, l’Iran è riuscito a creare quello che viene definito un vero e proprio “Asse della Resistenza”, ovvero una rete di attori proxy che comprende Hamas nella Striscia di Gaza, Hezbollah in Libano, gli Houthi in Yemen e diverse milizie sciite in Iraq. Questo “asse” si configura come un vero e proprio strumento di proiezione di potenza regionale, coordinato dalle Forze Quds del Corpo delle Guardie della rivoluzione islamica (IRGC) ed alimentato attraverso un incessante flusso di erogazione di fondi, armamenti, addestramento e guida strategica.

In altre parole, la politica estera iraniana si regge su un equilibrio di deterrenza e proiezione indiretta, fondato su attori non-statali che moltiplicano la pressione su avversari regionali e potenze esterne. Sebbene singoli fronti (come in Siria e Libano) conoscano battute d’arresto e mutamenti, la vera capacità di Teheran è stata quella di ridisegnare costantemente l’ordine mediorientale attraverso la creazione di attori, partiti o milizie pronti ad allinearsi alla sua direzione politica e strategica.

Dagli anni ’80, l’IRGC ha sponsorizzato gruppi armati non statali in Afghanistan, Iraq, Libano, Territori Palestinesi, Yemen e altri paesi, fornendo loro addestramento, armamenti, dotazioni militari, denaro e, come vedremo in alcuni casi anche le competenze per dotarsi di apparati cyber offensivi. Sebbene alcuni di questi attori operino anche indipendentemente dall’Iran (e dagli altri), possono essere considerati a tutti gli effetti come parte di un ”asse della resistenza” sotto la direzione strategica iraniana, in chiave anti-occidentale e anti-israeliana. Infatti, sponsorizzando questi gruppi, l’obiettivo iraniano è stato quello di esportare la sua rivoluzione, ma allo stesso tempo, di scoraggiare le aggressioni dei paesi stranieri e del suo principale avversario Israele.

Il primo esperimento di proiezione extra-statale fu Hezbollah. Con l’aiuto siriano, la Forza Quds riuscì a strutturare un prototipo di organizzazione altamente specializzata, fortemente allineata all’ideologia e agli interessi politici iraniani, che condivideva un’ostilità endemica verso Stati Uniti e Israele. Dal 1982, le Forze Quds hanno addestrato, armato e finanziato un complesso insieme di milizie sciite nel Libano meridionale, da impiegare per liberare il paese dall’occupazione israeliana. Nel tempo Hezbollah, soprattutto grazie al finanziamento iraniano, oltre al ruolo di difensore del Libano dall’invasore, è riuscito a penetrare capillarmente nel territorio, sostituirsi progressivamente nel vuoto statale come fornitore di servizi essenziali ai cittadini fino a diventare parte attiva della politica nazionale.

Negli anni ’90, Hamas, nonostante emergesse come branca jihadista sunnita dei Fratelli Musulmani egiziani, redasse una carta formale che sanciva gli obiettivi di distruggere Israele. In questo periodo, il gruppo iniziò a sviluppare contatti di alto livello con l’Iran e ad acquisire notorietà partecipando all’intifada palestinese contro Israele, spingendo nel 1992 il governo israeliano a deportare in Libano 418 figure di spicco di Hamas. L’IRGC e Hezbollah ospitarono questi deportati e cominciarono ad addestrarli alle tattiche sulla base della strategia consolidata da Hezbollah e, l’Iran inizierà a finanziare il gruppo, permettendogli di strutturarsi come partner pragmatico dell’asse di resistenza iraniano[1].

In seguito alla Primavera araba del 2011, le Forza Quds spostarono le proprie competenze in Siria, formalmente a difesa dei santuari sciiti, ma di fatto fornendo aiuto all’ex-presidente siriano Bashar al-Assad a reprimere i disordini tra la popolazione a maggioranza sunnita. Quando scoppiò la guerra civile, la Forza Quds ed Hezbollah (e altre milizie proxy) svolsero un ruolo cruciale, combattendo in prima linea a fianco delle forze del regime siriano. Parallelamente, le rivolte arabe scatenarono la guerra civile anche in Yemen.

Le rivolte del 2011 saranno anche il contesto di affermazione di un altro membro dell’asse, gli Houthi. In seguito al rovesciamento del presidente yemenita Ali Abdullah Salih, l’Iran fornì il suo supporto al gruppo, permettendogli di prendere il controllo del governo a Sana’a[2]. In tale contesto, l’IRGC svolse un ruolo di primo piano nel supporto intelligence, di addestramento e armando il movimento ribelle Houthi contro le forze congiunte del governo del paese e l’Arabia Saudita[3].

Dal 2013, in risposta all’ascesa dello Stato Islamico, le Forze Quds aumentarono la loro presenza in Iraq e Siria. In Iraq ci fu una forte mobilitazione di miliziani sciiti, molti dei quali avevano già collaborato con le Forze Quds durante l’occupazione statunitense. Molte di queste milizie che giurarono fedeltà alla Guida Suprema fornirono un importante contributo (da partner tacito) agli Stati Uniti a respingere lo Stato Islamico. Tuttavia, questa “partnership” si concluse intorno al 2019 con la sconfitta dello Stato Islamico. Da quel momento gli Stati Uniti iniziarono a cercare di sopprimere la forte influenza regionale creata dall’Iran.

Infatti, a gennaio 2020 attraverso un attacco con drone gli Stati Uniti eliminarono Abu Mahdi al-Muhandis, vice capo delle Forze di Mobilitazione Popolare e Qasem Soleimani comandante della Forza Quds dal 1997, entrambi protagonisti dell’opera di contrasto dello Stato islamico. Dalla morte di Soleimani, l’Iran e i suoi alleati giurarono vendetta e il complesso di attori sponsorizzati intensificarono gli attacchi contro le forze della coalizione statunitense in Iraq e Siria.

Tra il 2016 e il 2022 l’asse della resistenza raggiunge la maturità. Dalla Striscia di Gaza al Golfo di Aden, gruppi alleati furono finanziati e armati come eserciti convenzionali. Inoltre, legami tra IRGC e la sua rete regionale di proxy diventano ancora più evidente nell’attacco del 7 ottobre 2023 contro Israele. Sebbene la Guida Suprema abbia negato ogni forma di coinvolgimento con l’attacco di Hamas, diverse fonti sostengono che l’Iran fosse a conoscenza dell’offensiva e che abbia contribuito a facilitarla attraverso i decenni di sostegno ai combattenti palestinesi.

Mentre Israele concentrava la sua offensiva su Gaza, Hezbollah apriva il fronte settentrionale, le milizie irachene colpivano basi statunitensi in Siria e gli Houthi minacciavano le rotte marittime. La direzione strategica iraniana fu ancora più chiara nell’aprile 2024, quando per la prima volta l’IRGC, in risposta al bombardamento israeliano all’ambasciata iraniana a Damasco, lanciò un attacco con circa 300 droni e numerosi missili balistici sul territorio israeliano.

Ad oggi, la rete di proxy costruita dall’IRGC in quattro decenni costituisce il fulcro della strategia iraniana. Questa infrastruttura gli consente un approccio flessibile, in grado di modulare il coinvolgimento in un conflitto, passare da un ruolo offuscato ad operazioni frontali, tenendo la guerra sempre distante dal suo territorio.

Questo significa che il baricentro del potere iraniano non è all’interno dei suoi confini nazionali ma è disseminato in una galassia di attori che agiscono a doppio filo tra autonomia operativa e fedeltà all’ideologia della Guida Suprema. Questo significa che per comprendere l’attribuzione e la previsione delle intenzioni politiche di questo paese, occorre tener conto della sua infrastruttura nel suo insieme, ma anche delle singole parti che la compongono. Complessivamente, la Repubblica islamica iraniana può contare sui seguenti attori proxy[4]:

- Bahrein: Brigate Al-Ashtar

- Iraq: Kata’ib Hezbollah, Organizzazione Badr, Asa’ib Ahl al-Haq, Hezbollah Harakat al-Nujaba e Kata’ib Sayyed al-Shuhada.

- Libano: Hezbollah

- Palestina: Hamas e Jihad islamica palestinese.

- Siria: Brigata Fatemiyoun, Brigata Zainabiyoun, Quwat al-Ridha e Brigata Baqir

- Yemen: movimento Houthi

Negli anni la rete costruita dall’Iran si è strutturata attraverso ingenti finanziamenti orientati innanzitutto a rafforzarne la forza militare e la capacità operativa, ma anche a consolidare la loro posizione infiltrandosi capillarmente come entità politiche ed economiche nei rispettivi paesi. A loro volta, questi attori sono riusciti nel tempo a strutturarsi e a generare diverse forme di entrate per sostentarsi, soprattutto quando questi finanziamenti subivano battute di arresto. Questo approccio ha permesso agli attori dell’asse della resistenza di poter operare senza soluzione di continuità nei settori formali e informali delle rispettive economie (a livello nazionale e transnazionale), spesso usufruendo della rete clientelare locale, eludendo le regolamentazioni e mantenendo l’impunità[5].

L’accesso a questi flussi finanziari diviene un pilastro dell’autorità dell’Asse, sia a livello nazionale che transnazionale. Infatti, l’interconnessione della rete gli ha consentito una fluida circolazione di denaro, armi, risorse e competenze attraverso i confini.

Questi trasferimenti transfrontalieri rafforzarono la resilienza alle pressioni esterne come le sanzioni, gli permettono di inserirsi in modo parassitario nell’economia degli Stati e, di svilupparsi in ambito di dotazioni e capacità militari. In ogni paese, imprenditori, burocrati governativi, funzionari locali e attori armati collaborarono per facilitare il trasferimento (sia virtuale che fisico) di denaro attraverso i confini. La rete impiegata per questi trasferimenti è composta da individui che operano sia nel settore formale (come banche, agenzie, servizi pubblici etc.), sia in quello informale (es. contrabbandieri di denaro).

Come accennato precedentemente, in seguito al celebre caso Stuxnet, l’Iran ha progressivamente rafforzato le proprie dotazioni e strutture delegate alle operazioni informatiche e di sorveglianza. Infatti, già nel 2015 il governo iraniano aveva aumentato il budget destinato alla cybersicurezza dell’1.200% in un biennio.

La letteratura esaminata mostra come questo investimento nella strutturazione di capacità cyber si sia esteso anche al suo “asse della resistenza”. La formazione e l’impiego di proxy nella cyberwar conferisce a Teheran un doppio vantaggio in termini strategici:

- Ampliamento di alleati coinvolti in azioni coerenti con gli obiettivi strategici iraniani;

- Un certo grado di deresponsabilizzazione a livello internazionale per le azioni compiute da questi attori;

- È possibile che le potenze straniere colpite decidano di non colpire obiettivi iraniani in seguito ad un attacco proveniente da uno di questi attori. Inoltre, non essendo attori statali, i loro asset rappresentano bersagli limitati in caso di rappresaglia da parte di un governo straniero.

Struttura e funzionamento dei cyber proxy di Hezbollah

Il primo proxy iraniano a strutturarsi come partner strategico anche nel dominio cyber sarà proprio Hezbollah. Le Forze Quds contribuirono fornendo formazione e dotazioni tecnologiche, alla nascita e strutturazione di una unità di controspionaggio informatico. Alcune fonti indicano che questa unità fosse localizzata nel quartiere meridionale di Dahieh, a Beirut, e disponesse di dotazioni informatiche simili a quelle dell’Università Sharif di Teheran. Dalla sua nascita, sotto la direzione dei Pasdaran, questa unità fu incaricata principalmente di raccogliere informazioni sulle istituzioni statali libanesi, straniere in particolare nei paesi del Golfo[6].

Questa sorta di partenariato cyber tra Iran e Hezbollah determinerà un’evoluzione significativa nello sviluppo delle capacità operative del proxy, poiché implica non solo la condivisione di competenze ma anche di infrastrutture cyber da impiegare come parte di un’alleanza per specifiche finalità d’interesse geopolitico.

Nel 2018, Carnegie Endowment for Peace, un think tank statunitense, segnalava come “ci fossero poche prove di un trasferimento diretto di strumenti informatici” tra l’Iran e Hezbollah. Dopo il crollo del califfato dello Stato Islamico, Hezbollah ha assunto il ruolo di organizzazione terroristica mediorientale più sofisticata e influente nel cyberspazio. Gli attacchi informatici condotti da Lebanese Cedar APT, come vedremo, hanno interessato numerosi paesi, infiltrandosi nelle reti attraverso strumenti e metodologie sofisticate e qualificando l’attore come uno delle minacce ibride più tecnologicamente avanzate al mondo.

Tra i proxy iraniani, Hezbollah ha una reputazione consolidata per le proprie PsyOps, che si sono rivelate cruciali nei conflitti del 2002, 2006 e anche recentemente. Il gruppo ha compreso l’importanza di documentare le proprie operazioni militari al punto di rendere celebre la frase “Se non hai filmato, non hai combattuto”. Hezbollah mantiene un’unità dedicata esclusivamente alla guerra psicologica specializzata nel gestire l’immagine pubblica di Hezbollah e dei suoi avversari. Inoltre, possiede un complesso sistema di giornali, social media, siti internet e programmazione televisiva che gli permettono sia di riverberare la propria propaganda (e quindi di socializzazione della popolazione), sia di alimentare il ventaglio operativo di guerra informativa.

A riprova dell’elevato livello di specializzazione, alcune fonti sostengono che, durante la pandemia di Covid-19, Hezbollah ha fornito corsi di formazione in materia di propaganda e disinformazione finalizzati a promuovere i propri interessi strategici. L’obiettivo, oltre quello di reperire fondi, sembra essere quello di ampliare l’influenza regionale dell’Iran, diffondendone la strategia espansiva attraverso la sponsorizzazione di attori non statali in Paesi instabili come l’Iraq. Infatti, molti degli “allievi” di Hezbollah in ambito cyber provengono dall’Iraq e sostengono il gruppo terroristico pro-iraniano iracheno Kata’ib Hezbollah[7].

Grazie all’importante dose di risorse fornite dall’Iran, Hezbollah ha nel tempo dato prova di elevate capacità cyber offensive, consentendogli importanti risultati in termini strategici. Nel 2006, durante la seconda guerra israelo-libanese, gli hacker israeliani hanno interrotto il servizio sui siti web del Partito di Dio. In risposta, gli hacker di Hezbollah hanno attacchi informatici contro siti web in diversi paesi che hanno supportato Israele durante la guerra[8]. Negli Stati Uniti rete sono riusciti ad appropriarsi di siti e canali di comunicazione in diverse località (dal Texas alla Virginia, fino a provider di hosting a Delhi, Montreal, Brooklyn e nel New Jersey) con l’obiettivo di trasmettere messaggi e contenuti di Al-Manar, principale emittente televisivo portavoce del gruppo (ancora in attiva).

Questa strategia, definita “whack-a-mole”: ogni volta che un sito collegato ad Al-Manar o ad altre piattaforme di propaganda di Hezbollah veniva chiuso (“whacked down”), ne compariva subito uno nuovo (“pops up”) su un altro server o con un diverso indirizzo IP. Un esempio è stato l’hijacking di una piccola società via cavo nel sud del Texas, avvenuto grazie a un “collegamento improprio” all’interno della catena di distribuzione di un aggregatore di contenuti satellitari a New York. In questo modo Hezbollah ha collegato il proprio traffico all’indirizzo IP dell’operatore texano, invitando via e-mail e blog a seguire i contenuti di Al-Manar su quel portale[9].

In definitiva, oggi l’asse della resistenza può contare non solo su una complessa infrastruttura di divisioni cyber dipendenti dallo Stato, ma anche su una serie di attori di minaccia, direttamente parte di divisioni, o associati ai principali attori non statali della rete. La letteratura esaminata mi ha permesso di individuare cinque principali attori di minaccia, a tutti gli effetti “sponsorizzati” da Hezbollah, Hamas e ribelli Houthi. Nelle sezioni successive andremo a ricostruire la storia delle attività di questi attori dalla loro nascita ad oggi, cercando di identificarne le intenzioni, le metodologie e gli strumenti tipicamente impiegati.

Come vedremo, questi cyber-proxy non costituiscono un’unica entità monolitica, ma una costellazione di gruppi altamente specializzati nell’uso del dominio cyber per svolgere attività di spionaggio e sabotaggio. L’elemento centrale è l’appartenenza ideologica che, pur con distinzioni religiose, trova nella sfera di influenza iraniana l’universo simbolico condiviso, spingendo tali gruppi ad agire come parte integrante del medesimo Asse della Resistenza. La capacità di adattarsi nel tempo e l’enorme supporto fornito dall’Iran per lo sviluppo di questo network rende questi attori uno strumento estremamente pericoloso che alimenta il panorama globale delle minacce.

| Lebanese Cedar | Gaza Cybergang | OilAlpha | |

| Affiliation: | Hezbollah | Hamas | Houthi |

| Structure: | Threat actor | Group of Threat Actors (Molerats, Arid Viper, Wirte) | Threat actor |

| Firs seen: | 2012 | · Molerats 2012 · Arid Viper 2012 · Wirte 2018 | 2023 |

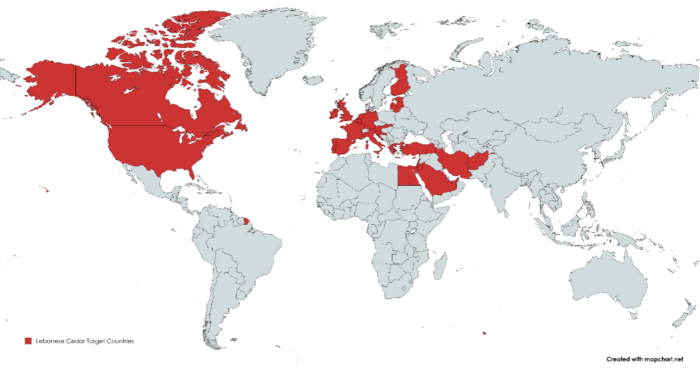

| Targeted Regions: | Middle East, North America, UE. | Middle East. | Yemen, Saudi Arabia. |

| Common Vector of Infection: | Scanning server web. | Spear phishing, Smishing, Social network catfishing. | Smishing |

| Operational frequency: | Low-frequency but prolonged attacks over time, interspersed with long periods of inactivity. | High frequency | Growing since 2022, with potential for expansion. |

Hezbollah cyber-unit: Lebanese Cedar

| Threat actor name: | Lebanese Cedar | |

| Aliases: | DeftTorero, Volatile Cedar, Dancing Salome. | |

| Location: | Lebanon. | |

| Motivation: | Political (espionage). | |

| Threat actor type: | State-sponsored (Hezbollah). | |

| Targeted Countries: | Afghanistan, Canada, Egypt, Europe, France, Germany, Iran, Israel, Jordan, Lebanon, Middle East, Palestine, Russia, Saudi Arabia, Turkey, UAE, United Kingdom, United States. | |

| Target Industries: | Education, Government, Defense, finance, Telecommunication, Internet Service Provider, Media, Entertainment, Civil Services, Technology, Education. | |

| Malware: | Explosive (RAT), Madi, Tempting Cedar, Caterpillar, Mamad Warning Sheller, SharPyShell, ASPXSpy, Devilzshell, Lazagne. | |

| TTP: | Reconnaissance | T1590, T1595.002, T1595.003 |

| Initial Access | T1190 | |

| Persistence | T1505.003 | |

| Discovery | T1083 | |

| Collection | T1213, T1005, T1105 | |

| C&C | T1008 | |

Lebanese Cedar, attivo almeno dal 2012, è probabilmente l’attore più sofisticato e meglio supportato di quelli presi in analisi. Per quanto riguarda la vittimologia, l’attore ha concentrato le sue attività di spionaggio prevalentemente nel Medio Oriente (Israele, Libano, Arabia Saudita, Giordania, Emirati), Nord America e in alcuni Paesi europei, soprattutto nei settori telecomunicazione e governativi.

A differenza dei cluster legati ad Hamas, Lebanese Cedar conta poche ma durature campagne, intervallate da lunghi periodi di silenzio. Il “basso profilo” mantenuto nel tempo gli ha permesso di esfiltrare dati per mesi, se non per anni, restando quasi del tutto invisibile alla stampa specializzata.

Dal 2022 non sono emerse ulteriori informazioni su questo attore di minaccia, ma si ritiene che continui a operare in linea con gli obiettivi strategici di Hezbollah. A gennaio 2024, la National Cyber Directorate (NCD) israeliana ha dichiarato che l’attacco condotto a novembre 2023 dall’attore AGRIUS (soggetto collegato al MOISE) contro il Safed Ziv Medical Center è avvenuto con il supporto di Lebanese Cedar. Tale evento suggerisce che il gruppo sia ancora attivo e che stia svolgendo un ruolo anche nel conflitto con Hamas, poiché lo scopo dell’operazione era interrompere le attività ospedaliere israeliane[10].

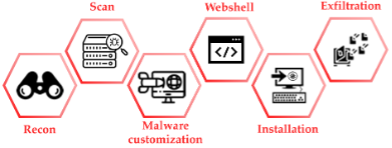

Catena di attacco e metodologie operative dei cyber proxies

Per quanto riguarda le catene di attacco tipicamente impiegate, fino al 2015, Lebanese Cedar ha sperimentato varie tecniche di ingegneria sociale attraverso la diffusione di documenti malevoli (prevalentemente PowerPoint) compressi in archivi RAR (e protetti da password). Questi documenti includevano una serie di immagini e contenuti esca di vario genere (come paesaggi con scritte motivazionali, immagini religiose o illusioni ottiche).

Una volta abilitato il contenuto dei file, veniva eseguito automaticamente il payload che recuperava e installava i componenti essenziali del backdoor. In questo periodo, la catena di attacco portava alla distribuzione di “Madi”, un dropper scritto in Delphi. Una volta eseguito il dropper, venivano caricati diversi componenti aggiuntivi con funzionalità infostealer per raccogliere credenziali, documenti e altri dati sensibili. Infine, il dropper caricava anche il backdoor vero e proprio, che includeva funzionalità di:

- Keylogging;

- Catturare screenshot a intervalli regolari o quando la vittima usa specifici servizi (come webmail, social network, messaggistica);

- Registrazione dell’audio via microfono;

- Recupero di vari tipi di file;

- Enumerazione dei dischi;

- Cancellazione di file.

È importante notare che le prime attività di questo attore non erano direttamente riconducibili a un attore specifico. Tuttavia, dal 2015, il pattern di selezione dei target ha iniziato a sovrapporsi in modo evidente a interessi geopolitici di Stati-nazione o gruppi politici, escludendo la pista di attori mossi da fini economici e portando gli analisti a collegare queste attività alla Cyber Unit di Hezbollah[11].

Dal 2015, la metodologia di infezione di Lebanese Cedar inizia a prendere forma, consolidandosi come il modello principale per gli attacchi successivi. La catena di attacco iniziava con un’attenta attività di information gathering, con l’obiettivo di personalizzare ogni infezione al target. In questo contesto l’attore cominciava lo scanning prendendo di mira i server web pubblicamente accessibili (come Atlassian Confluence o Oracle Web Application), con l’obiettivo di individuare (in modo sia automatico che manuale) vulnerabilità. Secondo i ricercatori è probabile che l’attore effettuasse le ricognizioni, usando strumenti pubblici di scansione come Shodan, Censys, ZoomEye. Successivamente vengono impiegati tool di brute force (GoBuster, DirBuster) per identificare directory esposte per installare la WebShell.

Spesso questi server erano impiegati per funzionalità aziendali comuni e la loro sicurezza veniva sacrificata in funzione della produttività, rendendoli un bersaglio facile per gli attaccanti. Inoltre, una volta preso il controllo di un server, questo può essere usato come punto di pivot per esplorare, identificare e attaccare ulteriori target all’interno della rete interna[12].

Tipicamente, una volta trovata una vulnerabilità sfruttabile, l’attore la usa per iniettare codice web shell nel server. La web shell viene poi utilizzata per controllare il server della vittima e per inoculare il RAT. Questo approccio, meno rumoroso del phishing, consente di mimetizzarsi nelle reti bersaglio per lunghi periodi, puntando ad esfiltrare informazioni di rilevanza strategica. Nel dettaglio, gli strumenti impiegati in queste campagne di spionaggio sono[13]:

- Explosive RAT (presente in diverse infezioni dal 2015);

- WebShell custom “Caterpillar” (principalmente dal 2019);

- WebShell open source come Mamad Warning Sheller[14], SharPyShell, ASPXSpy e devilzshell (dal 2019)

Una volta installata la webshell, l’attore esegue vari comandi per comprendere meglio il sistema compromesso e la rete circostante. Tra cui:

- Verifica della connettività (ping di siti esterni);

- Elenco di cartelle e file locali;

- Rilevamento dei privilegi utente;

- Enumerazione di utenti locali e di dominio;

- Individuazione dei siti web ospitati dal server;

- Enumerazione delle relazioni di trust del dominio.

Queste informazioni sono propedeutiche per le fasi successive dell’attacco e forniscono un contesto per caricare diversi strumenti. Dal 2020 la catena di attacco dell’attore è rimasta invariata. Tuttavia, l’analisi storica e la documentazione disponibile non hanno portato alla luce nuove rilevazioni di Explosive RAT, ma solo vecchi set di strumenti leggermente modificati, suggerendo un potenziale spostamento di Lebanese Cedar verso tecniche più fileless/LOLBINS e l’uso di strumenti offensivi noti/comuni disponibili su Internet (come ASPXSpy o devilzshell) utilizzati in versione originale o con piccole modifiche [15].

La variazione più significativa (ed unica eccezione) del modus operandi di Lebanese Cedar è stata individuata nella campagna del 2017. Un elemento interessante di questa campagna è stato proprio l’impiego di catene di infezione tipicamente adottate dagli attori associati ad Hamas[16].

In questo caso, la catena di infezione iniziava attraverso il tentativo di adescamento dei target su Facebook attraverso falsi profili di giovani donne attraenti. Una volta ottenuta la fiducia della vittima e spostato i toni della conversazione su tematiche “sessuali”, il catfish la invitava a installare una versione malevola dell’app di messaggistica “Kik Messenger”. Una volta interagito con il link, le vittime venivano indirizzate a un sito web di phishing e, successivamente ad installare l’APK dell’app trojanizzata. Una volta installato, l’APK richiede l’accesso ad una serie di autorizzazioni intrusive e all’installazione dello spyware.

Questa campagna è particolarmente importante nell’analisi di questo attore, in quanto l’infrastruttura impiegata confermò l’ipotesi che il gruppo fosse localizzato in Libano[17]. Tuttavia, secondo quanto riferito dai servizi segreti della Repubblica Ceca (BIS), alcuni dei server C2 erano in Repubblica Ceca. Inoltre, successivamente sono stati individuati altri server localizzati in varie parti dell’Unione Europea e negli Stati Uniti[18].

Questo approfondimento ha mostrato come l’Iran strutturi e utilizzi i cyber proxies per perseguire obiettivi strategici, dalla raccolta intelligence alle operazioni offensive cibernetiche, integrando attori non statali nell’Asse della Resistenza. Il lettore è invitato a proseguire con il prossimo articolo dedicato agli attori di minaccia di Hamas tra cui Gaza Cybergang, Molerats e Arid Viper per comprendere meglio le strategie operative dei proxy palestinesi. Per una visione completa, è possibile scaricare gratuitamente il white paper di Ivano Chiumarulo “Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani”, che raccoglie tutte le informazioni analizzate e ulteriori dettagli sul dominio cyber degli attori filo-iraniani.

Note

[1] https://www.washingtoninstitute.org/policy-analysis/how-iran-fuels-hamas-terrorism

[2] https://www.chathamhouse.org/2025/03/shape-shifting-axis-resistance/02-how-axis-was-formed-and-how-it-has-evolved

[3] https://www.cfr.org/backgrounder/irans-revolutionary-guards

[4] https://www.cfr.org/backgrounder/irans-revolutionary-guards

[5] https://www.chathamhouse.org/2025/03/shape-shifting-axis-resistance/03-uncovering-axiss-economic-support-networks

[6] https://nationalinterest.org/blog/techland-when-great-power-competition-meets-digital-world/how-iran-built-hezbollah-top-cyber/

[7] Ivi.

[8] Addis C. L., Blanchard C. M., Hezbollah: Background and Issues for Congress, 2010.

[9] https://web.archive.org/web/20220128225409/http://content.time.com/time/world/article/0,8599,1224273,00.html

https://time.com/archive/6939536/how-hizballah-hijacks-the-internet/

[10] https://oodaloop.com/analysis/ooda-original/critical-infrastructure-remains-the-brass-ring-for-cyber-attackers-in-2024/

[11] https://blog.checkpoint.com/security/volatilecedar/

[12] https://media.kasperskycontenthub.com/wp-content/uploads/sites/43/2015/03/20082004/volatile-cedar-technical-report.pdf

https://threatpost.com/volatile-cedar-apt-group-first-operating-out-of-lebanon/111895/

[13] Ivi.

[14] Mamad Warning Sheller è WebShell associata all’hacker Mamad Warning (o Bax 026”5), noto per attività di defacement di siti web (soprattutto governativi) in Medio Oriente, probabilmente affiliato al gruppo hacktivist iraniano “Persian Hacker”.

[15] https://nationalinterest.org/blog/techland-when-great-power-competition-meets-digital-world/how-iran-built-hezbollah-top-cyber/

[16] https://blog.avast.com/avast-tracks-down-tempting-cedar-spyware

[17] https://blog.avast.com/avast-tracks-down-tempting-cedar-spyware

[18] https://www.binarydefense.com/resources/threat-watch/hezbollahs-cyber-operations-killed-by-czech-authorities/

Ivano Chiumarulo ricopre ruoli in ambito Cyber Intelligence presso società di consulenza ICT. Vanta un percorso formativo multidisciplinare, avendo conseguito una laurea in Criminologia e, successivamente, una in Sicurezza Internazionale. Ha consolidato la sua preparazione approfondendo tematiche di Human Intelligence e Computer Science.

Appassionato di Open Source Intelligence (OSINT), Offensive Security e Red Teaming, è attivamente coinvolto nella ricerca sulle nuove metodologie offensive nel panorama delle minacce e sulle loro implicazioni nel contesto geopolitico. Attualmente (2025) partecipa alle attività di ricerca della Commissione di Studio su Cyber Threat Intelligence e Cyber Warfare della Società Italiana di Intelligence (SOCINT).