Hamas Threat Actors e Gaza Cybergang: operazioni cyber, spionaggio e guerra ibrida nel Medio Oriente

Hamas rappresenta uno dei casi più emblematici di utilizzo del cyberspazio da parte di attori non statali all’interno dei moderni conflitti ibridi. Questo articolo costituisce il contenuto conclusivo di una serie di approfondimenti dedicati al tema Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani e analizza il ruolo delle capacità cyber di Hamas e dei gruppi ad esso affiliati, come Gaza Cybergang, nel contesto della guerra cibernetica e del quinto dominio. Attraverso l’esame di strutture, campagne operative e threat actor, il contributo offre una lettura integrata tra dimensione tecnologica, strategica e geopolitica.

Iran, Hezbollah e il sostegno esterno a Hamas

Hamas (da Ḥarakat al-Muqāwama al-Islāmiyyaufficialmente, ovvero Movimento di Resistenza Islamico) è la principale organizzazione politico-militare e nazionalista sunnita-islamica in Palestina. L’organizzazione nasce formalmente nel 1987 come braccio combattente dei Fratelli Musulmani in risposta alla prima intifada (1987-1993), per contrastare lo stato israeliano. Nel 2006 Hamas vince le elezioni legislative palestinesi, le ultime tenute nei territori palestinesi, contro il suo rivale Fatah, lo storico movimento indipendentista che fino a quel momento aveva guidato i palestinesi.

Il risultato di queste elezioni e le tensioni con l’organizzazione rivale portarono a un conflitto tra le due fazioni palestinesi. Tuttavia, nel giugno del 2007 le forze paramilitari di Hamas riuscirono a sopraffare il nemico e prendere il controllo del nord della Striscia di Gaza, diventando di fatto l’autorità governativa.

Seguendo uno schema molto simile ad Hezbollah, dal suo insediamento Hamas promuove una serie di programmi di servizi alla popolazione palestinese. Questi programmi possono essere considerati a tutti gli effetti dei sofisticati strumenti orientati a riverberare l’universo simbolico del gruppo, ma anche ad assicurarsi un certo grado di consenso e un bacino di reclutamento.

L’organizzazione può contare su elevato numero di fedeli, simpatizzanti e attori regionali che le forniscono aiuti e supporto. Infatti, proprio per la sua posizione anti-israeliana, Hamas è sostenuto politicamente, militarmente e finanziariamente dalla Repubblica islamica dell’Iran e dal movimento Hezbollah con base in Libano [1]. Il supporto offerto dai due sponsor nella resistenza contro Israele ha permesso all’organizzazione di specializzarsi militarmente e nelle tecniche di guerra ibrida, inclusa nella cyberwar.

Come la maggior parte degli attori statali (o sponsorizzati dagli Stati), le capacità cibernetiche di Hamas si sono strutturate (o affiliate) alle sue divisioni intelligence e, in particolare, alla Forza di Sicurezza Interna (ISF). L’ISF è composta da membri della forza di sicurezza al-Majd provenienti a loro volta dalle Brigate Izz al-Din al-Qassam, ala militare di Hamas. Le sue responsabilità spaziano dallo spionaggio alla repressione dell’opposizione politica (e del dissenso), fino anche alle operazioni informatiche[2].

A questi, si è aggiunta nel tempo una complessa rete di cyber-hacktivist e altri attori politicamente allineati che si sono associati direttamente agli apparati di Hamas, contribuendo alla strutturazione delle sue capacità offensive. La letteratura esaminata mostra come questo complesso di attori di minaccia state-sponsored venga oggi identificato sotto il nome di Gaza Cybergang. Questo gruppo di APT può essere considerato a tutti gli effetti come l’ala cyber offensiva di Hamas, utilizzata come parte di una strategia integrata, per perseguire i propri obiettivi politici “con altri mezzi”. Le sue attività sono prevalentemente di spionaggio o sorveglianza (e occasionalmente di sabotaggio) verso obiettivi incentrati su Israele, Palestina, Medio Oriente, Stati Uniti, Europa e Paesi vicini a Israele.

Ecosistema cyber e problemi di attribuzione

Nel corso dell’analisi, ho cercato di ricostruire la formazione e struttura interna di Gaza Cybergang. Tuttavia, il compito non è stato facile in quanto questo gruppo non presenta confini nitidamente definiti, dal momento che gli attori di minaccia associati nel tempo sono cambiati[3], si sono sovrapposti (probabilmente cooperando in alcune attività), hanno condiviso strumenti e infrastrutture.

Persino negli sviluppi più recenti, l’assetto di queste entità appare soggetto a continue ridefinizioni, considerata la proliferazione di nuovi cluster che si aggregano per ragioni ideologiche o politiche. In altre parole, questa forma di aggregazione di attori ha permesso la creazione di un vero e proprio ecosistema, in cui molteplici attori condividono metodologie, strumenti e segmenti di codice, alimentando una complessità di attribuzione in fase di analisi.

Una prima definizione sulla possibile struttura organizzativa di Gaza Cybergang viene presentata nell’aprile del 2019 dai ricercatori di Secure List che, ipotizzando la presenza di tre sottogruppi principali[4]:

- Gruppo 1 (MoleRATs), un gruppo poco sofisticato e con limitate capacità finanziarie.

- Gruppo 2 (Arid Viper, Desert Falcons) simile al precedente ma classificato come mediamente sofisticato.

- Gruppo 3, un cluster che i ricercatori ritengono associato all’“Operation Parliament”

Successivamente, anche i ricercatori di Cybereason confermarono la medesima formazione di Kaspersky ma, ci restituiscono un quadro più dettagliato[5]:

- Gruppo 1 (MoleRATs), attivo almeno dal 2012, noto per i suoi attacchi di spear phishing mirati verso bersagli in Medio Oriente (principalmente in Palestina) e Nord Africa con un mix di strumenti e malware, custom e generici. Spesso utilizzano allegati esca malevoli inerenti a questioni di attualità relative all’Autorità Nazionale Palestinese per attirare le vittime.

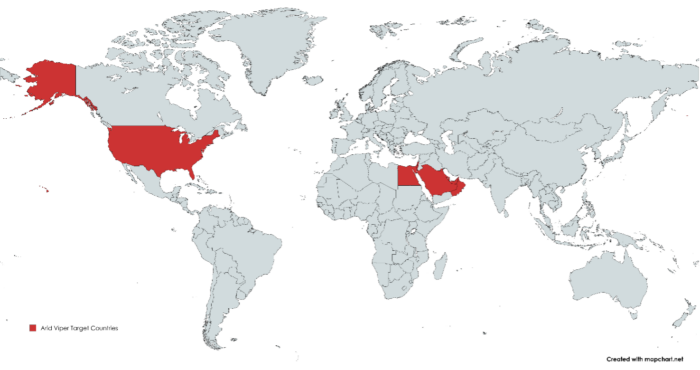

- Gruppo 2 (soprannominato anche Arid Viper, Desert Falcons, APT-C-23) simile al precedente ma estende gli obiettivi anche a paesi europei e asiatici ed è noto per l’uso di malware Windows personalizzati (Kasperagent e Micropsia) e malware Android (Vamp, GnatSpy).

- Gruppo 3, un cluster che i ricercatori ritengono autore della “Operation Parliament” sopra citata. Questo è considerato il gruppo più avanzato dei tre e si concentra su obiettivi di alto profilo (istituzioni governative, parlamenti, senati, funzioni diplomatiche e persino organismi olimpici) in Medio Oriente, Nord America, Europa e Asia.

Operation Parliament e campagne di cyber spionaggio avanzato

Nel dettaglio, “Operation Parliament” è una campagna particolarmente sofisticata, tracciata nel periodo tra l’inizio del 2017 e il 2018 i cui obiettivi includevano enti di alto profilo come Governi e organismi statali (parlamenti, uffici del primo ministro, ministeri, agenzie di intelligence o militari), istituzioni finanziarie, media, enti diplomatici, organizzazioni sportive internazionali (inclusi comitati olimpici), ricercatori e studiosi in ambito politico, centri di ricerca e think tank.

Le vittime sono state individuate nei Territori Palestinesi, in Egitto, Giordania, negli Emirati Arabi Uniti, in Arabia Saudita, a Gibuti, in Qatar, in Libano, in Cile, in Somalia, in Iraq, in Marocco, in Siria, in India, in Iran, in Canada, negli USA, nel Regno Unito, in Germania, in Israele, in Afghanistan, in Serbia, in Russia, in Oman, in Kuwait, in Corea del Sud e in Danimarca[6].

Come accennato, il processo di attribuzione di questa campagna in prima battuta non fu un’operazione immediata. Sebbene le prime analisi identificarono diverse analogie con le campagne regionali di Molerats e Arid Viper, non fu semplice distinguere nitidamente le differenze tra questi gruppi. Il motivo è da rintracciarsi nel fatto che, come vedremo, spesso gli attori che operano sotto l’ombrello di Hamas presentano sovrapposizioni significative in TTP, strumenti, motivazioni e vittimologia. È importante ricordare che questo aspetto non costituisce una novità. Infatti, la letteratura esaminata mostra come di frequente gli attori di minaccia si supportino reciprocamente attraverso interscambio di risorse, competenze e, talvolta persino di membri[7].

A questo bisogna aggiungere che spesso, anche solo per periodi di tempo limitati, alcuni attori di minaccia inscenano catene di infezione che imitano quelle di altri attori per ostacolare gli sforzi di attribuzione. Operation Parliament costituisce uno dei primi indizi sulla struttura organizzativa di Gaza Cybergang. Allo stato attuale non è chiaro se si sia trattato di un attore di minaccia separato (poi sparito dai radar) o se questa operazione fosse opera di un team integrato dei vari attori, tuttavia, il malware tracciato in questa campagna (identificato solo successivamente) era Spark RAT, Remote Access Trojan associato a Molerats[8].

L’attuale “formazione” di Gaza Cybergang include MoleRATs, Arid Viper e WIRTE (gruppo emerso nel 2018). Nelle sezioni seguenti, ciascuno di questi attori verrà esplorato in modo approfondito, cercando di evidenziarne le metodologie, gli strumenti utilizzati e le effettive capacità.

MoleRATs

| Threat actor name: | Molerats | |

| Aliases: | Aluminum Saratoga, BLACKSTEM, Extreme Jackal, G0021, Moonlight, TA402. | |

| Location: | Palestine. | |

| Motivation: | Political (espionage). | |

| Threat actor type: | State-sponsored (Hamas). | |

| Targeted Countries: | Israel, Palestine, Egypt, Saudi Arabia, United Arab Emirates, Iraq, United States, United Kingdom, Europe, Turchia, Slovenia, Macedonia, Nuova Zelanda, Lettonia, Jordan, Lebanon, Libia, Gibuti, Cile, Somalia, Marocco, Canada, German, Afghanistan, Serbia, Russia, Kuwait, Denmark, South Korea, North Africa, Djibouti. | |

| Target Industries: | Aerospace & Defense, Defense, Civil Society & Non-Profits, Civil society, Education, Energy, Finance, Government, Healthcare, Legal & Professional Services, Media & Entertainment, Pharmaceuticals, Baking, Software Development. | |

| Malware: | Xtreme RAT, Poison Ivy, DustySky (NeD Worm), DownExecute, H-worm, njRat, Downeks, Quasar RAT, Cobalt Strike, BadPatch, Scote, Spark, Pierogi, Pierogi++ SharpStage, DropBook, MoleNet, NimbleMamba, BrittleBush, IronWInd, mAGniFi. | |

| TTP: | Initial Access | T1566.001, T1566.002, T1444 |

| Execution | T1059, T1053, T1059.007, T1204, T1204.002, T1059.001 | |

| Persistence | T1053, T1402, T1547.001, T1547.009 | |

| Privilege Escalation | T1548.002, T1547.001 | |

| Defense Evasion | T1548.002, T1140, T1562.001, T1070, T1027, T1036, T1497, T1518, T1562.001, T1627.001 | |

| Discovery | T1082, T1033, T1426, T1497.001, T1083 | |

| Collection | T1113, T1114.002, T1412, T1430, T1433, T1432, T1429, T1533, T1005 | |

| C&C | T1102, T1132, T1105, T1437, T1573 | |

| Exfiltration | T1022, T1560, T1567.002 | |

| Impact | T1529 | |

MoleRATs, attivo almeno dal 2012, è il cluster storicamente più longevo all’interno della Gaza Cybergang, si distingue per un livello di sofisticazione relativamente basso e risorse finanziarie limitate. Ciononostante, ha accumulato il maggior numero di campagne di spionaggio del gruppo con un focus nel Medio Oriente, Nord Africa, Europa e Stati Uniti, dimostrando una notevole persistenza e capacità di adattamento alle mutate condizioni del panorama delle minacce.

L’analisi delle diverse campagne e del targeting di questo attore, sono storicamente allineate a due obiettivi principali, legati agli interessi strategici di Hamas: le tensioni tra Hamas e Fatah e il conflitto contro Israele. Sebbene, sembra che l’escalation del conflitto dopo il 7 ottobre, non abbia modificato in modo significativo né la frequenza né il tipo di azioni informatiche dell’attore.

Al momento non sono disponibili informazioni sulla localizzazione del gruppo. Tuttavia, nel 2019 le analisi hanno portato all’identificazione delle principali ore di lavoro del gruppo, concentrate sull’ora di Pechino UTC +8 (13:00-20:00). In base al normale orario di lavoro e di riposo (dalle 8:00 alle 17:00), fu stabilito che gli attacchi provenissero da un’area collocata nel fuso orario UTC +2-UTC+3, ovvero nell’area mediorientale[9].

Catene di attacco e TTP di MoleRATs

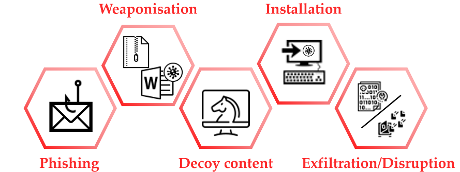

In termini strettamente operativi, le catene di compromissione di Molerats si caratterizzano principalmente per un classico impiego di tecniche di ingegneria sociale: la campagna prende avvio da email di phishing (talvolta spear-phishing), al cui interno vengono allegati eseguibili camuffati da documenti legittimi attraverso la tecnica doppia estensione (il file viene camuffato usando un’icona che richiama quella di un documento e viene utilizzato un nome estremamente lungo o fuorviante per nascondere la reale estensione) oppure file Office con macro malevola (contenente il payload).

Talvolta le email sono state distribuite tramite caselle compromesse o domini ad hoc. Inoltre, il file malevolo poteva essere recuperato (sempre compresso in archivi ZIP/RAR) direttamente tramite link inclusi nella mail di phishing, da servizi di file-sharing a elevata reputazione (Dropbox, Google Drive, Pastebin, GitHub Gist, URL shortener bit.ly) così da sfruttare il traffico legittimo come copertura e ridurre la superficie di detection.

Un elemento interessante è che dal 2021, per assicurarsi della localizzazione della vittima, Molerats ha cominciato ad utilizzare geofenced URL per recuperare i file malevoli. Questa tecnica permetteva all’attore di verificare che la vittima fosse coerente con il targeting della campagna e degli obiettivi di spionaggio. Infatti, in seguito all’interazione con URL geofenced che consentivano una verifica sull’indirizzo IP di chi interagiva: Se l’IP era localizzato nelle aree di interesse si avviava effettivamente la catena di infezione; in caso contrario il destinatario veniva reindirizzato a siti web legittimi di notizie.

In qualunque variante, lo schema di fondo rimane inalterato: una volta che l’utente interagisce con l’allegato, viene visualizzato a schermo un contenuto decoy con tematiche “pseudo-istituzionale” o di rilevanza geopolitico con l’obiettivo di distrarre la vittima, mentre in background viene installato il RAT (o un loader che successivamente carica altri strumenti sul dispositivo infetto) che stabilisce la sessione C2, assicurando agli operatori controllo remoto e persistenza silente sul sistema compromesso.

Nel corso di oltre dieci anni di campagne, Molerats ha saputo trasformare le tematiche dei suoi documenti (e contenuti) esca, in un piccolo manuale di psicologia applicata al phishing, seguendo con precisione l’agenda mediorientale e sfruttando il contesto geopolitico come strumento per far leva sulle emozioni o interesse della vittima.

La scelta della lure geopolitica ha l’obiettivo di principale di filtrare il target e incrementare il Click-Through Rate da parte di soggetti di alto profilo (come target governativi o della difesa), fisiologicamente alla ricerca di documenti “confidenziali” o informazioni per la raccolta intelligence. Infatti, le tematiche di mail, allegati e contenuti decoy, sono state adattate di volta in volta sulla base delle principali questioni (e crisi) nell’area mediorientale. Ad esempio:

- 2012–2013: principalmente riguardavano i raid dell’IDF su Gaza, scambi di prigionieri, “rivelazioni” sulla Iron Dome. In alcuni casi sono stati distribuiti finti verbali del Consiglio dei ministri, liste stipendi non pagati, bozze di decreti firmati da Mahmoud Abbas o, al contrario, dossier su nuove figure di Hamas.

- 2014–2015: la narrativa segue il Cairo con rapporti dell’EGIS, minute di incontri Haniyeh-al-Sisi, bozze di cessate-il-fuoco. In parallelo compaiono documenti sull’inizio della guerra in Siria; poco dopo, con la crisi diplomatica del Qatar, documenti su sanzioni e relazioni bilaterali GCC.

- 2019: Conflitto tra Fatah e Hamas e il cambiamento dell’atteggiamento del governo egiziano nei confronti di Hamas.

- 2023: nemmeno un mese dopo il celebre attacco di Hamas, con l’invasione di Gaza in corso, documenti firmati “GCC Economic Cooperation 2023-24” o liste di terroristi aggiornate.

È importante notare che, nonostante la metodologia tipica e consolidata, in alcune campagne Molerats ha sperimentato anche varianti di catena di infezione focalizzate sul dominio android. In questi casi, il meccanismo di distribuzione è affidato principalmente a due metodologie:

- Diffusione di post tramite social network (come Facebook) che invitano l’utente a scaricare versione malevole di app di gioco legittime[10]. Una volta installato l’APK e accettato una serie di permessi invasivi, lo spyware veniva caricato sul dispositivo mentre veniva riprodotto a schermo un errore di compatibilità che spingeva l’utente a disinstallare la finta applicazione.

- Venivano creati siti web in arabo che pubblicizzavano applicazione di messaggistica affidabili e disponibili su Google Play.

Infine, un ulteriore aspetto rilevante riguardo Molerats è l’individuazione, in più occasioni, di gravi negligenze nella gestione della sicurezza delle informazioni. Infatti, in alcune occasioni, l’attore ha dimenticato di rimuovere i metadati dai documenti esca, permettendo di raccogliere username degli autori e data di creazione e/o modifica, compromettendo non solo le operazioni, ma anche l’anonimato dei suoi membri[11].

Sul versante payload Molerats segue una logica di riuso modulare dei propri strumenti sia custom che commerciali. Fino al 2018, Molerats distribuisce prevalentemente backdoor commerciali facilmente reperibili in rete come XtremeRAT (osservato anche in altre campagne contro attivisti siriani) e Poison Ivy (RAT associato ad attori di minaccia cinesi), spesso distribuiti con il loader DownExecute.

Dal 2018 in poi, si nota una costante evoluzione degli strumenti utilizzati, con passaggi progressivi: piccoli cambiamenti nelle tecniche di offuscamento, uso di nuovi ambienti di sviluppo e lo sviluppo di nuove versioni dei malware utilizzati nel tempo. Inoltre, secondo i ricercatori, i sottogruppi di Gaza Cybergang nel tempo si stanno progressivamente “consolidando”, collaborando più strettamente, condividendo infrastruttura e conoscenze come parte di un unico “ecosistema”.

Infatti, l’analisi di queste campagne nel tempo ha portato ad individuare sovrapposizioni negli strumenti o infrastrutture impiegati dai diversi sottogruppi, rendendo difficile una definizione netta dei confini fra un attore e l’altro. A questo va aggiunto che spesso i diversi fornitori di servizi di Cyber Threat Intelligence, tendono ad attribuire diversamente gli alias ai diversi cluster. Infatti, Pierogi++ sembra essere basato interamente su Micropsia che, come vedremo, è associato agli strumenti usati da Arid Viper.

Nello stesso periodo, alcune vittime infettate con Pierogi sono sate colpite anche dai malware SharpStage e DropBook, precedentemente attribuiti a Molerats. Questi sembra dimostrare che i due sottogruppi di Gaza Cybergang operino in parallelo, probabilmente scambiano strumenti o che su prestino supporto (o cooperazione) negli attacchi. Inoltre, nelle campagne più recenti sono state individuate sovrapposizioni anche nelle infrastrutture e nelle tecniche di comunicazione con il C2, tra le campagne di Molerats e WIRTE, altro attore associato a Gaza Cybergang.

Arid Viper

| Threat actor name: | Arid Viper | |

| Aliases: | APT-C-23, Arid Viper, Bearded Barbie, Desert Falcon, Two-tailed Scorpion. | |

| Location: | Palestine (some sources also mention Egypt and Turkey). | |

| Motivation: | Political (espionage). | |

| Threat actor type: | State-sponsored (Hamas) | |

| Targeted Countries: | Egypt, Palestine, Israel, and Jordan, Gulf countries (Saudi Arabia, United Arab Emirates and Qatar), Kuwait, United States. | |

| Target Industries: | Government, Media & Entertainment, Finance, Education, Defense, Industrial, Phisical Security, Trasportation, Telecommunications, Technology, Business services, Healthcare. | |

| Malware: | Falcon Trojan, DHS Spyware (DHS2015 o iRat), Kasperagent, Micropsia, SECUREUPDATE, VAMP, ViperRAT, GnatSpy (VAMP), SpyC23, PyMicropsia, Phenakite, Barb(ie) Downloader, BarbWire Backdoor, VolatileVenom, QuasarRAT, njRAT, RemcosRAT, Houdini, AridSpy. | |

| TTP: | Reconnaissance | T1592 |

| Initial Access | T1444, T1476, T1660 | |

| Execution | T1575, T0807, T1603, T0863 | |

| Persistence | T1402, T1603, T1398, T1624.001 | |

| Privilege Escalation | T1626.001 | |

| Defense Evasion | T1508, T1036, T1140, T1630.002, T1407, T1406 | |

| Discovery | T1418, T1420, T1426, T1518.001, T1422 | |

| Collection | T1433, T1432, T1517, T1429, T1512, T1412, T1533, T1513, T1056.001, T1560.001, T1025, T1512, T1532, T1414, T1430, T1636.002, T1636.003, T1636.004 | |

| C&C | T1438, T1437, T1544, T1437.001, T1132.001, T1132.002, T1481.003 | |

| Exfiltration | T1532, T1041, T1020, T1646 | |

| Impact | T1447 | |

AridViper è un attore di minaccia legato al gruppo Gaza Cybergang, attivo almeno dal 2012, e noto per aver condotto numerose intrusioni con particolare attenzione al Medio Oriente. Le campagne di questo attore sono finalizzate alla raccolta di intelligence e allo spionaggio, di soggetti di alto profilo, sebbene alcuni elementi suggerirono che l’attore utilizzasse le informazioni ottenute anche per finalità strategico-militari. L’obiettivo sembra essere quello di trafugare file e documenti contenenti informazioni e documenti sensibili, principalmente a organizzazioni governative e militari, ma anche attivisti politici, media e istituti di ricerca.

Tra gli attori associati a Gaza Cybergang, AridViper appare essere il più sofisticato. Sebbene il numero delle sue campagne sia inferiore rispetto a quelle di Molerats, è interessante notare che spesso queste campagne comprendono sotto-campagne mirate, ognuna caratterizzata da varianti nella catena di infezione, con tecniche e contenuti specifici per l’intrusione e gli strumenti distribuiti.

Catena di attacco

Analogamente al cluster più longevo, le catene di compromissione di Arid Viper si basano sull’impiego di tecniche di ingegneria sociale. Tipicamente, l’attore di minaccia distribuisce email di spear phishing che includono riferimenti a questioni di interesse locale (o di rilevanza internazionale), in particolare alle tensioni politiche nella regione mediorientale.

Le email includevano allegati malevoli come documenti Word (o PDF), archivi RAR o file multimediali decoy, che anch’essi avevano titoli di forte interesse per gli obiettivi. Anche Arid Viper impiegava spesso gli eseguibili .exe o .scr camuffati con la tecnica “double extension” (o “Right-to-left override”) e, una volta interagito con il file malevolo, mentre veniva avviata la procedura d’infezione, veniva riprodotto a schermo un contenuto decoy a tema politico per distrarre la vittima.

Talvolta, soprattutto quando la campagna era mirata verso obiettivi di alto profilo all’interno di enti governativi, diplomatici o organizzazioni militari, si è osservato l’impiego di contenuti pornografici. In questi casi, l’obiettivo era mettere in imbarazzo la vittima di alto profilo per la detenzione di contenuti inappropriati sul dispositivo lavorativo e quindi scoraggiare la segnalazione dell’incidente[12].

In alcuni casi, veniva condiviso direttamente un link a un archivio, ospitato su piattaforme come MediaFire o altri servizi legittimi come Google Drive. In questi casi, in seguito all’interazione con il link malevolo, l’utente viene reindirizzato a un sito controllato dagli attaccanti, che propone il download di un file (solitamente un archivio RAR o ZIP). Alternativamente, il link reindirizzava l’utente direttamente a false pagine di login, in cui veniva richiesto di inserire le credenziali.

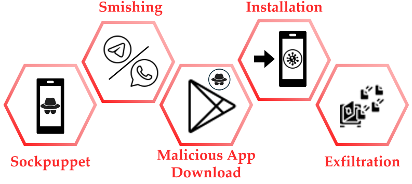

Parallelamente a queste tecniche di ingegneria sociale più “classiche”, l’attore di minaccia ha adottato anche altre strategie più sofisticate, basate sull’adescamento dei target mediante social network. Analogamente alla “trappola del miele” tradizionale, l’attore generava una serie di account sockpuppet[13] su Facebook, tipicamente camuffandosi da ragazze adolescenti provenienti da paesi come Canada, Germania e Svizzera. Un elemento interessante è che questi account erano studiati per risultare particolarmente credibili. Infatti, è stato osservato che questi profili adottavano comportamenti per incrementare il livello di credibilità: espandevano la rete sociale, si univano a gruppi, scrivevano post e seguivano pagine di notizie israeliane.

Questi account pubblicavano post con allusioni sessuali in gruppi privati o che ingaggiavano direttamente le vittime in chat. Nel secondo caso, la vittima ingaggiata veniva invitata a spostare la conversazione su app di messaggistica (come Whatsapp o Telegram), mantenendo il contenuto della conversazione su tematiche sessuali e sullo scambio foto sessualmente esplicite[14]. In questo contesto, l’attore trovava un escamotage per condividere un link che portava infine all’installazione manuale di app mobile malevole (sia per iOS che Android).

Tipicamente, una volta eseguito sul dispositivo, l’app mostra a schermo icona e interfaccia identica a quella di app di messaggistica (come Telegram, Whatsapp e Skype) o di dating (come Chat Me, Chatous, Go Chat, Love Chat, MeetMe, SendBird, SoChat, VoiceChat, WeChat e WhispersTalk), in modo da passare inosservata. Nel corso dell’installazione, venivano richieste una serie di autorizzazioni invasive (es l’accesso ai contatti, agli SMS etc.) ma anche i diritti di amministratore sul dispositivo. Una volta ottenuti i permessi, il malware disabilitava immediatamente le notifiche di sistema (incluse quelle di sicurezza) per ridurre l’esposizione e successivamente poteva svolgere le sue funzionalità malevole[15].

Un aspetto interessante emerso dall’analisi dell’infrastruttura e del codice malevolo impiegato in alcune campagne di Arid Viper è la presenza di riferimenti alla cultura pop americana, in particolare a personaggi di serie TV o anime giapponesi. Ad esempio, in una campagna di spionaggio del 2017, sono stati individuati riferimenti a Sheldon Cooper (The Big Bang Theory), Camille O’Connell (The Vampire Diaries/The Originals), “white_walkers” e nomi come Daenerys, Lord Varys e Mikasa Ackerman (Game of Thrones, Attack on Titan)[16]. Nel 2018, i nomi di alcuni di questi personaggi sono stati utilizzati come comandi per eseguire le funzionalità del malware. Ad esempio[17]:

- Penny: catturava schermate del PC infetto e le invia al server.

- Wolowitz_Helberg: elencava i processi in esecuzione, salvando nome e ID in un file “sat.txt”.

- Celal_Al: cerca documenti (doc, xls, ppt, pdf, ecc.) e invia la lista al C2, probabilmente per selezionare quelli da rubare.

- Runfile: avvia un file in locale (riceve nome del processo e tipo di file dal C2).

- Nayyar_Sonmez: scarica un file .txt da un URL, lo rinomina in .exe e lo esegue.

- Koothrappali: raccoglie dettagli sul sistema e li spedisce al server.

- Bialik_Gokhan: riavvia il sistema.

- Parsons_Sheldon: rimuove il malware dalla cartella di avvio e cancella l’eseguibile, “autodistruggendosi”.

Infine, sebbene in misura minore rispetto a Molerats, anche Arid Viper ha talvolta commesso negligenze nella gestione della sicurezza delle operazioni. Ad esempio, nella campagna tracciata come “Desert Falcons”[18] furono individuate alcune misconfiguration nell’infrastruttura dedicata alla campagna (es server C2 pubblicamente accessibile) che, permisero di identificare precisamente alcuni attori, individuando anche account Facebook, Twitter e blog personali. Infatti, le indagini successive portarono all’identificazione di circa 30 individui suddivisi in tre gruppi che operavano principalmente da Palestina, Egitto e Turchia.

Wirte

| Threat actor name: | Wirte. | |

| Aliases: | Unknown. | |

| Location: | Unknown. | |

| Motivation: | Political (espionage and disruption). | |

| Threat actor type: | State-sponsored (Hamas). | |

| Targeted Countries: | Armenia, Saudi Arabia, Cyprus, Egypt, Iraq, Israel, Jordan, Kuwait, Lebanon, Middle East, Palestine, Syria, Turkey. | |

| Target Industries: | Government, Defense, Banking, Financial services, Technology, Healthcare. | |

| Malware: | H-Worm, Ferocious dropper, IronWind loader, SameCoin wiper. | |

| TTP: | Resource Development | T1588.002 |

| Initial Access | T1566.001 | |

| Execution | T1059.001, T1059.005, T1204.002 | |

| Defense Evasion | T1140, T1036.005, T1218.010 | |

| C&C | T1071.001, T1105, T1571 | |

Wirte è l’attore di minaccia più recente associato a Gaza Cybergang. Attivo almeno dal 2018, ha condotto campagne di intrusione con finalità sia di spionaggio che distruttive nell’area mediorientale e nordafricana, concentrandosi in particolare su target di alto profilo israeliano.

Nonostante una storia documentata molto più breve rispetto ai precedenti cluster di Gaza Cybergang, questo attore ha comunque dimostrato notevoli capacità offensive e un alto livello di pericolosità.

Catena di attacco

Per quanto riguarda la catena di infezione, a differenza degli altri attori minacciosi associati a Gaza Cybergang, Wirte adotta un approccio diversificato nelle sue finalità, integrando alle tradizionali campagne di spionaggio anche quelle finalizzate al sabotaggio o a scopi distruttivi.

Le catene di infezione con finalità di spionaggio tipicamente iniziano con email di spear phishing che invita le vittime ad aprire e interagire con documenti PDF, Excel o Word con macro-malevole (rispettivamente macro Excel 4.0 e macro VBA). Alternativamente, poteva essere utilizzato un file PDF che includeva un messaggio di errore e un URL che invitava l’utente a scaricare nuovamente il documento dal browser, portando al download di un archivio RAR.

Per massimizzare le possibilità di interazione con i documenti infetti, l’attore utilizzò contenuti credibili, a volte con loghi e tematiche pertinenti per l’azienda presa di mira o argomenti di tendenza nella regione mediorientale (ad esempio sulle tensioni palestino-israeliane e sul conflitto interno all’Iran tra sunniti e sciiti).

In alcuni casi, le email includevano un eseguibile camuffato da documento che provocava l’esecuzione di uno script VBS. Questo, decodificava un documento decoy con tematiche di interesse politico (un file Word in arabo) e lo salvava sul disco, simulando l’apertura di un file innocuo.

A partire dal febbraio 2024, è stato Wirte è stato osservato condurre anche campagne di sabotaggio, queste erano destinate specificamente a target israeliani. In questo caso la catena di infezione iniziava con email di phishing simulavano una comunicazione urgente da parte del fornitore di servizi di cybersecurity, che allertavano la vittima della presunta compromissione del dispositivo. La mail invitava l’utente a cliccare su un link che prometteva l’accesso a un nuovo servizio di sicurezza che, tuttavia, portava al download di un archivio ZIP contenente l’eseguibile malevolo (talvolta questo era mimetizzato tra diversi eseguibili innocui).

Una volta eseguito, tentava di connettersi a siti accessibili solo dall’interno di Israele (ad esempio il sito dell’Israel Home Front Command). Questo passaggio serviva ad assicurarsi il target fosse effettivamente israeliano. Successivamente, venivano riprodotti a schermo dei loghi associati ad Hamas (ad esempio le Brigate Al-Qassam, l’ala militare di Hamas), poi un contenuto video di propaganda (in particolare sull’attacco del 7 ottobre) e, contemporaneamente, veniva eseguito e diffuso un wiper[19].

Un aspetto interessante riguarda il fatto che quasi tutte le catene di infezione sono stati riscontrati errori di battitura negli script. In particolare, nella funzione di scrittura su file, “writeFile”, e nella funzione per la gestione del documento esca, “writeDOC”, la parola “write” veniva erroneamente scritta come “wirte” (ad esempio, “wirteFile”). Questi errori hanno portato ad associare il termine “wirte” ad una sorta di firma dell’attore di minaccia.

Infine, a differenza di Molerats e Arid Viper, secondo i ricercatori di sicurezza, l’attore ha spesso mostrato una particolare attenzione (anche se si trattava di uno stato sponsorizzato) a proteggere le sue operazioni e a complicare il tracciamento. In particolare, sono state osservate configurazioni dei server C2 che utilizzano servizi legittimi, come CloudFlare, per mascherare l’infrastruttura reale, filtrando le connessioni in base a User-Agent specifici e abilitando il download di shellcode solo per brevi periodi, consentendo l’accesso esclusivamente a macchine già connesse e riconosciute.

Houthi Threat Actor: OilAlpha

| Threat actor name: | OilAlpha. | |

| Aliases: | TAG-41, TAG-62. | |

| Location: | Yemen. | |

| Motivation: | Political (espionage). | |

| Threat actor type: | State-sponsored (Houthi). | |

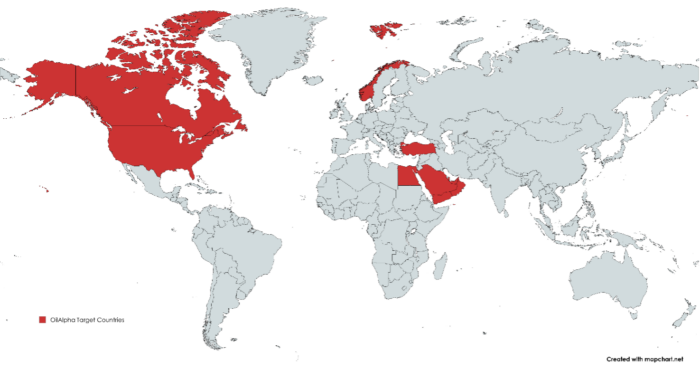

| Targeted Countries: | Yemen, Saudi Arabia, Egypt, United Arab Emirates, Turkey, Quatar, Oman, North America, Norway. | |

| Target Industries: | Defense, Government, International humanitarian organizations, Media. | |

| Malware: | SpyNote, SpyMax, njRAT, GuardZoo. | |

| TTP: | Initial Access | T1660 |

| Execution | T1402 | |

| Persistence | T1402 | |

| Defense Evasion | T1447 | |

| Discovery | T1430, T1420, T1421, T1422 | |

| Collection | T1412, T1430, T1114, T1429, T1433 | |

| C&C | T1573, T1105 | |

| Impact | T1447 | |

OilAlpha, attivo almeno da maggio 2023, è l’attore più recente tra quelli osservati. In termini di vittimologia, i suoi obiettivi principali sono stati selezionati principalmente nell’ambito dello scenario yemenita, con un focus su target legati ai negoziati di pace e alle organizzazioni umanitarie. Tale selezione suggerisce che le attività di spionaggio di fosse finalizzata alla raccolta intelligence riguardanti le trattative in corso.

Catena di attacco

Per quanto riguarda le catene di infezione, questo attore indirizza le sue competenze principalmente nel dominio Android dove, sfruttando tecniche di social engineering. Tipicamente, OilAlpha crea dei finti account WhatsApp o Telegram[20] e li usa per diffondere link malevoli direttamente alle vittime. Questi link rindirizzano l’utente al download di app malevole con nomi che imitano strumenti ufficiali o governativi, inclusi quelli di enti umanitari (come UNICEF, King Salman Humanitarian Aid & Relief Centre, Emirates Red Crescent etc.). Una volta eseguito, l’APK richiedeva una serie di permessi intrusivi che permettevano l’installazione dello spyware sia custom che ricompilati.

Tuttavia, nonostante la maggior parte delle infezioni tracciate erano dispositivi Android, i ricercatori di sicurezza identificarono alcune distribuzioni su dispositivi Windows (che comunicavano con la stessa infrastruttura C2) in cui venivano distribuiti altri strumenti, tra cui njRAT precedentemente associato agli attori di Gaza Cybergang.

Un dato interessante è che per l’infrastruttura C2, OilAlpha ha fatto un largo uso di domini Dynamic DNS (DDNS) che puntano all’infrastruttura di Public Telecommunication Corporation (PTC), ente di telecomunicazioni yemenita ritenuto sotto il controllo delle autorità Houthi. Pur disponendo di una storia documentata molto più breve rispetto a Lebanese Cedar e Gaza Cybergang, questo attore ha comunque dimostrato notevoli capacità offensive e un alto livello di pericolosità.

Conclusioni: cyber proxies e quinto dominio della guerra

Come emerso dall’analisi condotta, il contesto internazionale contemporaneo risulta profondamente influenzato dalla crescente erosione del potere ordinatore dello Stato-nazione. La conseguenza diretta di questo processo è la polverizzazione di quelle aree che storicamente rientravano nella competenza (e monopolio) degli Stati, come l’esercizio della forza militare. Nella misura in cui la sovranità statale si relativizza, l’impiego coercitivo della forza viene assunto da nuove entità, spesso mosse da motivazioni identitarie, religiose o economiche; entità che trovano nel tessuto transnazionale (e digitale) l’habitus perfetto per consolidarsi, agendo in parallelo o in competizione con le stesse istituzioni statali.

Questa trasformazione ridefinisce la diplomazia della violenza su un piano ibrido ed emerge con forza nelle vicende mediorientali, dove gruppi paramilitari, confessionali o criminali si fondono con strutture di potere locale e nazionale, trovando sostegno e legittimità in reti di affiliazione e di “solidarietà immaginata”. Al contempo, le stesse potenze regionali, pur ostentando forme “convenzionali” di difesa, sviluppano infrastrutture e alleanze che travalicano il diritto internazionale, trasferendo potenzialità coercitive a soggetti formalmente esterni all’apparato governativo.

L’esempio cardine di questa trasformazione è il caso dell’Iran, in continuo dialogo con una galassia di proxy capaci di proiettare l’influenza di Teheran in teatri distanti e vicini, garantendosi vantaggi strategici e salvaguardando la plausibile negabilità delle loro azioni. La dimensione cibernetica, emersa con prepotenza nell’ultimo ventennio, aggrava tale scenario. In questo campo di battaglia, l’apparente debolezza di Stati militarmente meno dotati diventa un punto di forza nel contesto asimmetrico-digitale, dove la padronanza del dominio consente di infliggere danni strategici anche a grandi potenze.

Non sorprende dunque che l’Iran abbia puntato a costruirsi un complesso ecosistema di unità di cyber-intelligence e cyber proxies da impiegare in modo coordinato nella versione digitale del ventaglio operativo tradizionale: spionaggio, sabotaggio, campagne di disinformazione e pressione psicologica. Se da un lato tali configurazioni rendono ulteriormente più complesso il processo di attribuzione degli attacchi, dall’altro evidenziano quanto la discrasia fra “potenza militare” e “capacità operativa effettiva” possa relativizzarsi in futuro. Infatti, attori di minaccia relativamente piccoli ma sponsorizzati da un’architettura statale riescono a procurarsi strumenti, competenze e risorse in grado di impattare le infrastrutture e la stabilità di Paesi avanzati.

Assunto che coercizione e deterrenza oggi non siano più prerogativa esclusiva degli Stati e il suo esercizio non è più demandato esclusivamente al mezzo militare, gli attori non statali emergenti del mondo globalizzato aggiungono un ulteriore livello di complessità.

Infatti, attori non statali come Hezbollah, Hamas o i ribelli Houthi si dotano di divisioni cyber e le integrano nelle operazioni militari, di propaganda o di controllo del territorio. In altre parole, il fenomeno del “cyber-proxy” ridisegna la dialettica strategica fra le potenze, allineando le capacità paramilitari di questi attori non statali alle capacità operative degli eserciti regolari, mantenendo il vantaggio di non avere gli stessi limiti. Infatti, al cyber-proxy sono demandati gli stessi compiti delle unità cyber convenzionali, senza i vincoli (e controlli) giuridici cui formalmente sono sottoposti gli Stati. A questo possiamo aggiungere che la forte penetrazione territoriale che questi attori hanno nei territori di appartenenza consente un ulteriore strumento tentacolare di controllo interno e del dissenso.

In altre parole, i cyber-proxies operano in una zona grigia in cui è ancora più difficile distinguere i confini tra azione statale e comportamento criminale, creando sfide legali e diplomatiche nell’attribuzione di responsabilità e nell’organizzazione di una risposta in base al diritto internazionale. L’aspetto critico di questo scenario resta l’asimmetria operativa: mentre gli Stati tendono a pensare in termini lineari e simmetrici, gran parte di questi attori sfrutta logiche ibride, contaminando la comunicazione di massa e insediandosi nei tessuti sociali locali, al punto da rendere inefficaci molte strategie di coercizione militare tradizionale.

In conclusione, lo scenario delineato evidenzia come la competizione globale intorno alla digitalizzazione delle infrastrutture critiche costringe gli Stati a fronteggiare un’inedita forma di minaccia, asimmetrica per eccellenza, in cui gli attori non statali appaiono sorprendentemente in grado di incidere sulla sicurezza nazionale degli Stati. Con queste considerazioni, ci si augura di aver fornito qualche spunto per meglio interpretare la natura ibrida di queste minacce e per predisporre risposte che vadano oltre il mero incremento della forza armata o della tecnologia di difesa, guardando invece alle complesse dinamiche che legano Stati, proxy e attori di minaccia nel mondo globalizzato.

L’analisi delle operazioni cyber riconducibili a Hamas e al suo ecosistema di gruppi affiliati evidenzia come le capacità cibernetiche siano oggi uno strumento centrale per la proiezione di potere degli attori non statali, in particolare all’interno delle reti di proxy filo-iraniane. Questo approfondimento chiude il percorso di analisi dedicato ai cyber proxies, mostrando come il cyberspazio sia divenuto un moltiplicatore strategico nella guerra ibrida contemporanea.

Per ampliare ulteriormente il quadro interpretativo e sistematizzare i casi analizzati, è possibile leggere e scaricare gratuitamente il white paper “Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani” realizzato da Ivano Chiumarulo, che raccoglie e approfondisce i principali elementi emersi lungo l’intera serie.

Note

[1] Nello statuto costitutivo dell’organizzazione viene presentato il Jihad contro il sionismo, come parte del progetto divino dello stesso Maometto.

[2] https://www.atlanticcouncil.org/in-depth-research-reports/report/the-cyber-strategy-and-operations-of-hamas-green-flags-and-green-hats/#:~:text=The%20Internal%20Security%20Force%20,manifests%20through%20Hamas%E2%80%99s%20cyber%20operations

[3] Nel tempo diversi attori – prevalentemente hacktivist – hanno rivendicato attacchi in favore di Hamas. È possibile che alcuni di questi APT si siano nel tempo uniti ad altri attori di minaccia o abbiano passato il testimone ad altri attori allineati.

[4] https://securelist.com/gaza-cybergang-group1-operation-sneakypastes/90068/

[5] https://www.cybereason.com/blog/research/new-cyber-espionage-campaigns-targeting-palestinians-part-one#key-points

[6] https://web.archive.org/web/20190624235152/https://securelist.com/operation-parliament-who-is-doing-what/85237/

[7] Ad esempio, nel 2022 le catene di infezione di Arid Viper portarono alla distribuzione di QuasarRAT e Houdini, remote access trojan open source, precedentemente associati a Molerats (nel 2016 e nel 2020) o njRAT associato precedentemente a Molerats (nel 2016) e da OilAlpha (associato ai ribelli Houthi) nel 2023.

[8] https://unit42.paloaltonetworks.com/molerats-delivers-spark-backdoor/

[9] https://ti.qianxin.com/blog/articles/anatomy-of-moonLight-attack-on-the-middle-east/

[10] Pokémon GO è un videogioco free-to-play sviluppato da Niantic con la collaborazione di Game Freak, The Pokémon Company e Nintendo e pubblicato nel 2016.

[11] https://web.archive.org/web/20140611171625/http://download01.norman.no/whitepapers/Cyberattack_against_Israeli_and_Palestinian_targets.pdf

https://ti.qianxin.com/blog/articles/anatomy-of-moonLight-attack-on-the-middle-east/

[12] Ivi.

[13] Il termine viene comunemente utilizzato per indicare la creazione di un account fittizio su social network (o altre piattaforme) utilizzato a vario titolo per nascondere la propria identità.

[14] La letteratura esaminata ha evidenziato che l’impiego del catfishing da parte dei funzionari di Hamas non è affatto nuovo e, in alcuni casi, è stato usato per pianificare appuntamenti mirati a rapire e talvolta uccidere soldati israeliani.

[15] https://cyble.com/blog/apt-c-23-using-new-variant-of-android-spyware-to-target-users-in-the-middle-east/

[16] https://research.checkpoint.com/2018/apt-attack-middle-east-big-bang/

[17] https://research.checkpoint.com/2018/apt-attack-middle-east-big-bang/

[18] chrome-extension://efaidnbmnnnibpcajpcglclefindmkaj/https://media.kasperskycontenthub.com/wp-content/uploads/sites/43/2018/03/08064309/The-Desert-Falcons-targeted-attacks.pdf

[19] https://research.checkpoint.com/2024/hamas-affiliated-threat-actor-expands-to-disruptive-activity/

[20] Spesso utilizzando numeri sauditi e usando immagini “pro-saudite” come Salman bin Abdulaziz Al Saud o Mohammed bin Salman Al Saud.

Ivano Chiumarulo ricopre ruoli in ambito Cyber Intelligence presso società di consulenza ICT. Vanta un percorso formativo multidisciplinare, avendo conseguito una laurea in Criminologia e, successivamente, una in Sicurezza Internazionale. Ha consolidato la sua preparazione approfondendo tematiche di Human Intelligence e Computer Science.

Appassionato di Open Source Intelligence (OSINT), Offensive Security e Red Teaming, è attivamente coinvolto nella ricerca sulle nuove metodologie offensive nel panorama delle minacce e sulle loro implicazioni nel contesto geopolitico. Attualmente (2025) partecipa alle attività di ricerca della Commissione di Studio su Cyber Threat Intelligence e Cyber Warfare della Società Italiana di Intelligence (SOCINT).