Iran e cyberwar: strutture, strategie e capacità cibernetiche nel Quinto Dominio

Iran, cyberwar e quinto dominio rappresentano oggi elementi centrali nella competizione strategica contemporanea. Questo contributo si inserisce in una serie di approfondimenti dedicati al tema Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani e analizza come Teheran abbia strutturato il cyberspazio come dominio operativo a pieno titolo. L’articolo esamina architetture istituzionali, dottrina strategica e strumenti di impiego del potere cibernetico, offrendo una chiave di lettura per comprendere il ruolo del cyberspazio nella sicurezza nazionale iraniana e nella proiezione della sua influenza regionale.

La teoria della guerra e l’evoluzione del potere cibernetico

Nella sua opera più famosa, il Vom Kriege, Karl von Clausewitz propone una teoria universale della guerra, definendola come la prosecuzione della politica con altri mezzi[1]. Sebbene, il mezzo politico in questo caso specifico è storicamente rappresentato dal potere militare, invero la coercizione ha assunto nel tempo una serie di declinazioni operative che hanno profondamente ridisegnato il modo in cui intendiamo i conflitti. Tra queste declinazioni, una delle principali espressioni (e componenti) della “politica con altri mezzi” oggi è costituito dal potere cibernetico.

L’esercizio dell’intero ventaglio operativo offerto dal quinto dominio della guerra consente oggi di ottenere importanti vantaggi per la sicurezza delle nazioni, sia in termini difensivi che offensivi. Questo dominio permette di duplicare oggi quasi tutte le operazioni prima assunte dai servizi di sicurezza, potendo usufruire dei vantaggi concreti che distinguono un’operazione dal mondo reale a quello cyber. Questo significa che rende possibili forme di sorveglianza e spionaggio mirato che non prevedono necessariamente l’addestramento e l’inserimento di un asset o di reclutare informatori all’interno un contesto target. Non di meno offre la possibilità di sabotare infrastrutture dell’avversario, riuscendo a creare impatti equiparabili a quelli di un intervento convenzionale.

Uno dei paesi che ha compreso attentamente il valore e l’importanza di questo dominio è l’Iran. In seguito al celebre attacco di Stuxnet che nel 2010 colpì le centrifughe di arricchimento dell’uranio presso gli impianti nucleari di Natanz, l’Iran ha incrementato radicalmente i propri investimenti nella cybersecurity al punto da diventare uno degli attori protagonisti del panorama delle minacce cibernetiche a livello globale. Infatti, dopo Stuxnet e diversi casi documentati di operazioni di spionaggio e sabotaggio informatico subite soprattutto da parte di Israele e Stati Uniti, l’Iran si è fatto promotore e avanguardia di un progetto ad alto livello politico per sviluppare capacità cibernetiche finalizzate al perseguimento di tre principali obiettivi strategici[2]:

- Garantire stabilità interna: attraverso una serie di operazioni di sorveglianza volte tutelare il paese da fenomeni di dissidenza politica e/o potenziali vettori di influenza straniera.

- Proteggere il territorio nazionale: attraverso una serie di attività di spionaggio verso i principali avversari politici (Stati Uniti, Israele e Arabia Saudita) per anticiparne intenzioni e minacce.

- Strategia di politica estera: l’Iran impiega le operazioni informatiche anche come strumento per promuovere e garantire la propria influenza regionale.

Strutture statali e enti di sicurezza del cyberspazio in Iran

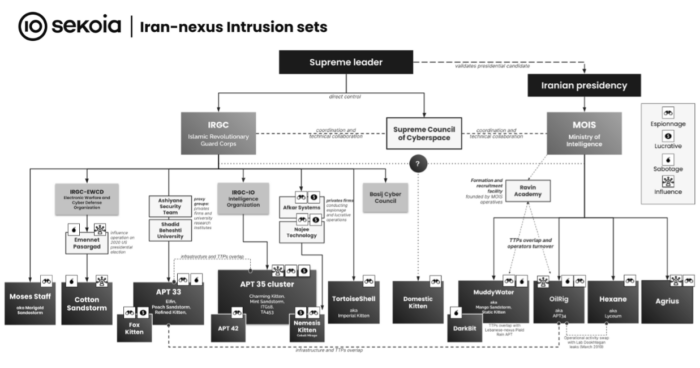

Come molti altri Stati, l’Iran dispone di numerose entità che si occupano sia di difesa sia di offesa cibernetica. Alcune dipendono o sono supervisionate direttamente dal governo, altre sono attori di minaccia non ufficialmente legati allo Stato, ma che possono collaborare con organismi pubblici quando necessario. Gli enti governativi, e in particolare quelli legati alla difesa del perimetro di cybersicurezza nazionale rispondono, in ultima istanza, alla guida suprema Ali Khamenei, che presiede il Consiglio supremo del cyberspazio. Questo organismo, fondato nel 2012 per volontà di Khamenei, è incaricato di definire le strategie nazionali in materia di cybersicurezza e di coordinarne le politiche nazionali sotto la supervisione del Presidente della Repubblica.

Inoltre, il Consiglio è incaricato di supervisionare leggi e regolamenti in ambito cyber e, di cooperare con imprese e università per garantire la sicurezza delle istituzioni e dei cittadini dalle minacce interne ed esterne.

Questo consiglio è composto dal Presidente, il Presidente del Parlamento, il Capo del sistema giudiziario dell’Iran, il Capo dell’ IRIB (Servizio di trasmissioni televisive e radiofoniche nazionale), il Ministro ICT, il Ministro della Cultura e della Guida Islamica, il Ministro della Scienza, della Ricerca e della Tecnologia, il Ministro del Ministero dell’Istruzione, il Ministro dell’intelligence, il Ministro della Difesa, il Presidente della Commissione Culturale dell’Assemblea Consultiva Islamica, il Responsabile dell’Organizzazione islamica per lo sviluppo, il Procuratore generale, il Capo dell’Organizzazione Nazionale per la difesa passiva e i Comandanti delle forze dell’ordine e dell’IRGC.

Tutte le attività del Consiglio su infrastrutture pubbliche e private confluiscono nel Centro Nazionale per il Cyberspazio (NCC), che si occupa di fornire una conoscenza completa e aggiornata della postura di cybersicurezza per orientare le decisioni su come affrontare il panorama delle minacce e dello sviluppo di controlli interni per la sicurezza di Internet. L’NCC ha anche il compito di “prepararsi a una guerra culturale” tra l’Iran e i suoi nemici, secondo lo Statuto dell’NCC del 2013 emanato dall’Iran[3].

Un altro organismo di rilievo è costituito dall’Organizzazione Nazionale di Difesa Passiva (NPDO), unità speciale delle Forze Armate Iraniane (Artesh) con il compito di proteggere le infrastrutture critiche nazionali da attacchi informatici, individuare e dissuadere minacce da parte di stati stranieri o di gruppi da essi supportati. Inoltre, l’NPDO coordina anche il Comando di Difesa Cyber (noto anche come Cyber Headquarters dell’esercito iraniano), istituito nel novembre 2010 subito dopo l’attacco Stuxnet. Questo gruppo è la principale struttura di difesa nazionale. Secondo alcuni analisti, il Comando dispone anche di capacità offensive e, conduce operazioni informatiche offensive insieme al Concilio Cyber Basij (che afferisce all’IRGC).

Tuttavia, il vero centro di gravità delle più importanti divisioni cyber e degli attori di minaccia associati al potere cyber di Teheran è collocato sotto la direzione di IRGC e dal MOIS.

Per quanto riguarda l’IRGC, le informazioni disponibili sono molto limitate. Tuttavia, l’organizzazione controlla organismi interni e attori di minaccia sponsorizzati. Tra le istituzioni statali direttamente connesse vi sono[4]:

- L’Organizzazione per Guerra Elettronica e Difesa Cyber dell’IRGC: questa struttura interna alle Guardie della Rivoluzione si occupa di formazione sulla difesa cibernetica, ma anche di negare l’accesso e censurare contenuti e comunicazioni online. Inoltre, riceve supporto tecnico da società iraniane, ad esempio Net Peygard Samavat.

- Concilio Cyber Basij: a tutti gli effetti il braccio informatico della milizia Basij, questo organismo è operativo dal 2009 ed include unità dedicate a formazione, contenuti digitali e social media. Il Concilio Cyber Basij, talvolta definito “commando per la guerra informatica” è composto prevalentemente da “non specialisti” e si occupano di operazioni di disinformazione, defacement di siti e, talvolta, attacchi più complessi tramite attori di minaccia vicini all’IRGC (es Cotton Sandstorm).

A questi si aggiungono tutta una serie di attori di minaccia sponsorizzati dall’IRGC, tra cui APT35, APT42, Nemesis Kitten e Cotton Sandstorm (ex NEPTUNIUM). Questi attori conducono una serie di attività di spionaggio, sabotaggio, destabilizzazione psicologica (information operations) e, solo in misura minore anche attività finanziariamente motivate.

Queste attività sono operate prevalentemente verso obiettivi strategici come: entità governative, militari, nel settore energetico, marittimo, ma anche enti di ricerca (come think tank o ONG) che si occupano di tematiche legate all’Iran o in generale al Medio Oriente. In particolare, secondo diversi ricercatori di sicurezza, il gruppo APT35 è gestito direttamente dall’ IRGC-IO. A sua volta questo, a seconda del fornitore di servizi di cyber threat intelligence, APT35 include, è associato o controlla diversi attori e sottogruppi come Charming Kitten, ITG18, TA453, Cobalt Mirage, Nemesis Kitten e APT42[5].

Il MOIS e le operazioni cibernetiche offensive

Il MOIS, a differenza dei Pasdaran, è considerato un organismo più tecnico (e meno ideologico) e, tra le diverse responsabilità include anche la signal intelligence e la raccolta di informazioni delle comunicazioni elettroniche. Tuttavia, sovrapponendosi talvolta all’IRGC, il MOIS svolge anche operazioni offensive all’estero ed è celebre per l’uso di tecniche di sorveglianza mirata contro oppositori e giornalisti. Spesso per le sue attività si avvale di società o organizzazioni di copertura (es. Rana, Mabna) e del supporto tecnico di università come Isfahan e Teheran [6]. Al MOIS, sono associati MuddyWater, Oilrig (noto anche come APT34), Hexane, Agrius e DarkBit.

Questi attori conducono operazioni prevalentemente operazioni offensive di spionaggio, sabotaggio e influenza, prevalentemente verso il settore governativo, dell’energia, delle telecomunicazioni e marittimo. Questi attori sembrano essere coordinati direttamente dal MOIS in quanto, nel corso delle loro attività, hanno mostrato un elevato livello di coordinamento del ritmo operativo e di sovrapposizioni significative nelle TTP utilizzate (Tecniche, Tattiche e Procedure)[7].

Infine, tra le strutture governative si segnalano anche[8]:

- Polizia Cyber: una unità di polizia informatica creata nel 2011 per il contrasto della criminalità informatica (furto d’identità, furto di dati, cyber-bullismo etc.). Ricopre un ruolo chiave nella sorveglianza della «Rete Nazionale dell’Informazione» e nella repressione del dissenso online.

- Computer Emergency Response Team (MAHER): Team governativo di risposta agli incidenti informatici. Questo Team svolge le attività tipiche di un CSIRT, ovvero monitoraggio 24/7, analisi degli attacchi, cooperazione con enti pubblici e privati, formazione ed esercitazioni.

Tuttavia, la letteratura esaminata suggerisce la presenza di un ampio spettro di organizzazioni che prestano servizi o capacità in supporto alle attività svolte soprattutto da IRGC e MOIS. Tra questi si segnalano:

- Mabna Institute: un’azienda con sede in Iran fondata nel 2013 per assistere università e organizzazioni scientifiche e di ricerca iraniane nel furto di accesso a risorse scientifiche non iraniane. Dalla sua nascita, il Mabna Institute ha impiegato, stipulato contratti e si è affiliato con attori di minaccia e altro personale a contratto per condurre intrusioni informatiche volte al furto di dati accademici, proprietà intellettuale, caselle di posta elettronica e altri dati di università, enti di ricerca e aziende statali (e private) di paesi stranieri[9]. Inoltre, il Mabna Institute supporta le attività di APT34 e APT39.

- Rana Intelligence Computing Company (Rana): società appartenente al MOIS che fornisce supporto al Ministero nella conduzione di intrusioni informatiche e campagne malware contro governi stranieri e aziende private di carattere strategico. Questa entità è suddivisa in divisioni che si occupano prevalentemente di sviluppo malware e altre specializzate nella strutturazione di operazioni di social engineering[10]. Inoltre, secondo alcuni analisti, Rana coinvolge anche personale delle università di Teheran e Sharif[11].

- Nasr Institute: questa organizzazione è tra le meno documentate. Secondo gli analisti di Recorded Future (assieme ad altre società) impiegava un gruppo di task manager di medio livello, allineati ideologicamente, responsabili dell’assegnazione compartimentata di attività come ricerca di vulnerabilità, sviluppo di exploit, attività di ricognizioni e intrusione. A sua volta questa organizzazione poteva appaltare ad altri attori di minaccia alcune di queste attività[12].

In altre parole, esiste un sistema misto di appalti e collaborazioni tra attori di minaccia, organizzazioni statali e parastatali iraniane (che possono stipulare contratti anche con aziende private e istituti) per condurre operazioni offensive di vario genere a livello nazionale e internazionale. Ad esempio, secondo il Dipartimento del Tesoro degli Stati Uniti, Nemesis Kitten sarebbe gestito in collaborazione da due società: Afkar System e Najee Technologies[13].

Queste, a loro volta sarebbero coinvolte in attività di spionaggio strategico ma anche campagne ransomware a scopo di guadagno finanziario[14]. Ancora, la società privata Emennet Pasargad, associata all’attore Cotton Sandstrom e stata osservata svolgere attività di spionaggio e IO per conto della divisione Electronic Warfare and Cyber Defense Organisation dell’IRGC[15]. Ancora la società Ravin Academy è stata fondata nel 2019 da esponenti del MOIS, già dirigenti dei gruppi MuddyWater e Oilrig, con lo scopo di reclutare e addestrare funzionari per le operazioni offensive del MOIS[16].

Operazioni offensive, information operations e impatto strategico

La maggior parte delle operazioni informatiche iraniane è mirata alla raccolta intelligence per motivi strategici, prendendo di mira i principali avversari geopolitici (come Israele, Arabia Saudita e paesi del Golfo) o di sorveglianza interna per assicurarsi il controllo e la sicurezza nel paese. Tuttavia, è noto anche come l’Iran nel tempo si è specializzato anche in operazioni distruttive mirate. Un esempio è stata l’operazione documentata dai ricercatori di Microsoft condotta da MuddyWater e Darkbit contro il Technion Israel Institute of Technology.

Secondo i ricercatori i MuddyWater ha svolto un ruolo da Initial Access Broker per DarkBit che, in seguito ad un’attenta attività di ricognizione ha ottenuto i privilegi necessari ad eseguire nel giro di poche ore la distruzione di server farm, macchine virtuali, account di archiviazione e reti virtuali[17].

Infine, come accennato precedentemente, alcuni di questi attori sono coinvolti in Information Operations, orientate ad ottenere vantaggio strategico e politico verso altri attori statali, ma anche a promuovere e garantire la propria influenza regionale. Secondo i ricercatori di sicurezza, gli attori di minaccia come Agrius, Oilrig e Cotton Sandstorm sono attivamente coinvolti in queste attività, in particolare nei vari scenari di conflitto. Un esempio osservato nel 2020 riguarda un’operazione di Cotton Sandstorm nel 2020, in cui è stato osservato mentre tentava di compromettere l’account Twitter di Donald Trump in periodo elettorale, con lo scopo di influenzare le elezioni[18].

Un dato interessante è costituito dal fatto l’impiego di questi attori di minaccia è considerato essenziale dall’Iran, al punto da contribuire attivamente al loro sviluppo. Infatti, secondo i ricercatori di sicurezza, questi attori aumentano frequentemente nel tempo le loro competenze tecniche e la reattività operativa. Questo è visibile anche dal tempo di sfruttamento di vulnerabilità note. Un esempio è stato APT35 che prima del 2023 impiegava settimane per sviluppare exploit per vulnerabilità, mentre recentemente è stato osservato mentre sfruttava vulnerabilità da uno a cinque giorni dopo la loro divulgazione. A questo si aggiunge una collaborazione attiva di questi attori (soprattutto tra quelli associati alla stessa struttura governativa) che scambiano membri, competenze, TTP e, talvolta anche strumenti[19].

L’analisi ha mostrato come l’Iran abbia sviluppato un ecosistema cibernetico articolato, in cui strutture statali, apparati di sicurezza e attori di minaccia operano in modo coordinato nel quinto dominio della guerra, integrando intelligence, operazioni offensive e influenza informativa. Questo modello consente a Teheran di perseguire obiettivi strategici riducendo i costi politici e militari del confronto diretto. Il percorso di approfondimento proseguirà con un focus dedicato all’impiego di attori non statali come cyber proxies, per comprendere come queste entità amplifichino le capacità operative iraniane nel cyberspazio. Per una visione sistematica del tema, è inoltre possibile scaricare il white paper gratuito “Cyber Proxies. Capacità Cibernetiche degli Attori Non Statali Filo-Iraniani”, realizzato da Ivano Chiumarulo.

Note

[1] Clausewitz K., Della guerra, Mondadori, Milano, 1970, p. 19.

[2] https://blog.sekoia.io/iran-cyber-threat-overview/

[3] https://iramcenter.org/uploads/files/irans-cyber-power_1.pdf

[4] https://iramcenter.org/uploads/files/irans-cyber-power_1.pdf

[5] https://blog.sekoia.io/iran-cyber-threat-overview/

[6] https://iramcenter.org/uploads/files/irans-cyber-power_1.pdf

[7] https://blog.sekoia.io/iran-cyber-threat-overview/

[8] https://iramcenter.org/uploads/files/irans-cyber-power_1.pdf

[9] https://www.justice.gov/archives/opa/pr/nine-iranians-charged-conducting-massive-cyber-theft-campaign-behalf-islamic-revolutionary

[10] https://home.treasury.gov/news/press-releases/sm1127

[11] https://iramcenter.org/uploads/files/irans-cyber-power_1.pdf

[12] https://www.recordedfuture.com/research/iranian-cyber-operations-infrastructure

[13] https://home.treasury.gov/news/press-releases/jy0948

[14] https://www.cisa.gov/news-events/cybersecurity-advisories/aa22-320a

[15] https://blog.sekoia.io/iran-cyber-threat-overview/

[16] https://www.pwc.com/gx/en/issues/cybersecurity/cyber-threat-intelligence/muddy-advanced-persistent-teacher.html

[17] https://www.microsoft.com/en-us/security/blog/2023/04/07/mercury-and-dev-1084-destructive-attack-on-hybrid-environment/

[18] https://www.justice.gov/opa/pr/two-iranian-nationals-charged-cyber-enabled-disinformation-and-threat-campaign-designed

[19] https://blog.sekoia.io/iran-cyber-threat-overview/

Ivano Chiumarulo ricopre ruoli in ambito Cyber Intelligence presso società di consulenza ICT. Vanta un percorso formativo multidisciplinare, avendo conseguito una laurea in Criminologia e, successivamente, una in Sicurezza Internazionale. Ha consolidato la sua preparazione approfondendo tematiche di Human Intelligence e Computer Science.

Appassionato di Open Source Intelligence (OSINT), Offensive Security e Red Teaming, è attivamente coinvolto nella ricerca sulle nuove metodologie offensive nel panorama delle minacce e sulle loro implicazioni nel contesto geopolitico. Attualmente (2025) partecipa alle attività di ricerca della Commissione di Studio su Cyber Threat Intelligence e Cyber Warfare della Società Italiana di Intelligence (SOCINT).