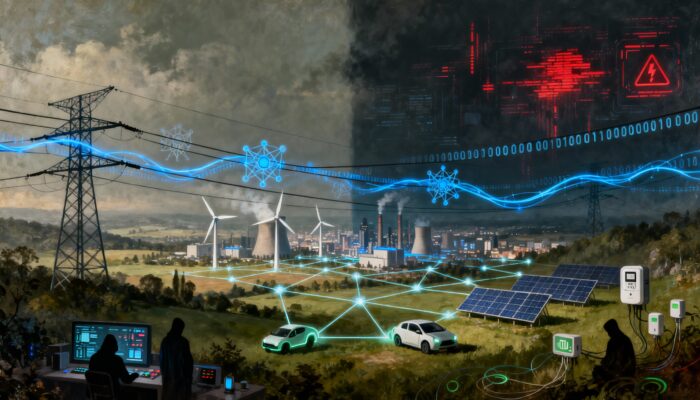

Smart Grid Security: vulnerabilità della demand response e minacce beyond smart meter

La narrazione sulla sicurezza delle smart grid si è focalizzata per anni sugli smart meter, ma questa visione circoscritta non coglie la vera complessità delle moderne infrastrutture energetiche digitalizzate. Le reti elettriche intelligenti rappresentano un ecosistema cyber-fisico stratificato dove i Distributed Energy Resources (DER) proliferano esponenzialmente, e i vettori d’attacco più insidiosi si annidano nei…