Cile, attacco informatico al cuore della giustizia

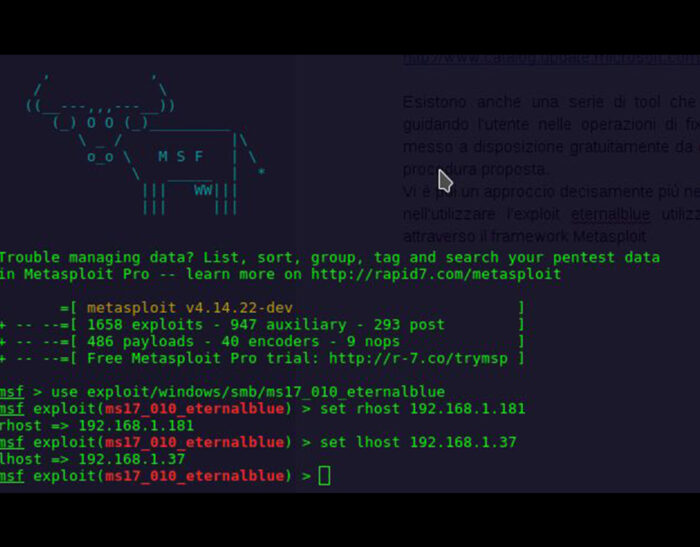

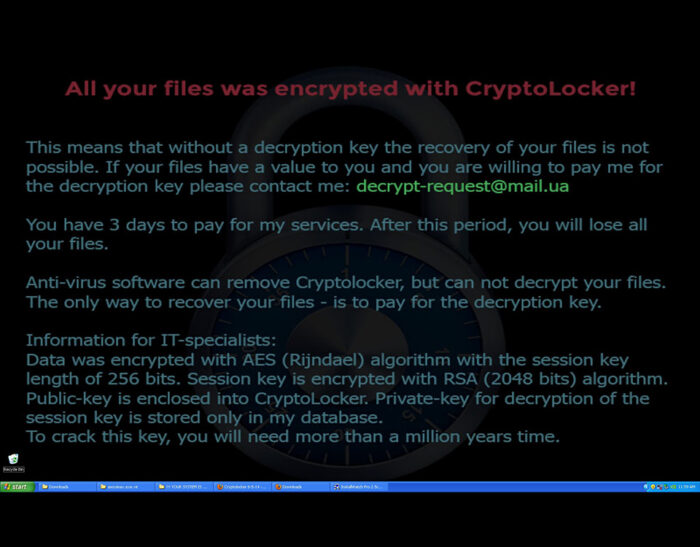

Nei giorni scorsi un ransomware ha messo in difficoltà l’apparato giudiziario cileno, rianimando il dibattito sui pericoli legati al mondo dell’e-justice. Per il Paese sudamericano si tratta del secondo episodio di questo tipo in pochi giorni: già qualche settimana fa un comunicato ufficiale affermava che un virus di tipo Cryptolocker avesse colpito diversi dispositivi istituzionali,…