Cyberspazio: minacce e fattore umano

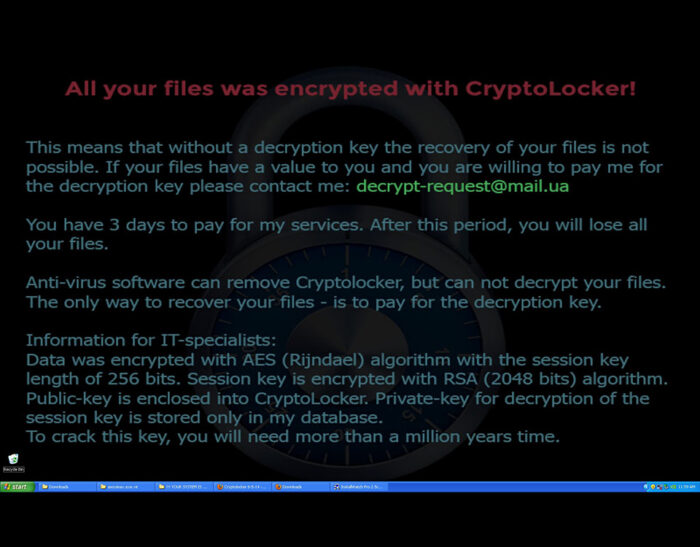

Nell’annuale Global Risks Report[1], il World Economic Forum (WEF) ha rappresentato per il 2018 una realtà carica di spunti interessanti. In particolare, salta agli occhi la rilevanza degli attacchi cyber (Cyberattacks), ormai stabilmente presenti nella top ten dei rischi globali: si tratta del terzo rischio in termini di probabilità e il sesto in termini di…