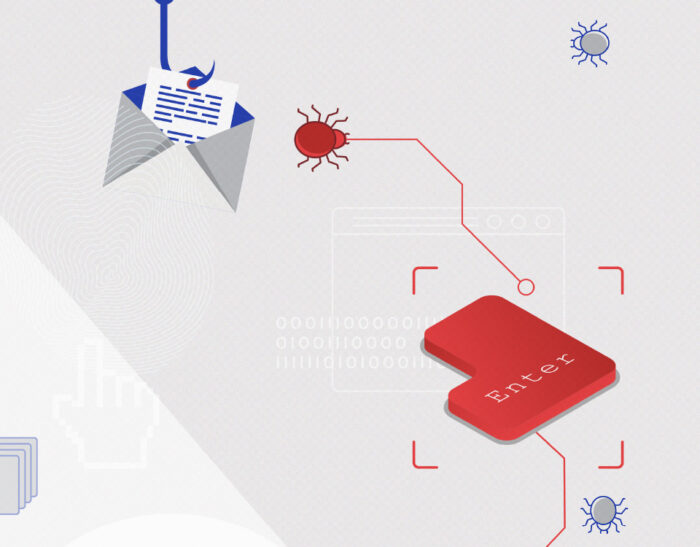

Struttura di una mail, Email secure gateway e relativo mail flow

L’Email Secure Gateway è uno strumento essenziale per la protezione delle comunicazioni aziendali, in un’epoca in cui la posta elettronica rappresenta il canale preferito non solo per la corrispondenza, ma anche per attacchi informatici come phishing, spam e malware. Questi gateway agiscono come una barriera di sicurezza tra il sistema email di un’organizzazione e le…