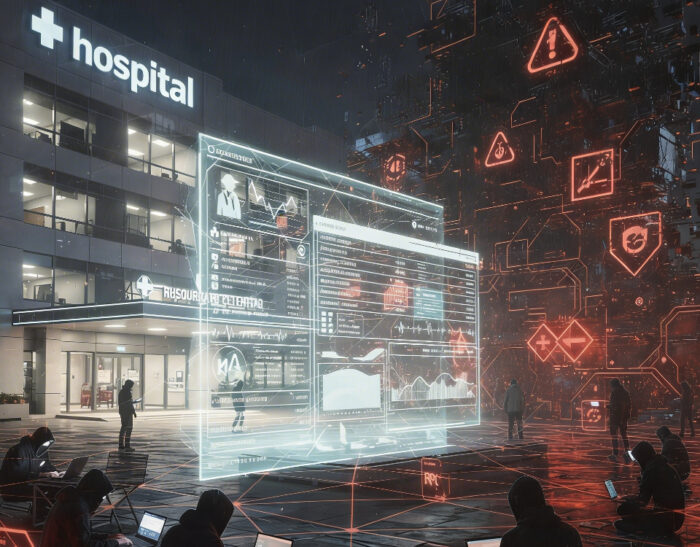

Il CISO sotto processo: responsabilità personale, D.Lgs. 231 e la nuova esposizione legale

NIS2 e DORA hanno spostato la responsabilità dagli uffici IT ai vertici aziendali. Analisi giuridica delle implicazioni per CISO e board: quando scatta la responsabilità personale, cosa prevede il 231 e come tutelarsi contrattualmente. Il cambio di paradigma: dalla responsabilità tecnica a quella personale Per anni il Chief Information Security Officer ha operato in una…