Ransomcloud: un nuovo vettore di minaccia in crescita

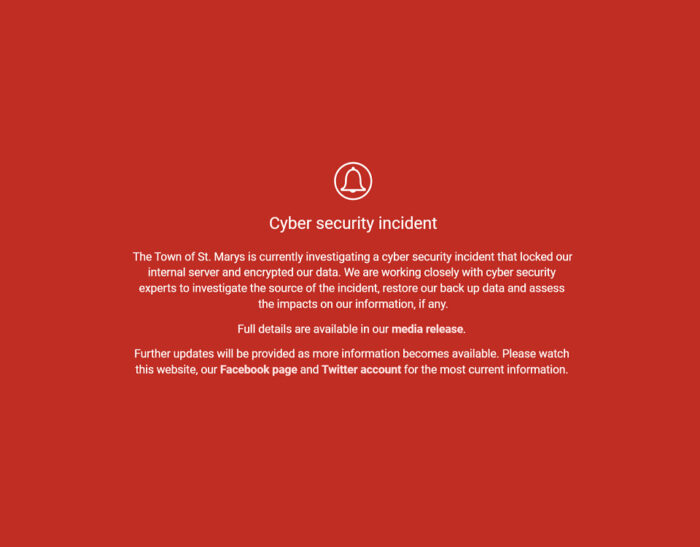

Era solo questione di tempo prima che i gruppi di ransomware venissero attratti dai preziosi dati aziendali nel cloud. Con nuove tattiche malware stanno sfruttando vulnerabilità specifiche del cloud come Log4J per infettare e rubare i dati aziendali nel cloud, un trend definito ransomcloud. Le aziende devono rafforzare la resilienza informatica dei propri ambienti multicloud,…