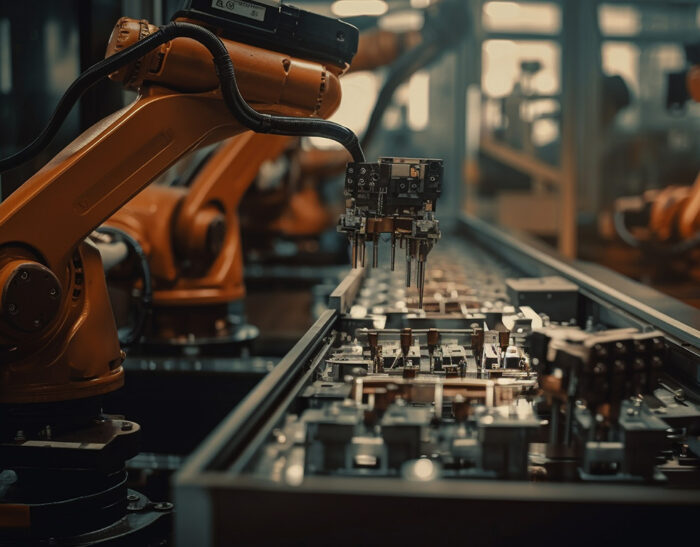

Sicurezza SCADA e ICS tra persistenza degli attaccanti e opacità dei sistemi legacy

Quando parliamo di sicurezza dei sistemi SCADA e degli ambienti Industrial Control Systems (ICS), ci troviamo di fronte a un paradosso che raramente viene esplicitato con la necessaria chiarezza: stiamo applicando paradigmi di difesa concepiti per l’information technology a infrastrutture progettate in un’epoca in cui la connettività non era nemmeno contemplata come scenario di rischio….