OpenClaw: un incubo di sicurezza che riscrive le regole dell’IA agentica

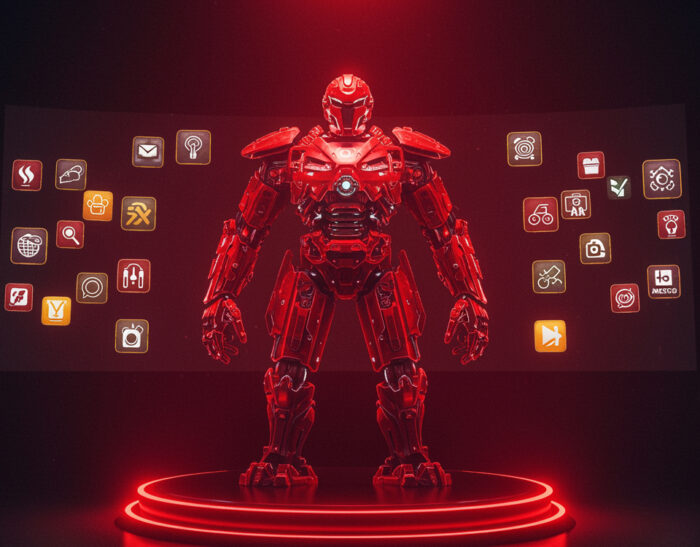

OpenClaw non è un chatbot. È un agente autonomo che esegue azioni per conto dell’utente, con accesso diretto a file system, terminale, browser, e-mail, calendari e piattaforme di messaggistica. Nato nel novembre 2025 con il nome Clawdbot dalla mente dello sviluppatore austriaco Peter Steinberger, ribattezzato prima Moltbot e poi OpenClaw dopo dispute di trademark con…