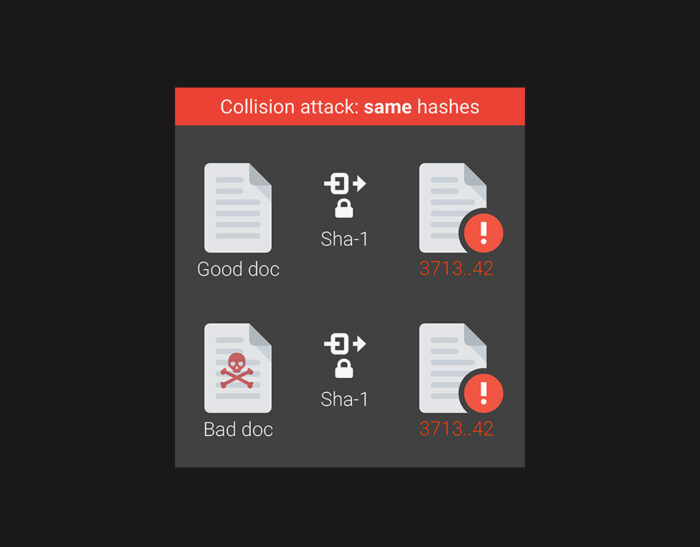

Cyber threat intelligence & hunting per una maggiore efficacia al contrasto degli attacchi informatici

A differenza delle minacce tradizionali, quelle informatiche presentano caratteristiche peculiari, che ne rendono ardua l’azione repressiva: Tali caratteristiche comportano la necessità di un approccio integrato, tattico e strategico, attivando tutti i possibili canali di ascolto, compreso l’ambito web ed in particolare il deep e dark web. Secondo alcune stime, oltre il 94-96 % delle informazioni…