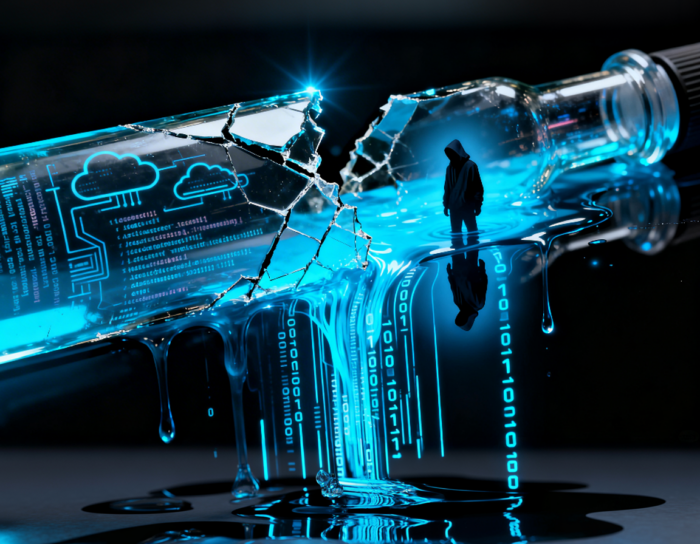

LAPSUS$ rivendica data breach di AstraZeneca: codice sorgente, chiavi cloud e dati interni in vendita sul Dark Web

Il gruppo hacker LAPSUS$ ha dichiarato di aver violato i sistemi interni di AstraZeneca, ccolosso farmaceutico britannico-svedese con circa 90.000 dipendenti e un fatturato di 58,7 miliardi di dollari nel 2025. Circa 3 GB di dati sensibili, tra cui codice sorgente, configurazioni cloud e credenziali di accesso, sarebbero ora in vendita sul Dark Web. L’azienda…