La catena di custodia della digital evidence

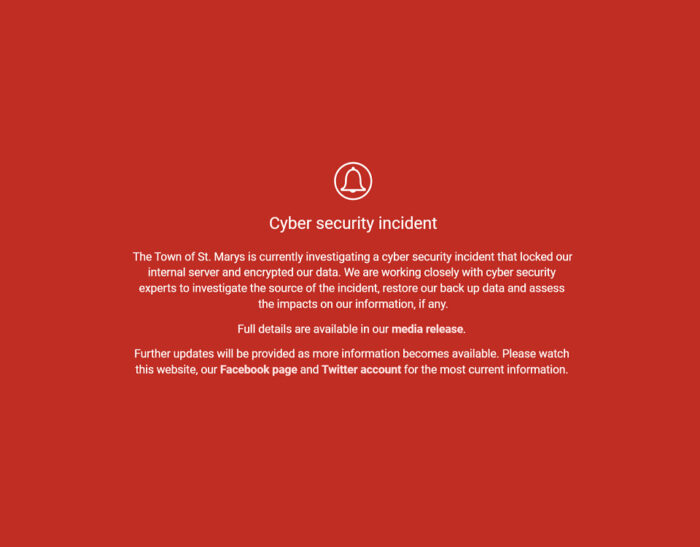

La catena di custodia rappresenta un elemento cruciale nelle indagini, in quanto garantisce che ogni reperto – fisico o digitale – possa giungere integro e autentico fino al dibattimento. Nella digital forensics, questo principio assume un valore ancora più rilevante a causa della fragilità delle prove informatiche, facilmente alterabili o compromettibili. Documentare in modo accurato…