Legge 132/2025 sull’Intelligenza Artificiale: dalla teoria alla pratica nelle aziende italiane

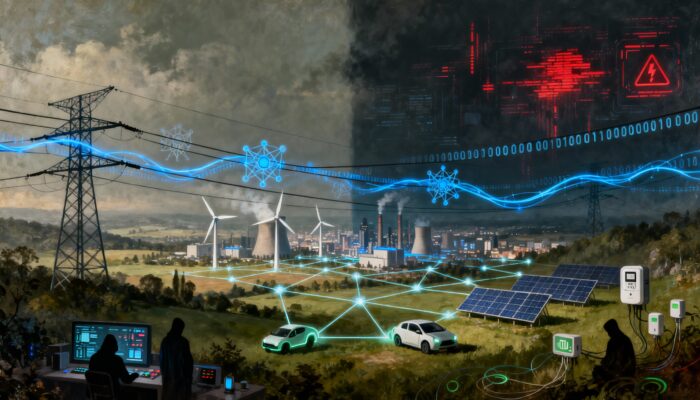

L’entrata in vigore della Legge 132/2025 rappresenta un punto di svolta per la governance dell’intelligenza artificiale in Italia, ma la distanza tra principi normativi e attuazione pratica rischia di amplificare un gap competitivo già preoccupante. Mentre il tasso di adozione dell’IA nelle imprese italiane si attesta all’8,2% contro una media UE del 13,5% secondo i…