Cyber Crime Conference 2017 – Aperte le iscrizioni

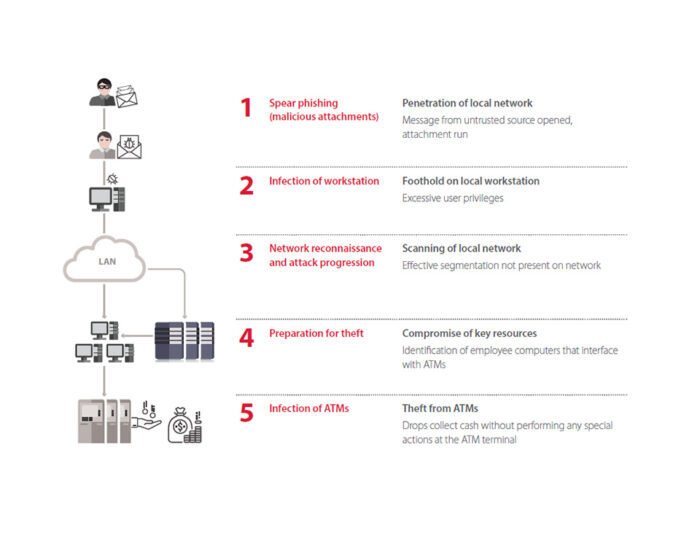

Verso un Modello di Cyber Difesa Globale 8a Edizione – 11 Aprile 2017 – ROMA L’8a edizione del Cyber Crime Conference si svolgerà il prossimo 11 Aprile 2017 in una location di assoluto prestigio: l’Auditorium della Tecnica, il centro congressi di Confcommercio nel quartiere EUR di Roma. Cresce la consapevolezza del rischio cyber ma emergono puntualmente…