I cavi sottomarini: tra Mediterraneo e Baltico

La situazione dei cavi sottomarini è attualmente uno degli argomenti maggiormente studiati e analizzati a livello globale.

L’odierno contesto geopolitico è il frutto di una serie di mutamenti che stanno interessando molteplici aree nel mondo. Spesso alcune di queste zone corrispondono a importanti snodi di cavi sottomarini che, in taluni casi, coincidono con teatri di scontro diretto tra diversi attori attraverso azioni di mappatura, sabotaggio e manipolazione del flusso dati trasmessi mediante i cavi stessi.

Evoluzione strategica e dominio dei cavi sottomarini

A partire dalla conclusione del secondo conflitto mondiale abbiamo assistito ad un progressivo mutamento degli assetti strategici, del modus operandi e delle politiche delle superpotenze. Il classico binomio tra il dominio della terra e il dominio del mare – introdotto da Carl Schmitt – nel tempo è mutato e inevitabilmente si è evoluto con l’avvento dei nuovi progressi tecnologici e con lo sviluppo delle strategie operative. Per poter svolgere un’analisi coerente e attuale legata ai cavi sottomarini è allora necessario studiare le variabili che possono essere reperite da più fonti, nello specifico provenienti dai nuovi concetti di dominio marittimo, dominio spaziale e dominio cyber.

Lo sviluppo dell’idea di “sea power”, introdotto da Alfred Thayer Mahan nella sua duplice interpretazione, ha delineato un punto di partenza per una migliore comprensione della situazione dei cavi sottomarini.

Circa il 95% del traffico mondiale dei dati avviene attraverso l’utilizzo dei cavi subacquei. Attualmente, le aree che maggiormente sono interessate dai fenomeni precedentemente descritti sono:

- Golfo della Finlandia – Mar Baltico

- Mar Rosso

- Canale di Sicilia

- Mar Cinese Meridionale

- Oceano Atlantico

- Regione Artica

- Oceano Indiano

L’Italia non è esente dai pericoli derivanti da atti ostili nei riguardi delle infrastrutture sottomarine.

A partire dal conflitto in Ucraina, sono aumentate le segnalazioni di potenziali atti legati allo studio, alla mappatura e all’intercettazione dei dati in transito nei cavi sottomarini nel Mediterraneo. Nell’ottobre del 2022, nella zona al largo delle coste francesi (in prossimità di Marsiglia), sono stati danneggiati tre importanti cavi sottomarini che mettevano in collegamento Milano, Barcellona e Marsiglia. Un caso è la presenza della nave battente bandiera russa Yantar, ufficialmente dedicata allo studio oceanografico, dotata invece di sofisticati apparati per il monitoraggio e potenzialmente per il sabotaggio dei cavi sottomarini.

Sempre nel 2022, emblematica è stata anche l’azione di sabotaggio ai danni del cavo Sheva-2 nelle acque del Mar Baltico; in questo caso si propende per un atto dimostrativo.

Tra gli aspetti da considerare durante l’analisi delle linee dati sottomarine vi sono lo studio della provenienza, della tecnologia impiegata e dell’azienda che ha prodotto quei cavi.

Altri casi recenti di sabotaggio mediante danneggiamento meccanico, accaduti nella zona del Baltico, hanno colpito il cavo sottomarino che metteva in comunicazione il Baltico con la Scandinavia e la linea sottomarina di collegamento tra Germania e Finlandia.

Aziende e infrastrutture dei cavi sottomarini

Le società che a livello internazionale si occupano della fabbricazione e/o della sicurezza dei cavi sottomarini sono:

- TE SubCom – https://www.fibre-systems.com/company/te-subcom

- NEC Corporation – https://www.nec.com/en/global/prod/nw/submarine/index.html

- Alcatel Submarine Networks (ASN), ex proprietà di Nokia, venduta in data 3/1/25 alla Repubblica Francese – https://www.asn.com

- Fugro – https://www.fugro.com

- Prysmian Group – https://www.prysmian.com/en

- Fincantieri – https://www.fincantieri.com/it/prodotti-servizi/offshore

- Sparkle – https://www.tisparkle.com

- HMN Technologies (Huawei Marine Networks), dal 2020 di proprietà della Hengtong group per l’81% e della New Saxon 2019 (UK) per il rimanente 19% – https://www.hmntech.com

- Maritech – https://maritechgroup.com

I principali sistemi e modalità utilizzati per l’attacco ai cavi sottomarini sono:

- atti di sabotaggio mediante l’utilizzo di navi o sottomarini che prevedono il danneggiamento della struttura

- attività di intercettazione e/o manipolazione dei dati mediante attacchi informatici alle stazioni di atterraggio dei cavi

- attività sofisticate e maggiormente strutturate di intercettazione dei dati mediante installazione di supporti hardware direttamente sui cavi

- attacchi con modalità ibride

L’Italia, nel corso del tempo, ha progettato e implementato due importanti linee di comunicazione sottomarina con elevati standard di sicurezza: il Green-Med (che collega la nostra penisola con la Croazia, il Montenegro, l’Albania, la Grecia e la Turchia) e il Blue Med, che mette in collegamento l’Italia con il Nord Africa, la Grecia e la Francia.

Per quanto concerne gli attacchi cyber, come in precedenza segnalato, principalmente vengono utilizzate modalità di intercettazione dei dati attraverso l’attacco delle stazioni di atterraggio dei cavi utilizzando tecniche che sfruttano le vulnerabilità dei sistemi. Nel 2022 si è registrato un attacco cyber nelle Hawaii, con obiettivo le infrastrutture di Oahu; in questo caso è stato violato il sistema informatico di una società privata che aveva accesso diretto ai server di un cavo sottomarino alle Hawaii.

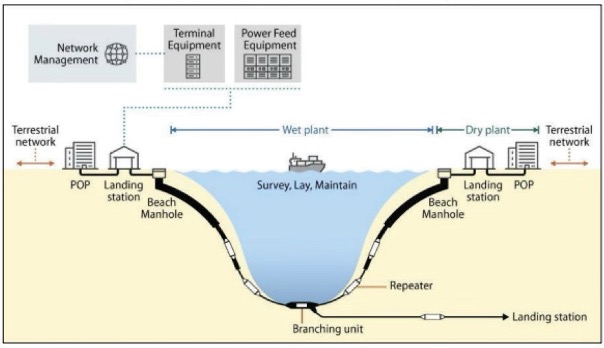

Tra le vulnerabilità note nell’ambito dei cavi sottomarini, sicuramente è importante citare i sistemi di gestione delle reti a distanza. Lo scopo degli RNMS è poter monitorare e controllare in remoto le attività via cavo, come la potenza e la trasmissione dei dati. I sistemi RNMS in molti casi operano in modalità non air-gapped e questo significa aumentare notevolmente la possibilità di essere attaccati, considerando anche il fatto che utilizzano protocolli come TCP/IP e comuni versioni di Linux o Windows.

Tra le funzionalità connesse, è doveroso ricordare che i sistemi di gestione delle reti a distanza si interfacciano con i sistemi per la gestione delle lunghezze d’onda all’interno della rete in fibra ottica e prevedono anche la gestione delle lunghezze d’onda in diversi punti della rete. Il risultato è una gestione armonica ed efficiente del traffico dati. Essendo il sistema RNMS collegato a internet è però da considerarsi quasi certa la possibilità di hackeraggio, esponendo il sistema stesso a una serie di scenari legati all’intercettazione e al sabotaggio.

Per mitigare il rischio di attacchi cyber ai sistemi di controllo remoto, è possibile implementare sistemi di controllo automatico del traffico dati e controlli maggiormente restrittivi sugli accessi, prevedendo inoltre il passaggio a sistemi air-gapped. Sicuramente il ruolo della NATO in questo contesto è fondamentale e molte azioni sono già state attuate: l’importante è strutturare azioni condivise che possano prevedere un maggiore controllo e indipendenza dalle infrastrutture dei paesi non aderenti al Patto Atlantico.

Alcune azioni utili all’Italia per il monitoraggio e protezione dei cavi sottomarini potrebbero essere:

- consolidare e sviluppare l’attuale accordo tra Sparkle e il Ministero della Difesa

- pianificare un progetto tra CNR, INGV e Ministero della Difesa per il monitoraggio delle linee sottomarine, mediante boe dotate di sistemi per la rilevazione dei suoni e altri parametri come la salinità e il ph dell’acqua, la conduzione e il grado di ossigenazione. L’elaborazione dei dati e il loro studio potrebbero agevolare momenti nell’ambito della science diplomacy, utili al mantenimento e consolidamento dei rapporti con gli altri paesi dell’area mediterranea.

Scopri di più consultando il white paper “Quaderni di Cyber Intelligence #8”, dove troverai analisi avanzate, case study e prospettive strategiche dedicate alle infrastrutture critiche, alla geopolitica digitale e alla governance della dimensione subacquea.

Fonti:

Schmitt Carl, “Terra e Mare”, Adelphi, Milano, 2002

Luttwak Edward N., “Strategia, la logica della guerra e della pace”, Bur, Milano, 1989

https://www.gruppotim.it/it/archivio-stampa/sparkle/2023/CS-Sparkle-GreenMed-Ita-22-12-23.html

https://www.submarinecablesystems.com/marine-services

https://www.europarl.europa.eu/RegData/etudes/IDAN/2022/702557/EXPO_IDA(2022)702557_EN.pdf

https://carnegieendowment.org/research/2024/12/securing-europes-subsea-data-cables?lang=en

https://blog.telegeography.com/this-is-not-a-drill-the-2024-submarine-cable-map-is-here

https://www.submarinecablemap.com

https://www.vesselfinder.com/it

https://www.marinetraffic.com/en

https://www.enisa.europa.eu/publications/enisa-threat-landscape-2023

https://www.euronews.com/2025/02/21/sweden-investigates-new-underwater-cable-damage-in-baltic-sea

https://dw.com/en/how-sabotage-attacks-on-undersea-cables-affect-our-digital-stability/a-71494600

https://www.bbc.com/news/articles/c9dl4vxw501o

Appassionato del mondo digitale, durante gli studi accademici ha potuto lavorare e studiare in tre atenei negli Stati Uniti dove ha consolidato la passione per l’ambito digitale. Concluso il percorso accademico con la laurea magistrale in Economia e Marketing ha maturato esperienze lavorative diversificate specializzandosi nella cybersecurity con focus nell’intelligence economica e nella geopolitica attraverso corsi specializzanti. Svolge la sua attività come libero professionista, collabora attivamente con la piattaforma Wikistrat in qualità di Analyst Expert.

È Socio Ordinario della Società Italiana di Intelligence e membro della Commissione di Studio su Cyber Threat Intelligence e Cyber Warfare. Inoltre, è Socio della Società Italiana di Storia Militare SISM. È appassionato nello studio della storia, della filosofia ed entusiasta radioamatore.