Sotto la superficie: la sfida della cybersecurity negli habitat sottomarini

Immagina di svegliarti al mattino circondato dal blu profondo dell’oceano. Sottili lame di luce filtrano dalle pareti trasparenti mentre, decine di metri sopra di te, onde silenziose si infrangono contro la superficie.

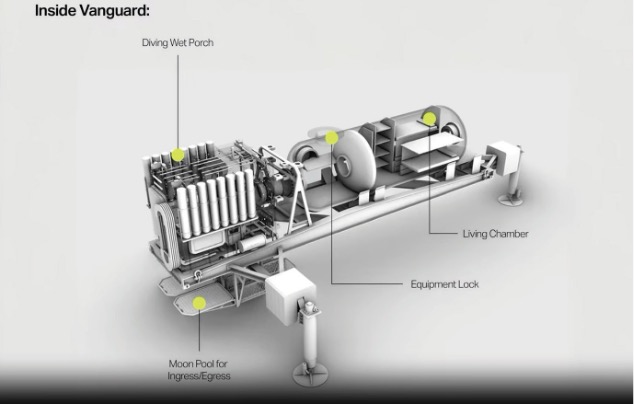

Sei in Vanguard, un habitat sottomarino all’avanguardia, progettato per ospitare esseri umani in missioni prolungate sul fondo del mare. Ma tra sensori, sistemi di supporto vitali e comunicazione digitale, c’è una domanda che emerge in tutta la sua urgenza: come si protegge un mondo sommerso da un attacco informatico?

“Il mare, una volta che ha lanciato il suo incantesimo, ti tiene per sempre nella sua rete di meraviglia.”

Jacques Cousteau

Cybersecurity negli habitat sottomarini: proteggere infrastrutture e dati in ambienti estremi

A metà del Novecento, Jacques Cousteau fu un pioniere visionario dell’esplorazione marina. Sognava una convivenza armoniosa tra l’uomo e il mondo sommerso, affrontando sfide che andava- no ben oltre i limiti tecnologici del suo tempo.

Oggi, più di mezzo secolo dopo, quel sogno prende forma grazie a habitat avanzati come Vanguard: progettato dall’azienda DEEP, entrerà in fase di sperimentazione alla fine del 2025.

E come ogni ambiente complesso e isolato, anche questo richiede l’implementazione di tecnologie avanzate: sensori ambientali, sistemi di supporto vitale, monitoraggio medico, comunicazioni in tempo reale con la superficie.

Questi sistemi costituiscono punti critici potenzialmente vulnerabili. Un cyberattacco potrebbe non solo compromettere dati sensibili, ma anche mettere a rischio la continuità operativa di missioni sottomarine.

Le vene invisibili del Pianeta

Storicamente, uno dei punti più critici (e spesso trascurati) nella cybersecurity oceanica è rappresentato dai cavi sottomarini, veri e propri “tubi digitali” che trasportano oltre il 95% del traffico globale di Internet. Collegano continenti, finanziano economie, trasmettono dati militari. E sono vulnerabili.

Negli ultimi anni, diversi incidenti lo hanno dimostrato.

- Novembre 2024 – incidente del Mar Baltico: due cavi sottomarini (il C-Lion1, che collega la Finlandia alla Germania, più un altro tra Lituania e Svezia) sono stati danneggiati. Le autorità sospettano un possibile sabotaggio, con l’attenzione rivolta verso una nave cargo cinese, la Yi Peng 3, presente nell’area al momento degli incidenti.

- 2022 – taglio dei cavi sottomarini in Francia: in due diverse occasioni (ad aprile e a ottobre) dei cavi di telecomunicazione sottomarini nel sud della Francia sono stati intenzionalmente tagliati, causando interruzioni significative nei servizi Internet. Questi atti deliberati hanno sollevato preoccupazioni sulla sicurezza delle infrastrutture sottomarine.

- Febbraio 2024 – danni ai cavi vicino a Taiwan: due cavi sottomarini che collegano Taiwan alle isole Matsu sono stati tagliati, isolando digitalmente circa 14.000 residenti per sei settimane. Le autorità taiwanesi hanno accusato due navi cinesi di aver causato i danni, sollevando timori di sabotaggio deliberato.

La sicurezza comincia dall’infrastruttura

Per garantire la sicurezza informatica di un ambiente subacqueo, l’intera infrastruttura digitale deve essere progettata pensando alla resilienza e alla ridondanza. Ogni elemento, dalle connessioni cablate ai sistemi embedded, richiede una progettazione specifica e certificata, incentrata sul concetto di “Zero Trust”: fidarsi di nessuno, verificare tutto.

Per esempio, un elemento critico spesso trascurato è quello della supply chain: l’uso di hardware custom embedded in ambienti estremi porta con sé il rischio di componenti compromessi già nella fase di produzione. È fondamentale attuare processi rigorosi di verifica, certificazione e audiing dei fornitori e di ogni componente, dalla fase di progettazione fino all’installazione. Le minacce sottese alla supply chain sono tra le più difficili da individuare, perché agiscono nell’ombra, a volte per anni.

Inoltre, l’uso di sistemi legacy o di software non aggiornato spesso mantenuto per motivi di compatibilità con l’hardware subacqueo può introdurre vulnerabilità ed exploit noti. L’approccio “secure by design” deve essere adottato fin dalle prime fasi della progettazione, prevedendo aggiornamenti sicuri e verificabili anche in ambienti dove il collegamento alla rete non è continuo.

Dati sotto pressione

Mentre i tecnici a terra osservano flussi di dati salire dalla profondità, ci si chiede: dove finiscono queste informazioni? Come vengono trattate?

I dati generati da un habitat sottomarino sono una miniera di valore: parametri medici, segnali ambientali, tracciati di comunicazione, log di sistema, così come i dati confidenziali che vengono elaborati dai ricercatori. Alcuni sono soggetti a normati- ve quali il GDPR, altri rientrano in regimi di controllo strategico. L’archiviazione deve quindi rispettare criteri rigidi, con cifratura end-to-end, backup resilienti e politiche di conservazione adeguate.

Inoltre, considerando che gli “abitanti” del Vanguard vivranno per settimane (e in futuro mesi) in ambienti isolati, avranno giustamente la possibilità di navigare su Internet, guardare serie su Netflix, ascoltare musica o fare videochiamate con amici e familiari.

Ma offrire questi servizi apparentemente banali in un habitat sommerso pone sfide di cybersecurity cruciali. È infatti fondamentale che questo tipo di traffico (ricreativo, personale, non mission-critical) sia completamente segregato dalle reti operative e dai sistemi vitali dell’habitat.

In termini tecnici, questo implica l’adozione di una Network Segmentation rigorosa, che isola fisicamente o logicamente le seguenti classi di rete:

- Rete Operativa (OT) – sistemi vitali, ambientali, medicali, comando locale;

- Rete Missione (IT) – strumenti scientifici, raccolta dati, comunicazioni strategiche;

- Rete Ricreativa (User Internet) – accesso web, streaming, email personali, VOIP, app

L’isolamento può essere implementato tramite reti segmentate (VLAN), preferibilmente con l’impiego di router fisicamente separati, con link dedicati. È anche importante che l’hardware della rete ricreativa sia indipendente da quello critico: eventuali Wi-Fi personali, ad esempio, non devono condividere access point con sistemi tecnici.

E se la connessione con la superficie si interrompe? Nel mondo sommerso, la resilienza è un requisito vitale. Se un cavo si guasta, o se una boa viene danneggiata, il sistema deve continuare a operare. Linee di backup satellitari, logiche di failover, controllo locale dei sistemi: tutto deve contribuire a un obiettivo comune, ossia evitare che un guasto tecnico si trasformi in un’emergenza operativa.

Ma, ancora più importante, nessuno da terra deve poter prendere il controllo completo dell’habitat. Il comando resta in loco, nelle mani di chi vive in fondo al mare ogni giorno.

Da terra serve invece una piattaforma di monitoraggio centralizzata, capace di accorgersi in tempo reale di potenziali anomalie.

Minacce ibride e sabotaggi fisici

La sicurezza subacquea non è solo digitale. Un attacco fisico può precedere o accompagnare un’intrusione informatica. Esistono scenari di rischio dove operatori ostili potrebbero piazzare micro-sonde, intercettare segnali o persino sabotare una struttura con mezzi remoti.

Le boe di superficie, ad esempio, sono il punto più esposto. Una boa compromessa può essere usata per accedere ai sistemi interni o trasmettere dati alterati.

Inoltre, la comunicazione subacquea ha vincoli fisici molto severi: a differenza dell’aria o dello spazio, l’acqua è un mezzo ostile alla propagazione dei segnali elettromagnetici, in particolare delle onde radio ad alta frequenza. Già pochi metri sotto la superficie, queste onde vengono assorbite o distorte a causa della conducibilità salina, rendendo le classiche tecnologie wireless (come Wi-Fi e GPS) praticamente inutili.

Si usano quindi cavi, comunicazione ottica (laser subacquei) o comunicazione acustica. Quest’ultima soluzione – che può funzionare a profondità elevate – apre a una serie di rischi di cybersecurity unici, come Spoofing acustico (trasmettere segnali acustici falsi imitando comandi legittimi), Jamming (saturare la banda acustica con rumo- re artificiale), o Packet injection acustica (inserire pacchetti acustici malevoli nel flusso legittimo).

L’habitat Vanguard è progettato per trasmettere i dati tramite cavi ad alta capacità che lo collegano a boe e, poi, a una base operativa sulla terraferma. Questo sistema è vantaggioso rispetto a comunicazioni wireless (acustiche o ottiche) per:

- larghezza di banda superiore e minore latenza;

- maggiore stabilità in condizioni marine variabili;

- possibilità di trasportare contemporaneamente alimentazione elettrica e dati.

Tuttavia, questa soluzione porta con sé rischi cyber unici.

- Compromissione fisica del cavo: un attore ostile potrebbe tagliare, intercettare o manipolare fisicamente il cavo (es. installazione di una sonda passiva). Questo tipo di at- tacco può isolare completamente l’habitat, ritardare l’invio di dati critici, consentire l’intercettazione di informazioni.

- Intercettazione passiva del traffico: utilizzando apparecchiature altamente specializzate, un attore potrebbe “ascoltare” il traffico che passa nel cavo, specialmente se in rame o fibra ottica con scarsa

- Attacchi Man-In-The-Middle tramite relay compromesso: un attore ostile potrebbe interporre un relay (es. sulla boa di superficie), manipolando i dati in transito (falsi comandi, alterazione di messaggi).

Per mitigare queste minacce è fondamentale implementare contromisure mirate, ad esempio:

- autenticazione bidirezionale tra l’habitat e superficie, per assicurare che ogni pacchetto provenga e sia destinato solo a entità riconosciute e autorizzate;

- crittografia a livello di payload, che protegge non solo il canale di trasmissione ma anche i contenuti interni di ciascun messaggio, impedendo accessi non autorizzati anche in caso di intercettazione della connessione;

- monitoraggio comportamentale basato su intelligenza artificiale, in grado di apprendere i pattern normali di funzionamento del sistema e rilevare automaticamente eventuali deviazioni o segnali anomali, anche se non ancora classificati come minacce note.

- watermarking digitale e tecniche di firma crittografica, per verificare l’integrità e la paternità dei dati ricevuti, impedendo la manipolazione o l’iniezione di pacchetti contraffatti lungo il percorso.

Governance e lacune normative

Attualmente non esiste un quadro normativo internazionale specifico per la cybersicurezza degli habitat sottomarini.

Il diritto del mare, così come gli standard di sicurezza informatica tradizionali (es. NIST, ISO 27001), non affronta in modo esplicito le sfide legate alla protezione digitale di ambienti subacquei abitati.

A meno che gli habitat non vengano installati in acque territoriali, il mare è ancora terra (o meglio, acqua) di nessuno. Quale Stato è responsabile in acque internazionali? Chi stabilisce la proprietà dei dati raccolti? Come si gestisce un attacco sot- to giurisdizioni multiple? Temi oggi dibattuti anche dalle Nazioni Unite, nei contesti di governance degli “oceani digitali”.

Il futuro è già sommerso… e ancora tutto da scrivere

Quello che stiamo progettando oggi non è solo un laboratorio sottomarino: è un prototipo di civiltà. Un ambiente sicuro, intelligente, connesso. E come ogni società, anche questa deve proteggere il proprio spazio, fisico e digitale.

La cybersicurezza negli habitat subacquei non è un dettaglio tecnico: è la condizione necessaria per vivere il mare in modo sicuro e sostenibile. Perché nel blu profondo, dove ogni errore può essere vitale, solo la prevenzione fa davvero respirare.

Ma c’è un’altra consapevolezza da tenere ben presente: siamo pionieri. Nessuno ha mai costruito un’infrastruttura digitale che può ospitare esseri umani sul fondo del mare, in un ambiente tanto ostile quanto affascinante. Ogni requisito, ogni misura di sicurezza che oggi progettiamo, è frutto di deduzioni e simulazioni – ma non esiste ancora un “manuale” per la cybersicurezza subacquea.

È per questo che il progetto Vanguard è un progetto in evoluzione. Le sfide che ci attendono potrebbero non assomigliare a quelle che oggi immaginiamo. Potremmo dover ripensare tutto: dalla crittografia alla gestione energetica, dall’accesso ai dati alla protezione da nuove forme di attacco.

L’unica certezza è l’incertezza. E la nostra forza sta proprio nella capacità di adattarci, di imparare dagli imprevisti. In questo senso, la cybersicurezza non è solo una barriera difensiva: è un processo dinamico, una mentalità progettuale, una cultura della responsabilità che ci accompagnerà lungo tutto il viaggio.

E quel viaggio è appena iniziato.

Scopri di più consultando il white paper “Quaderni di Cyber Intelligence #8”, dove troverai analisi avanzate, case study e prospettive strategiche dedicate alle infrastrutture critiche, alla geopolitica digitale e alla governance della dimensione subacquea.

Con oltre vent’anni di esperienza nel campo della cybersecurity, Matteo Perazzo ha sviluppato competenze trasversali in settori quali Banche, Assicurazioni, Telecomunicazioni, Infrastrutture Critiche e Difesa.

Dopo aver guidato un team di sicurezza informatica in Italia, si è trasferito nel Regno Unito per ricoprire il ruolo di Technical Director, maturando esperienza su mercati internazionali che includono Nord Europa e Medio Oriente.

Oggi è Cybersecurity Lead per DEEP, azienda specializzata in esplorazioni oceaniche e costruzione di habitat sottomarini. Parallelamente, è membro dell’UK Cyber Security Council, dove contribuisce alla definizione di standard e linee guida di cybersecurity a livello nazionale.