Attacchi informatici ai dispositivi medicali: rischi per pazienti e ospedali

Gli attacchi informatici ai dispositivi medicali rappresentano oggi una delle sfide più critiche per la sanità digitale. La crescente diffusione di IoMT, robotica e sistemi di intelligenza artificiale negli ospedali ha migliorato diagnosi, terapie e assistenza, ma ha anche ampliato la superficie d’attacco per hacker e cybercriminali. Questo articolo analizza i rischi concreti legati alla manipolazione di pompe di insulina, pacemaker, apparecchi di risonanza magnetica e altri dispositivi medicali, evidenziando le implicazioni sulla sicurezza dei pazienti, sulla protezione dei dati e sulla continuità dei servizi sanitari.

Minacce digitali e vulnerabilità dei dispositivi medicali in ambito sanitario

È fuor di dubbio che l’intelligenza artificiale abbia ottenuto grandi successi a partire dal primo decennio del XXI secolo: si è difatti assistito alla diffusione di robot e sistemi di IA nei settori più disparati, quali la difesa militare, il settore aereospaziale, i sistemi bancari, i trasporti aerei e terrestri, i processi industriali e ancora, per ciò che ivi interessa, nella sanità.[1]

Già nel 2013, l’agenda strategica di ricerca per la robotica in Europa[2] segnalava come tali tecnologie sarebbero diventate dominanti nel corso del decennio successivo, influenzando fortemente ogni aspetto della vita pubblica e privata degli individui ed accrescendo così le occasioni di interazione tra esseri umani e sistemi d’intelligenza artificiale.

Addentrando la trattazione nell’ambito sanitario, si evidenzi innanzitutto come la robotica e i sistemi di IA siano progettati e sviluppati per svolgere molteplici funzioni: coadiuvare il lavoro dei medici estendendo le possibilità di intervento nelle operazioni chirurgiche a distanza, dare supporto nei processi decisionali in ambito diagnostico e terapeutico, assistere i pazienti nelle attività di riabilitazione, supportarli nei programmi di prevenzione, finanche a poterne migliorare le capacità fisiche (si pensi al settore delle protesi robotiche).[3]

Data l’enorme vastità e diversità delle tecnologie e dei sistemi di IA in ambito sanitario, si tenti primariamente di darne un, seppur generico, ordine tramite classificazione delle macro aree maggiormente toccate dall’innovazione tecnologica de quo: l’area clinica, l’area riabilitativa e quella assistenziale.[4]

a) L’area clinica ricomprende tutto ciò che più propriamente afferisce ai processi di cura dei pazienti (ossia diagnosi, trattamenti, interventi chirurgici, nonché assistenza sanitaria d’emergenza).

Le tecnologie, gestite dal personale clinico qualificato, che afferiscono a tale area possono esser identificate in sistemi ed applicazioni che consentono interventi a distanza, sistemi di supporto alle decisioni diagnostiche e terapeutiche, ed ancora sistemi che migliorano tanto le abilità chirurgiche, quanto l’efficacia degli interventi stessi.

b) L’area riabilitativa invece ricomprende un vasta gamma di applicazioni per l’assistenza di pazienti affetti da disabilità fisiche e/o mentali (si pensi ai disturbi neurologici, alle lesioni parziali del midollo spinale, come anche alle patologie legate all’invecchiamento).

In tale area sarà principalmente la robotica a supportare i suddetti programmi riabilitativi, così da favorire il recupero delle funzionalità parzialmente compromesse o da agire in sostituzione di quelle perdute.

c) L’area assistenziale infine ricomprende quei sistemi la cui funzione primaria è fornire, per l’appunto, assistenza a pazienti ed operatori sanitari, in contesti ospedalieri e in strutture di assistenza specialistica. In tale area saranno impiegate tecnologie per lo svolgimento di attività di ruotine di natura logistica (dalla cura personale, alla fornitura di farmaci), nonché tutto ciò che concerne il monitoraggio a distanza dei pazienti, o propriamente i video-consulti virtuali medico-paziente.

Normativa europea sui dispositivi medicali e sicurezza digitale

Date tali premesse, si passi ora a considerare la normativa europea di settore in tema di dispositivi medici, così da poterne avere una corretta ed attuale qualificazione giuridica.

A tenore infatti dell’art. 2, comma 1, del nuovo Regolamento UE 2017/745, rientra nella definizione di dispositivo medico: [5]“ […] qualunque strumento, apparecchio, apparecchiatura, software, impianto, reagente, materiale o altro articolo, destinato dal fabbricante a essere impiegato sull’uomo, da solo o in combinazione, per una o più delle seguenti destinazioni d’uso mediche specifiche:

- Diagnosi, prevenzione, monitoraggio, previsione, prognosi, trattamento o attenuazione di malattie;

- Diagnosi, monitoraggio, trattamento, attenuazione, o compensazione di una lesione o di una disabilità;

- Studio, sostituzione o modifica dell’anatomia oppure di un processo o stato fisiologico o patologico;

- Fornire informazioni attraverso l’esame in vitro di campioni provenienti dal corpo umano, inclusi sangue e tessuti donati;

- Dispositivi per il controllo del concepimento o il supporto al concepimento;

- I prodotti specificatamente destinati alla pulizia, disinfezione o sterilizzazione dei dispositivi medici;

Da questo punto vista , il suddetto Regolamento Ue 2017/745 non ha introdotto modifiche sostanziali alla definizione di dispositivo medico, rispetto alla normativa precedente. Le precisazioni sulle finalità mediche di un dispositivo erano peraltro già contenute nelle linee guida comunitarie MEDDEV 2.2.1 ex art. 1 lett. b) secondo cui “la finalità medica è assegnata a un prodotto dal fabbricante. Il fabbricante ne determina la finalità mediante l’etichettatura, le istruzioni d’uso e il materiale informativo del dispositivo”.[6]

Ancora, l’allegato VIII del soprarichiamato Regolamento Ue 2017/745 identifica differenti classi di rischio relative ai dispositivi medici, sulla base di tre criteri principali, di seguito elencati:[7]

a) Durata d’utilizzo del dispositivo e contatto con il corpo: distinguibile in temporaneo, a breve termine e a lungo termine;

b) Invasività del dispositivo: si possono infatti differenziare dispositivi non invasivi (ossia non penetranti fisicamente il paziente), invasivi negli orifizi del corpo, invasivi chirurgici, ed impiantabili.

c) Dipendenza da una fonte di energia: distinguendo così in dispositivi non attivi, attivi terapeutici e attivi diagnostici. Si noti come un dispositivo si definisca attivo qualora dipenda, per poter funzionare da una fonte di energia diversa da quella generata direttamente dal corpo o dalla forza di gravità, e operi mediante un processo di conversione di tale energia.

Sulla base dei suddetti criteri dunque i dispositivi medici vengono classificati in quattro classi di rischio, al cui vertice si posizioneranno tutti i dispositivi impiantabili per il supporto vitale (si pensi ad un pacemaker o ai ventilatori polmonari), proprio a causa dei maggiori rischi che potenzialmente possono comportare, andando ad interagire con le funzioni di organi vitali.

Si sono volute fornire le previe, seppur coincise, delucidazioni in materia di dispositivi medicali al fine di arrivare all’argomento che più qui interessa: ossia il rischio informatico, nella fattispecie identificabile soprattutto in un pericolo di manipolazione dall’esterno dei dispositivi (c.d. hackeraggio).

La direzione crescente verso la messa in rete e la connettività dei dispositivi medicali (non a caso, si parla di IoMT, ossia Internet of Medical Things), è associata infatti sempre più ad un corrispondente aumento delle vulnerabilità di tali dispositivi nei confronti di malware informatici e violazioni, che possono condurre tanto a malfunzionamenti del dispositivo, quanto ad interruzioni degli stessi servizi sanitari.[8]

Si fornisca, un possibile esempio di hacking relativo ad un macchinario per la risonanza magnetica (MRI), riportando nella tabella sottostante (Tab. 4.4) ipotetiche condotte cyber-criminali, a cui poter associare specifici risultati malevoli.[9]

| Attività hacker | Possibili risultati |

| Aumentare la potenza e l’intensità del campo magnetico. | Potenziale riscaldamento dei tessuti ed ustioni per il paziente. Eventuale danneggiamento del macchinario. |

| Disattivare gli allarmi. | Il personale medico-sanitario non sarà a conoscenza delle condizioni di pericolo. |

| Disattivare il macchinario, crittografare i file interni e/o interferire con il suo funzionamento. | Richiesta di un riscatto per rispristinarne il corretto funzionamento. |

| Riavvio della macchina. | Eliminazione delle impostazioni di configurazione. |

| Far sì che la macchina associ il file di un paziente all’immagine di un altro paziente. | La diagnosi verrà consegnata al paziente errato. |

Tab 4.4 Condotte di hacking indirizzate ad un macchinario MRI e dirette possibili conseguenze.

Da qui si ricavi come la possibilità per un hacker di accedere a dispositivi medici possa avere un impatto tanto sulla disponibilità del servizio che il dispositivo supporta (ad esempio alterandone le rilevazioni), quanto sulla riservatezza dei dati raccolti, nonché addirittura sulla sicurezza del paziente stesso che ne stia facendo uso (si pensi ai possibili danni per i tessuti biologici od all’area cui il device stesso risulta connesso).

Di seguito si vorrà approfondire.

Hacking medicale

Si voglia prendere ora in considerazione il Rapporto sulla sicurezza dei dispositivi medici IoT e IoMT, condotto dalla società di sicurezza informatica Cynerio, dal titolo “State of Healthcare Iot Device Security Report 2022”, quale studio condotto su di un campione di 10 milioni di dispositivi medici connessi (anche connected medical devices), distribuiti in oltre 300 ospedali, cliniche e altre strutture sanitarie in tutto il globo.[10]

Dal suddetto report emerge un quadro allarmante: negli ambienti sanitari invero le minacce alla sicurezza relative ai dispositivi medicali risultano essere gravemente sottovalutate, nonostante emerga in maniera parimenti evidente come la sicurezza digitale e quella dei pazienti siano profondamente connesse, dal momento che è proprio dalla protezione degli stessi dispositivi che deriva la salvaguardia di valori quali la salute, l’integrità ed il benessere degli individui.[11]

Si elenchino di seguito i risultati chiave emergenti dal rapporto:

a) Il 53% dei dispositivi medici connessi ad Internet risulta affetto da almeno una vulnerabilità nota. Se attaccati, potranno impattare tanto sulla sicurezza dei pazienti, quanto sulla disponibilità dei servizi, come anche sulla riservatezza dei dati elaborati. Ancora, circa un terzo dei bedside healthcare devices, dai quali i pazienti, si capirà, dipendono maggiormente, presentano un rischio di sicurezza identificato come critico. Ebbene, da tali dati si deduca come alle strutture sanitarie manchi verosimilmente una visione ad ampio raggio circa tutti i possibili rischi informatici impattanti sui propri dispositivi, nonché sulle conseguenze disastrose che ne potrebbero derivare.

b) Nello specifico poi, i dispositivi connessi più comuni negli ambienti ospedalieri risultano essere le pompe infusionali[12] (rappresentando infatti il 12% di tutti i connected devices, ed il 38% dei dispositivi IoMT rilevati da Cynerio). Queste ultime sono parimenti i dispositivi detentori della più alta quota di rischio, il 73% di esse infatti presenta un qualche tipo di vulnerabilità che metterebbe a repentaglio la sicurezza dei pazienti laddove venisse sfruttata da un avversario malevolo.

c) Ulteriore aspetto sconfortante di tale panorama è il fatto che buona parte delle anzidette vulnerabilità sia dovuta proprio alla mancanza di basilari nozioni di sicurezza informatica.

Il rapporto infatti evidenzia come i dispositivi siano spesso dotati di default passwords[13]che restano invariate nel tempo e che gli stessi aggressori possono ottenere agilmente da manuali reperibili online, più precisamente circa il 21% dei dispositivi risulta protetto, per l’appunto, da credenziali deboli o predefinite.

Ancora, una buona parte delle vulnerabilità rilevate è dovuta all’’utilizzo di software obsoleti o non aggiornati. Nel rapporto si sottolinea infatti come dispositivi basati su versioni precedenti a Windows 10 siano largamente impiegati nei reparti di radiologia, neurologia, chirurgia, farmacologia ed oncologia, facilitandone l’eventuale compromissione. Da ciò si ricavi come alcune delle vulnerabilità più comuni potrebbero esser affrontate facilmente, laddove ci si dotasse di strumenti opportuni e di una cyber cultura adeguata.

Queste le parole di commento di Daniel Brodie, CTO[14] e co-fondatore di Cynerio “L’assistenza sanitaria è uno degli obiettivi principali per gli attacchi informatici e, nonostante i continui investimenti nella sicurezza informatica, permangono vulnerabilità critiche in molti dei dispositivi medici su cui gli ospedali fanno affidamento per la cura dei pazienti. […] Gli ospedali e i sistemi sanitari hanno bisogno di soluzioni avanzate che riducano i rischi e che consentano loro di combattere gli attacchi informatici e, come fornitori di sicurezza dei dispositivi medici, è tempo di farsi avanti”.

Nel prosieguo della trattazione si propongano due esemplificazioni, inerenti a dispositivi medicali risultati concretamente a rischio hacker, più precisamente si tratterà di pompe per l’insulina e di dispositivi pacemakers.

Dispositivi IoMT a rischio: i casi

Si premetta innanzitutto come ad oggi siano indubbiamente aumentate le apparecchiature medicali che sfruttano software e sistemi di comunicazione wireless, col fine di permettere a medici (o agli stessi pazienti) di ricevere i dati biomedici in tempo reale, così da poter monitorare agilmente lo stato di salute individuale.

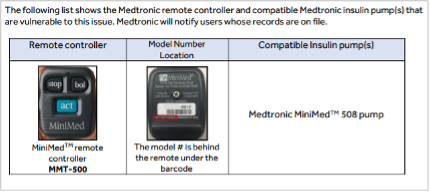

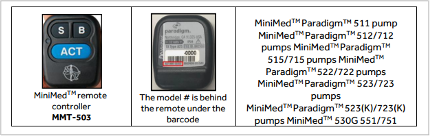

Per il primo caso occorre risalire al 9 Agosto 2018, data in cui Medtronic, azienda statunitense, e leader globale nel settore delle tecnologie biomediche, emise un comunicato urgente relativo ai controller MiniMed MMT-500 e MMT-503 (Fig. 4.5), ossia telecomandi progettati per comunicare con i rispettivi microinfusori di insulina, così da consentire ai pazienti diabetici di programmare l’erogazione di una predeterminata quantità di bolo insulinico.[15]

Col suddetto avviso, si è voluta informare la propria clientela in merito a sopraggiunti rischi di sicurezza informatica: come è immaginabile, gli anzidetti telecomandi comunicano da remoto con i microinfusori di insulina, utilizzando un segnale wireless in radiofrequenza (RS), ed è proprio questa caratteristica a determinare il sorgere di specifiche vulnerabilità.

Fig 4.5 Tabella riportante i telecomandi Medtronic, con i relativi microinfusori di insulina compatibili, interessati dalla vulnerabilità informatica.

Fonte: Medtronic, Urgent Field Safety Notice: MiniMed remote controller (MMT-500 or MMT-503), August 2018.

Nel sopradetto comunicato, l’azienda prende coscienza di come un individuo non autorizzato, purché si trovi nelle immediate vicinanze di un microinfusore, potrebbe potenzialmente copiare i segnali wireless inviati legittimamente dall’utente (nel momento in cui quest’ultimo stia utilizzando il controller per l’erogazione del bolo) per poi riprodurli in successivi momenti, con l’intento o di forzare sovradosaggi di insulina, eventualmente provocando nei pazienti diabetici crisi ipoglicemiche, oppure di bloccarne del tutto la stessa erogazione, provocando viceversa eventuali condizioni di iperglicemia o di chetoacidosi diabetica, ad ogni modo, si capisce, mettendo a serio rischio lo stato di salute degli individui.

L’azienda risulta ad ogni modo intenzionata a ribadire come l’anzidetta comunicazione sia stata rilasciata a scopo unicamente informativo, non venendo esplicitamente richiesta infatti né la sostituzione, tantomeno la restituzione dei dispositivi (microinfusori e/o telecomandi), così infatti si legge nel prosieguo dell’avviso: “Medtronic ha informato le autorità competenti preposte, diffuso un’informativa riguardante questo potenziale problema di sicurezza e informato i professionisti sanitari e gli utilizzatori in merito alle misure cautelative che possono esser adottate per proteggere la sicurezza del microinfusore. […]

La famiglia di microinfusori di insulina MiniMed Paradigm rimane sicura ed efficace nella gestione del diabete, Medtronic invita quindi gli utilizzatori a continuare la loro terapia come al solito e, in caso di dubbi, ad adottare a titolo cautelativo, le misure precedentemente indicate”. [16]

Nonostante le sopradette rassicurazioni, il panorama dei microinfusori della Medtronic è ben presto peggiorato, e quelle che erano state delineate come potenziali vulnerabilità si sono tramutate in concreti rischi.

Solo pochi anni dopo infatti, precisamente nell’Ottobre del 2021, l’azienda de quo emette un nuovo richiamo urgente in cui si prende atto di come i rischi di hackeraggio associati ai cotroller MiniMed superino di gran lunga i benefici di continuarne l’utilizzo. [17]

Così si legge nel nuovo comunicato: “Gli utenti devono interrompere immediatamente l’utilizzo dei dispositivi, disconnettere il telecomando, disattivare le funzionalità di controllo da remoto e restituire il telecomando stesso alla Medtronic”.

Ovvio è che si tratti pur sempre di attacchi di remota possibilità, per poter sabotare tali pompe di insulina è infatti necessario che si verifichino una serie di condizioni, quali: che il controllo da remoto della pompa sia stato attivato dall’utente, che il numero di serie (ID) del telecomando sia inserito nelle impostazioni dei microinfusore, che un individuo non autorizzato si trovi proprio nelle immediate vicinanze e con l’attrezzatura necessaria per copiarne i segnali in radiofrequenza attivati mentre lo stesso paziente stia effettuando l’erogazione di insulina, per poi successivamente trovarsi ancora nelle immediate vicinanze per inviare i comandi malevoli.

Purtuttavia da ciò si deduce anche come vi sia stata una falla in fase di sviluppo, progettazione e design del prodotto, ignorandone gli aspetti circa la sua cybersicurezza: se ad un attaccante infatti basta replicare un segnale in radiofrequenza significa che gli stessi segnali inviati alla pompa d’insulina non sono cifrati, ma in chiaro; e ciò è bastato per far tornare l’azienda sui propri passi, procedendo con un immediato ritiro dei dispositivi medicali.

Si voglia ora fornire un ulteriore esempio, prendendo in considerazione i dispositivi pacemakers, come anche i defibrillatori impiantabili.[18]

Parimenti in questo caso è possibile ipotizzare le conseguenze cliniche che delle malevoli interferenze potrebbero provocare: nel caso dei pacemakers, ad esempio, un hacker potrebbe manipolare gli input cardiaci, aumentandone notevolmente l’attività, o altresì impedirne proprio il corretto funzionamento scaricandone la batteria; viceversa nel caso dei defibrillatori impiantabili un soggetto non autorizzato potrebbe interrompere la comunicazione wireless, ostacolando la possibilità di tele-monitoraggio del paziente ed il conseguente rilevamento di situazioni pericolose (si pensi ad aritmie potenzialmente mortali), impedendone così l’intervento terapeutico salva-vita.

Così nel 2017 la FDA (ossia, Food and Drug Administration) statunitense ha emesso un richiamo urgente relativamente a circa 500.000 pacemakers prodotti dalla San Jude Medical, la quale è stata acquisita successivamente dalla Abbott, azienda globale nel campo dell’health care.[19]

Nonostante sia la stessa FDA a rassicurare che non vi siano casi registrati di danni ai pazienti correlati ad una condotta di manomissione da remoto dei suddetti dispositivi impiantabili, e nonostante lo stesso rischio di hacking rimanga relativamente basso (l’attaccante, anche in tal caso, dovrebbe trovarsi in stretta prossimità della propria vittima), l’Agenzia statunitense ha voluto espressamente confermare e rimarcare le vulnerabilità dei pacemakers ed i correlati rischi di sicurezza informatica, nonché di salute per i pazienti.

Nel caso de quo, il richiamo non ha tuttavia condotto alla rimozione e sostituzione dei pacemakers impiantati (procedura medica, si capirà, invasiva e potenzialmente pericolosa), ma ha visto una presa di posizione da parte della stessa società produttrice, la quale ha rilasciato un aggiornamento del firmware (ossia il sistema operativo dei dispositivi) applicabile da parte del personale medico specializzato, con l’obiettivo proprio di sopperire alle falle di sicurezza informatica sopravvenute.

Così infatti si legge nel successivo comunicato, indirizzato al personale medico-sanitario, emesso dalla Abbott: “Vi avvisiamo della disponibilità di un nuovo firmware (una tipologia di software) per i pacemakers, atto a combattere il rischio di accesso non autorizzato ai nostri dispositivi che utilizzano segnali in radiofrequenza (RF). Suddetto aggiornamento fornisce un ulteriore livello di sicurezza contro l’accesso non autorizzato, così da ridurre ulteriormente le potenzialità di successo relative ad un cyber-attacco”.[20]

Ancora una volta emerge chiaramente l’assoluta importanza di includere accorgimenti di sicurezza informatica già nella primordiale fase di progettazione dei medical devices: “Provvedimenti che garantiscono la cybersicurezza devono essere adottati subito, fin dall’inizio, quando si cominciano a disegnare i software, […] e richiedono la collaborazione di molti specialisti, inclusi esperti di software, di sicurezza e, ovviamente, medici”, così commenta D. Lakkireddy professore di Medicina all’University of Kansas Hospital.

È indubbio che dietro al dispositivo fisico medicale vi sia una infrastruttura complessa, organizzata, si potrebbe dire, su di un sistema multilivello, nonché plurisoggettivo: dai produttori delle componenti operanti a livello di hardware, a coloro che invece progettano il software, dalle imprese che forniscono servizi legati alla elaborazione dei dati (quali quelle svolgenti attività di data analytics), sino a providers dell’infrastruttura di rete e di connessione.[21]

I dispositivi medici software (DMS), così come i sistemi robotici e di AI, sono per lo più composti da una combinazione di hardware e software, e sono di conseguenza soggetti alla disciplina relativa alla responsabilità da prodotto difettoso, secondo quanto stabilito dalla Direttiva 85/374/CEE,[22] cui si affianca la disciplina del Regolamento (UE) 2017/745 in materia di dispositivi medici.

Rimanendo ivi su una prospettiva di carattere generale, sul piano della responsabilità civile, si è a lungo discusso se fosse possibile configurare una sorta di responsabilità oggettiva in capo al produttore in tutti quei casi in cui i danni siano stati causati dallo stesso software, dato che il produttore risulta essere il soggetto che si trova nella posizione migliore per prevenire eventuali difetti del dispositivo, come anche per far fronte ad eventuali rischi connessi agli attacchi informatici, adottando le adeguate misure tecniche di protezione del dispositivo, nelle varie fasi di design, fabbricazione ed installazione.[23]

Tuttavia è fuor di dubbio che le caratteristiche delle nuove tecnologie, come anche la complessità dei ruoli coinvolti nel loro sviluppo, rendano spesso ardua l’allocazione di responsabilità: si pensi ad esempio alla development risk defence, che permette al produttore di evitare l’attribuzione di responsabilità laddove lo stato delle conoscenze tecnico-scientifiche, al momento della messa in circolazione del prodotto, sia tale da non consentire la scoperta e l’individuazione del difetto. Ovvio è che a fronte delle caratteristiche dei moderni sistemi di intelligenza artificiale, tale limitazione di responsabilità rischierebbe di espandersi in modo incontrollato, aumentando i rischi di vuoti di responsabilità.

Va qui inoltre ricordato anche come sia prevista una mitigazione della responsabilità del produttore tutte le volte in cui l’utente utilizzi in maniera errata od impropria il software, agendo così con negligenza (in tal caso si utilizza la nozione di negligenza contributiva).[24]

Non è infatti un caso che il Parlamento ed il Consiglio dell’Unione Europea abbiano voluto evidenziare come: “La cybersicurezza, nel nuovo sistema Iot, richieda la partecipazione attiva degli utenti finali, chiamati a curare l’igiene informatica dei propri dispositivi, attraverso semplici misure di routine che possano contribuire a ridurre il rischio di danni a sé o ad altri”.[25]

Peraltro è la stessa legge n. 24/2017 (c.d. legge “Gelli-Bianco”) , nel suo primo articolo, secondo comma ad affermare espressamente che: “La sicurezza delle cure si realizza anche mediante l’insieme di tutte le attività finalizzate alla prevenzione e gestione del rischio connesso all’erogazione di prestazioni sanitarie, e l’utilizzo appropriato delle risorse strutturali, tecnologiche e organizzative”.[26]

Dunque secondo la vigente normativa parrebbe proprio la struttura sanitaria ad essere responsabile del danno biologico eventualmente causato dal malfunzionamento, o blocco, tanto dei sistemi informatici, quanto dei dispositivi connessi (si pensi ad un telerobot adoperato in chirurgia), nel caso in cui non abbia adottato tutte le adeguate misure tecnico-organizzative atte alla prevenzione, nonché alla gestione del rischio.

Sicurezza dei dispositivi medicali: scenari regolatori

Secondo l’Agenzia dell’Unione europea per la cybersicurezza[27] quando i dispositivi IoT supportano quelle che sono le funzioni principali di un ospedale, nozioni quali la sicurezza delle reti e dei sistemi informativi, unitamente alla protezione della privacy e dei dati relativi ai pazienti, diventano questioni critiche per quelli che sono definiti smart hospitals.

Si è infatti già ampiamente chiarito come la progressiva adozione di connected medical devices abbia condotto le strutture sanitarie ad una sempre maggiore vulnerabilità ed esposizione a incidenti ed attacchi informatici, potendo richiamare, a tal proposito, la nozione di “Medical Devices Hijacking” (o Medjack) per definire per l’appunto quegli attacchi che vedono come propri obiettivi i dispositivi medici (si pensi alle sopradette pompe d’infusione, o ai pacemakers).[28]

Visti dunque gli impatti e le potenziali criticità correlati alla sicurezza dei dispositivi medicali, si vogliano ora prendere, celermente, in considerazione le regolamentazioni in materia, focalizzandosi sul panorama europeo.[29]

Innanzitutto si richiami il, già sopra ricordato, Regolamento Ue 2017/745 (MDR, dall’acronimo Medical Device Regulation), il quale ha profondamente rivisto la disciplina circa la produzione e la commercializzazione dei dispositivi medicali, così da aumentarne il livello di sicurezza (si pensi alla introduzione di una serie di studi clinici sia nella fase che precede l’ingresso del prodotto sul mercato, che in quella di sorveglianza post-vendita), nonché di rivedere ruoli e responsabilità dei soggetti coinvolti nell’articolato sistema di produzione e distribuzione.[30]

Uno dei pilastri, del suddetto Regolamento Ue, risulta essere la creazione di una banca dati europea sui dispositivi medici (EUDAMED, ossia European Databank for Medical Devices), operante come sistema collaborativo, di registrazione, catalogazione, notifica, nonché divulgazione di informazioni sui dispostivi, al fine di migliorarne trasparenza e condivisione, permettendo a tutti i soggetti interessati di accedere ad informazioni di base sui dispositivi medico-diagnostici (quali possono essere l’identità del dispositivo, il suo certificato, come anche gli operatori economici interessati agli aspetti di prestazione e sicurezza, etc.).[31]

Il MDR, nel suo secondo articolo, fornisce inoltre una lunga rassegna di definizioni, fra cui anche quella di fabbricante, indicato come “la persona fisica o giuridica che fabbrica o rimette a nuovo un dispositivo oppure lo fa progettare, fabbricare o rimettere a nuovo e lo commercializza apponendovi il suo nome o marchio commerciale”.

Tale soggetto dovrà garantire che i dispositivi da lui immessi in commercio siano conformi ai requisiti generali di sicurezza e prestazione definiti dal Regolamento Ue, effettuando a tale scopo la cosiddetta “valutazione clinica”, prevista dall’articolo 61, circa l’idoneità del dispositivo ed i suoi eventuali effetti collaterali. Una volta conclusa poi la previa fase di valutazione della conformità del dispositivo, il fabbricante dovrà andare a redigere la documentazione tecnica, apporre il marchio CE, assegnare un codice UDI al prodotto medicale[32], iscriverlo nella banca dati Eudamed e realizzare l’etichettatura.

Per quel che riguarda poi gli obblighi post-commercializzazione egli stesso dovrà, al fine di garantire la massima tracciabilità del dispositivo, realizzare un adeguato piano di sorveglianza ed adottare tutte le procedure interne atte alla segnalazione all’autorità competente di qualsiasi incidente grave e/o azione correttiva di sicurezza.

Si puntualizzi come, qualora il fabbricante di un dispositivo medico abbia sede in un territorio extra UE, l’immissione in commercio avverrà ad opera dell’importatore, definito per l’appunto come “qualsiasi persona fisica o giuridica stabilita nell’Unione che immette sul mercato dell’Ue un dispositivo originario di un paese terzo”. Sull’importatore (come anche sulla figura del distributore[33]) grava parimenti l’obbligo di controllare la conformità del dispositivo al Regolamento MDR, come anche un generale obbligo di cooperazione con le autorità competenti al fine di attenuare i rischi eventualmente presentati dai dispositivi medicali commercializzati.

Ancora, il regolamento rafforza la figura del mandatario, ossia “qualsiasi persona fisica o giuridica stabilita nell’Unione, che ha ricevuto ed accettato dal fabbricante avente sede fuori dall’Unione, un mandato scritto che la autorizza ad agire per conto del fabbricante in relazione a determinate attività con riferimento agli obblighi del medesimo”, quest’ultimo sarà tenuto al controllo formale della documentazione comprovante la conformità del dispositivo medico, alla registrazione in Eudamed, ed infine sarà responsabile in solido col fabbricante per eventuali medical devices difettosi immessi in commercio.

Si noti oltretutto come venga prevista, ex art. 15, la nuova figura della “Persona responsabile del rispetto della normativa”, la quale possieda le competenze necessarie nel settore dei dispostivi medici, che sia nominata dai fabbricanti (e dai mandatari), col compito di assicurarsi che la conformità dei dispositivi sia adeguatamente controllata, che la documentazione tecnica sia redatta correttamente ed aggiornata, nonché che siano soddisfatti tutti gli obblighi in materia di sorveglianza post-commercializzazione.

Ovvio è che il MDR dovrà coordinarsi con altre normative europee, prima fra tutte il Regolamento Ue 2016/679 (GDPR). I moderni dispositivi medici sono infatti in grado di trattare importanti quantità di dati personali relativi alla salute, sicché la corretta gestione dei suddetti dati diviene un requisito necessario di sicurezza del dispositivo: ogni attore, coinvolto nel sistema, dovrà determinare proprie policy per raggiungere la compliance al GDPR, tenendo in dovuto conto i diritti degli interessati, la necessità di utilizzare i dati solo per i fini per cui siano stati raccolti, come anche l’adozione e l’implementazione di adeguate misure tecnico-organizzative atte alla protezione dei dati sensibili ed alla rilevazione di eventuali violazioni.

È invero nell’allegato I del MDR che risiedono elencati i “requisiti di sicurezza e prestazione”, che devono esser rispettati da parte di ogni dispositivo medicale, affinché i rischi noti e prevedibili vengano ridotti al minimo, risultando anzi accettabili rispetto ai benefici, valutati per il paziente e/o l’utilizzatore del dispositivo stesso.

Specificatamente, si prevede come i fabbricanti debbano implementare, stabilire, documentare e mantenere un sistema di gestione del rischio, quale “processo iterativo continuo” durante l’intero ciclo di vita di un dispositivo, necessitante di un costante e sistematico aggiornamento.

Nel suddetto piano di gestione del rischio i fabbricanti dovranno infatti:

a) Individuare ed analizzare i pericoli noti e prevedibili associati a ciascun dispositivo;

b) Stimare e valutare i rischi associati, che si verifichino sia durante l’uso previsto, che durante l’uso scorretto ragionevolmente prevedibile;

c) Valutare l’impatto delle informazioni (relative ai pericoli ed alla loro frequenza, alle stime dei relativi rischi, nonché al complessivo rapporto benefici-rischi e all’accettabilità del rischio stesso) provenienti dalla fase di produzione e, in particolare, dal sistema di sorveglianza post-vendita;

d) In base alla previamente detta valutazione d’impatto, eventualmente, qualora sia necessario, modificare le misure di controllo del rischio che siano state adottate.

Chiaro è come per una corretta riduzione del rischio (si pensi a ciò che concerne gli errori d’uso) i fabbricanti dovranno anche considerare il livello di conoscenza tecnica, esperienza, istruzione, formazione, ed ambiente d’uso, come anche, laddove possibile, le condizioni mediche e fisiche degli utilizzatori previsti.

Non si dimentichi peraltro come rientrino nell’accezione di dispositivo medico anche i software (si pensi ad un database contente le cartelle cliniche dei pazienti), che il fabbricante sarà tenuto parimenti a realizzare in modo da eliminare o mitigare per quanto possibile i rischi correlati, compresi quelli associati ad una possibile interazione negativa tra il software stesso e l’ambiente IT in cui opera. Oltretutto sarà opportuno accertare che gli operatori sanitari che utilizzano il software rispettino le indicazioni del fabbricante, ad esempio in merito alle compatibilità tra software e hardware, alle caratteristiche delle reti IT e alle misure di sicurezza (quali quelle di protezione contro accessi non autorizzati).

Rimanendo sul tema, recentemente l’organismo europeo Medical Device Coordination Group (MDCG)[34] ha pubblicato una Guida (dal titolo “Guidance on Cybersecurity for medical devices”) dedicata proprio agli standard ed ai requisiti di sicurezza, indirizzata ai fabbricanti di dispositivi medici, ponendo particolare attenzione alle nozioni di vulnerabilità e di cybersecurity.[35]

Non si tratta certo di uno strumento vincolante, ma ad ogni modo atto ad offrire un dettagliato quadro circa i requisiti in tema di sicurezza informatica, tali da garantire che l’utilizzo dei medical devices non vada a minacciare o compromettere le condizioni cliniche dei pazienti, né la sicurezza degli utilizzatori, oltre quella che viene individuata come normale soglia di rischio ritenuta “accettabile” (operando tramite la cosiddetta “Benefit-Risk Analysis”).

Si capirà infatti come raggiungere un equilibrio rischi-benefici nell’uso di un medical device sia quantomai delicato: se misure deboli potrebbero rivelarsi insufficienti a prevenire una violazione (come qualsiasi cyber-threat), anche misure troppo restrittive potrebbero altresì impedire il buon funzionamento di un dispositivo (si pensi ai casi di emergenza medico-sanitaria, in cui il personale addetto dovrà poter avere rapido accesso ad un dispositivo cardiaco, senza alcuna restrizione).

Nelle linee guida vengono inoltre ribaditi e rafforzati gli obblighi in capo ai produttori sia pre-mercato (identificando requisiti minimi di sicurezza by design, da adottare in fase di sviluppo, progettazione e fabbricazione dei devices), sia post-vendita, in quest’ultimo caso, al verificarsi di un incidente cyber, si evidenzia come i produttori siano tenuti a svolgere una apposita indagine, nonché ad effettuare una notifica alle autorità competenti in modo da informarle circa la natura del cybersecurity breach e dei possibili effetti negativi registrabili sulla salute degli interessati.

L’obiettivo di tale Guida risulta comunque quello di suggerire una oculata gestione del rischio, in cui quindi il modello da seguire sia il noto risk-based approach (già sancito con l’entrata in vigore del GDPR), da coniugarsi necessariamente con una valutazione case by case: affinché il rischio associato al funzionamento dei dispositivi medicali sia accettabile, si dovrà garantire un livello accettabile di protezione di salute e sicurezza (ossia, safety e security), proprio perché un adeguato livello di sicurezza informatica e resilienza dei dispostivi medici risulta essere proprio l’elemento cruciale per il mantenimento dell’erogazione quotidiana degli stessi servizi sanitari.[36]

Gli attacchi informatici ai dispositivi medicali non sono più una minaccia teorica, ma una realtà che mette in gioco salute, sicurezza e fiducia nel sistema sanitario. Per affrontare questa sfida servono approcci integrati che uniscano innovazione tecnologica, gestione del rischio e un solido quadro normativo. Nel prosieguo verrà approfondito il panorama regolatorio europeo in materia di cybersecurity, con particolare riferimento alle linee guida ENISA e al ruolo delle normative UE.

Ti invitiamo inoltre a scaricare gratuitamente il white paper di Maria Vittoria Zucca, dal titolo “La cybercriminalità nel settore sanitario: anamnesi, diagnosi e prognosi di una ‘patologia’ informatica”, per un’analisi completa e aggiornata.

Fonti:

[1] F. Lagioia, L’intelligenza artificiale in sanità: un’analisi giuridica, Giappichelli Editore, Torino, 2020, pp. 1-5.

[2] euRobotics aisbl (Association Internationale Sans But Lucratif), Strategic agenda for Robotics in Europe 2014-2020, 11 Ottobre 2013.

[3] Butter M, Rensma A., et al., Robotics for healthcare: Final report, European Commission, DG information society, 3 Ottobre 2008.

[4] Lagioia F, “Intelligenza artificiale e robotica in sanità” in Lagioia F. (a cura di) L’intelligenza artificiale in sanità: un’analisi giuridica, Giappichelli Editore, Torino, 2020, pp. 7-42.

[5] Regolamento (UE) 2017/745 del Parlamento europeo e del Consiglio, del 5 aprile 2017, relativo ai dispositivi medici, che modifica la direttiva 2001/83/CE, il regolamento (CE) n. 178/2002 e il regolamento (CE) n. 1223/2009 e che abroga le direttive 90/385/CEE e 93/42/CEE del Consiglio.

[6] European commission, DG enterprise, Guidelines to the application of: the council directive 90/385/EEC on active implantable medical devices, the council directive 93/42/EEC on medical devices, Meddev 2.1.1, April 1994.

[7] F. Lagioia, opera cit. supra a nota 247, pp. 86-89.

[8] ECRI institute, “Top 10 Health technology Hazards for 2015”, in Health Devices, November 2014, pp. 26-29.

[9] Rocchi W., “Cyber security nel settore sanitario, a rischio apparecchiature mediche e dati riservati: lo scenario”, in Cybersecurity360, testata editoriale di Digital360, 5 Maggio 2020.

[10] Cynerio, The State of Healthcare IoT Device Security 2022, Cynerio, 2022.

[11] F. Del Gaudio, “La sicurezza dei dispositivi medici ospedalieri connessi a rischio hacker”, in Filodiritto: quotidiano di diritto, cultura e società , 3 Maggio 2022.

[12] La pompa infusionale è un dispositivo elettronico, per la somministrazione di farmaci o prodotti medicali, che permette di infondere la terapia endovenosa o enterale in maniera particolarmente precisa (tenendo sotto controllo le gocce infuse), garantendo somministrazione e velocità esatte.

[13] Quando un dispositivo richiede un nome utente e/o una password per accedere, di solito viene fornita una default password che consente, per l’appunto, l’accesso durante la configurazione inziale. I produttori di tali apparecchiature in genere utilizzano password basilari (quali admin o password) nell’aspettativa poi che gli utenti cambino in seguito le credenziali. Il nome utente e la password predefiniti si trovano solitamente nei manuali d’istruzione, comuni a tutti i dispositivi.

[14] Per CTO si intenda Chief technology Officer.

[15] Medtronic, Urgent Field Safety Notice: MiniMed remote controller (MMT-500 or MMT-503), August 2018, per una integrale consultazione.

[16] Fra i consigli elencati per proteggere la sicurezza del microinfusore infatti figurano: disattivare l’opzione “bolo rapido” quando non si ha effettivamente intenzione di usare l’opzione del bolo tramite il telecomando, o fare attenzione agli avvisi emessi dal microinfusore così da interrompere l’erogazione di qualsiasi bolo che non sia intenzionale, come anche non collegare il microinfusore a dispositivi terzi che non siano stati autorizzati da Medtronic.

[17] Medtronic, Urgent Medical Device Recall: MiniMed remote controller (MMT-500 or MMT-503), October 2021.

[18] Si evidenzi come un pacemaker abbia essenzialmente la funzione di ristabilire, inviando impulsi elettrici, un normale ritmo cardiaco (per i soggetti affetti da bradicardia), ed un defibrillatore impiantabile sia preposto viceversa a rilevare un battito cardiaco pericoloso, erogando, se necessario, una scarica salvavita che azzeri l’attività del cuore e che consenta il ripristino del regolare ritmo cardiaco.

[19] B. M. Kuehn, “Pacemaker recall highlights security concerns for implantable devices”, in Circulation-Cardiology News, n. 138, 9 October 2018, pp. 1597-1598.

[20] “We are advising you of the availability of new pacemaker firmware (a type of software) that is intended to address the risk of unauthorized access to our pacemakers that utilize radio frequency (RF) communications. This firmware update provides an additional layer of security against unauthorized access to these devices that further reduces the potential for a successful cybersecurity attack”. Abbott, Important Cybersecurity Advisory: information about Cybersecurity Firmware Update, Abbott Society, 28 August 2017.

[21] M. W. Monterossi, “Responsabilità civile e cybersicurezza nell’ecosistema dell’Internet delle cose”, in Giustiziacivile, 2020, pp. 1-46.

[22] Direttiva 85/374/CEE del Consiglio del 25 Luglio 1985 relativa al ravvicinamento delle disposizioni legislative, regolamentari ed amministrative degli Stati Membri in materia di responsabilità per danno da prodotti difettosi.

[23] E. Macrì. opera cit. supra a nota 116, pp. 20-21.

[24] F. Lagioia, op. citata supra a nota 247, pp. 95-99.

[25] M. W. Monterossi, op. citata supra a nota 267, p. 25.

[26] Legge 8 Marzo 2017, n. 24, recante “Disposizioni in materia di sicurezza delle cure e della persona assistita, nonché in materia di responsabilità professionale degli esercenti le professioni sanitarie”.

[27] Il cui acronimo ufficiale è ENISA, dalla denominazione inglese European Network and Information Security Agency.

[28] S. Meggitt, “Medjack attacks: the scariest part of the Hospital”, in Tufts University Press, December 12th 2018.

[29] La regolamentazione europea in tema di cybersicurezza dei dispositivi medicali, è arrivata indubbiamente in ritardo rispetto al contesto globale, prima del Gennaio 2020 infatti solo una netta minoranza di Agenzie degli Stati Membri aveva elaborato linee guida in materia: fra cui l’autorità francese ANSM (Agence nationale de sécurité du médicament ed des produits de santé) con l’emanazione nel 2019 di linee guida in materia di medical devices cybersecurity, o come anche l’Autorità tedesca BSI (Bundesamt für Sicherheit in der Informationstechnik) con la pubblicazione di raccomandazioni sotto forma di “requisiti di cybersicurezza per i dispositivi connessi”.

[30] La data di piena applicazione del Regolamento 2017/745, inizialmente prevista per il 26 Maggio 2020, è stata successivamente prorogata a causa dell’emergenza pandemica da Covid-19 al 26 Maggio 2021, data a partire dalla quale le sue norme sono divenute ed efficaci ed obbligatorie per tutti gli Stati Membri.

[31] M. Franzo, F. D’Agostino et al., “Does a medical device nomenclature suitable for all purposes exist? Twenty years of Italian experience with the CND and its adoption in EUDAMED at European level”, in the European Medical Device Nomenclature implementation working group project, Trieste, June 10th-12th, 2020.

[32] L’identificazione unica dei dispositivi (UDI) è un codice numero o alfanumerico unico, associato ad un determinato dispositivo medico, che permette di indentificare in modo chiaro ed inequivoco i dispositivi immessi sul mercato, facilitandone di conseguenza la tracciabilità.

[33] Definito dal Regolamento all’art. 2, par. 34) come “qualsiasi persona fisica o giuridica nella catena di fornitura diversa dal fabbricante o dall’importatore, che mette a disposizione sul mercato un dispositivo, fino al momento della messa in servizio”.

[34] Il Medical Device Coordination Group della Commissione Europea è stato istituito proprio con l’emanazione del Regolamento Ue 745/3027 MDR).

[35] Medical Device Coordination Group (MDCG), Guidance on Cybersecurity for medical devices, December 2019, per una integrale consultazione si rimanda al sito istituzionale https://ec.europa.eu/docsroom/documents/41863.

[36] Studio Legale DLA Piper, “Cybersecurity nell’uso dei dispositivi medici: nuova guida del Medical Device Coordination Group”, in Diritto al Digitale, 21 Gennaio 2020.

Maria Vittoria Zucca, laureata con lode in Giurisprudenza presso l’università degli Studi di Trento, è attualmente dottoranda nel Programma di Dottorato di Interesse Nazionale in Cybersecurity, con istituzione capofila la Scuola IMT Alti Studi di Lucca, ed è affiliata alla Scuola Superiore Sant’Anna, presso l’Istituto Dirpolis (Diritto, Politica e Sviluppo).

La sua attività di ricerca si concentra sulla prevenzione, l’indagine ed il contrasto della criminalità informatica, includendo le discipline del diritto penale dell’informatica e della criminologia digitale. Su questi temi è autrice di diverse pubblicazioni scientifiche e partecipa regolarmente a conferenze nazionali e internazionali.