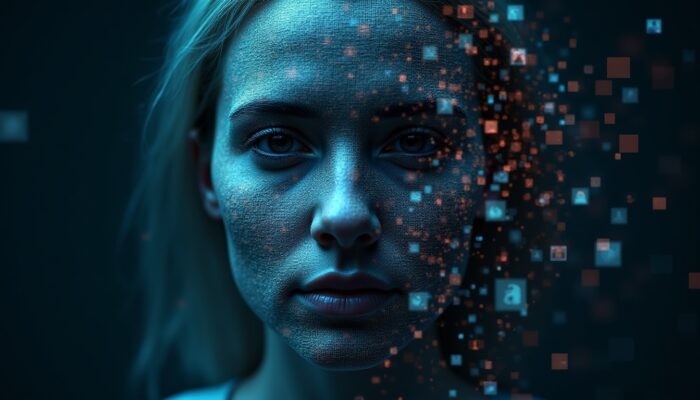

Paga con la faccia: sicurezza o incubo dei dati biometrici?

I tuoi dati biometrici sono già in vendita sul dark web. Un pacchetto completo di documenti d’identità statunitensi costa tra 70 e 165 dollari, mentre i dati biometrici vengono commercializzati in varie forme sui mercati criminali. Questa non è fantascienza, ma la realtà del mercato criminale dei dati biometrici, dove i volti rubati alimentano sistemi…