ClickFix: la tecnica di social engineering che ha fatto +517% e trasforma la vittima nel vettore d’attacco

ClickFix attacco social engineering, questa è la combinazione di parole che ogni professionista della sicurezza informatica dovrebbe avere in cima alla lista delle priorità operative nel 2026. Non perché sia l’ennesima tecnica di phishing con un nome accattivante, ma perché rappresenta un ribaltamento concettuale nella dinamica attaccante-vittima: per la prima volta su scala industriale e con questo livello di esplicitezza, è la vittima stessa a eseguire il codice malevolo, con le proprie mani, credendo di risolvere un problema.

Certo, le macro nei documenti Office richiedevano un’azione utente, il clic su “Abilita contenuto”. Ma ClickFix porta questo principio a un livello qualitativamente diverso: la vittima non si limita ad autorizzare un’esecuzione nascosta, copia e incolla attivamente un comando che non comprende in un terminale di sistema. La differenza non è di grado. È di paradigma.

I numeri parlano senza ambiguità. Secondo il report H1 2025 di ESET, le detection legate a ClickFix sono cresciute del 517% in sei mesi, attestandosi come la seconda tecnica di attacco più intercettata dopo il phishing classico, con quasi l’8% di tutti gli attacchi bloccati attribuibili a varianti HTML/FakeCaptcha.

Microsoft Threat Intelligence ha confermato che ClickFix è diventato il metodo di accesso iniziale in più rapida crescita, con campagne che colpiscono migliaia di dispositivi enterprise e consumer ogni giorno a livello globale. Il Center for Internet Security (CIS) ha rilevato che la tecnica ha costituito oltre un terzo di tutti gli alert non-malware sulla rete Albert Network nel primo semestre 2025. Quanto alla distribuzione geografica, i dati ESET Research collocano le maggiori concentrazioni in Giappone (23%), Perù (6%), Polonia, Spagna e Slovacchia (ciascuna oltre il 5%), con il sud Europa tra le aree a crescita più rapida.

Quando un attacco cresce a questa velocità, non è un trend, è un cambiamento strutturale nel panorama delle minacce. Eppure, nel panorama informativo italiano, l’analisi approfondita di ClickFix è pressoché assente. Questo articolo colma quella lacuna.

ClickFix: come funziona l’attacco che sfrutta la fiducia dell’utente

Per comprendere perché ClickFix è così devastante, bisogna partire dalla sua meccanica operativa. L’attacco si articola in tre passaggi che, nella loro semplicità, rappresentano un capolavoro di ingegneria psicologica.

Primo passo: il pretesto. La vittima raggiunge una pagina web – tramite phishing, malvertising, sito compromesso o risultato di ricerca manipolato che presenta un elemento familiare: un CAPTCHA di Cloudflare, un messaggio di errore del browser, una richiesta di verifica dell’identità. Secondo Sekoia TDR, i cluster ClickFix più diffusi impersonano pagine Google Meet con falsi problemi audio, aggiornamenti di sicurezza Microsoft e verifiche reCAPTCHA.

Secondo passo: la manipolazione della clipboard. Quando la vittima interagisce con il falso prompt, tipicamente cliccando un pulsante “Verifica” o “Fix it” – un JavaScript nascosto copia silenziosamente un comando malevolo nella clipboard del sistema, sfruttando API come

navigator.clipboard.writeText()

o

document.execCommand('copy')

. La vittima non sa che i propri appunti sono stati sovrascritti con codice PowerShell, un comando mshta.exe o un one-liner cmd offuscato. In alcune varianti meno sofisticate, il comando è visualizzato direttamente sulla pagina e l’utente lo copia manualmente seguendo le istruzioni: il risultato è identico.

Terzo passo: l’auto-infezione. La pagina istruisce la vittima ad aprire la finestra Run di Windows (Win+R), incollare il contenuto (Ctrl+V) e premere Invio. Poiché il processo eseguito nasce come figlio di Explorer.exe, esattamente come qualsiasi comando lanciato dall’utente, i controlli preventivi di accesso iniziale vengono completamente aggirati: filtri email, web gateway, sandbox non vedono nulla di sospetto, perché il payload non transita per quei canali.

Per quanto riguarda gli EDR, la situazione è più sfumata: un’azione user-initiated è intrinsecamente più difficile da classificare come malevola, ma gli EDR moderni con behavioral analysis possono rilevare le catene di processo successive (PowerShell che scarica un payload, connessioni C2 anomale). Come ha documentato Microsoft, Defender for Endpoint è in grado di rilevare e mitigare le attività post-esecuzione. Il problema è che la prevenzione dell’accesso iniziale – la prima linea di difesa – è cieca.

Questa è la genialità distruttiva di ClickFix: non sfrutta una vulnerabilità software, ma una vulnerabilità cognitiva. Come ha osservato Kaspersky nel febbraio 2026, l’essenza di ClickFix si riduce a “convincere la vittima, sotto vari pretesti, a eseguire un comando malevolo sul proprio computer”.

La psicologia dell’obbedienza automatica: perché ClickFix funziona così bene

Il successo di ClickFix non si spiega con la sofisticazione tecnica – il codice è spesso banale, un one-liner PowerShell offuscato. Si spiega con la psicologia, e in particolare con tre principi ben documentati nella letteratura sulla persuasione e sul comportamento decisionale.

Il primo è il principio di autorità teorizzato da Robert Cialdini in “Influence: The Psychology of Persuasion” (1984):

le persone tendono a obbedire a richieste provenienti da fonti percepite come autorevoli.

Un CAPTCHA Cloudflare, un messaggio di errore con il logo Chrome, una notifica di sicurezza Microsoft non sono solo pretesti, sono segnali di autorità che il cervello della vittima processa in modo automatico. Nessun utente si ferma a chiedersi se quel CAPTCHA sia reale, perché ne ha superati migliaia di identici.

Il secondo principio è il task completion bias, o compulsione al completamento: una volta iniziata un’azione (visitare un sito, verificare la propria identità), il cervello resiste all’interruzione. L’utente che ha già cliccato “Verifica” percepisce il passaggio aggiuntivo – aprire Run, incollare, eseguire – come la naturale prosecuzione di un processo già avviato, non come un’azione radicalmente diversa.

Il terzo è il condizionamento operante costruito da decenni di interazione con i sistemi Microsoft. Pulsanti “Fix it”, wizard di troubleshooting, prompt di aggiornamento che richiedono azioni manuali: ogni clic su “Ripara”, “Aggiorna”, “Verifica” ha rinforzato un pattern comportamentale automatico. ClickFix sfrutta esattamente questo condizionamento, trasformando la diligenza dell’utente nella sua vulnerabilità.

Il report di Proofpoint ha evidenziato un ulteriore elemento: ClickFix esternalizza la responsabilità percepita. L’utente non sta “scaricando un file sospetto”, sta “risolvendo un problema tecnico”. Questa riformulazione cognitiva disattiva le difese critiche, comprese quelle dei professionisti IT. E qui sta il paradosso più sottile: la tecnica è più efficace contro utenti motivati e diligenti che contro quelli distratti.

L’evoluzione in un ecosistema di varianti: da ClickFix a CrashFix, FileFix e oltre

Ciò che rende ClickFix particolarmente insidioso è la sua capacità di mutare. Dalla tecnica osservata per la prima volta nell’ottobre 2023 e documentata sistematicamente da Proofpoint nel marzo 2024 tramite l’initial access broker TA571, si è sviluppata un’intera famiglia di varianti, ciascuna adattata a un contesto specifico.

FileFix (giugno 2025, ricercatore mr.d0x, analisi SOCRadar): sposta la superficie d’attacco dalla finestra Run alla barra degli indirizzi di Esplora File di Windows. Una pagina web malevola apre silenziosamente una finestra legittima di File Explorer tramite un elemento HTML nascosto, mentre JavaScript copia un comando PowerShell mascherato nella clipboard. La vittima incolla quello che crede essere un percorso file nella barra di Explorer e il codice viene eseguito. L’intuizione è brillante: gli utenti incollano percorsi file quotidianamente, rendendo l’azione del tutto naturale.

CrashFix (febbraio 2026, Microsoft via SOCRadar): combina il crash deliberato del browser con il social engineering. Gli attaccanti distribuiscono un’estensione Chrome malevola mascherata da ad blocker legittimo che, a un certo punto, provoca il crash del browser e visualizza una falsa notifica di sicurezza che richiede l’esecuzione di un “scan” correttivo.

Variante DNS via nslookup (febbraio 2026, Microsoft Security/The Hacker News): la più recente e sofisticata. Dopo che la vittima esegue il comando iniziale, questo lancia una query nslookup verso un server DNS controllato dall’attaccante. La risposta DNS contiene, all’interno dei record, una stringa con uno script malevolo che scarica il payload finale (nell’attacco documentato, ModeloRAT). Il traffico malevolo appare come una normale risoluzione DNS, complicando enormemente la detection a livello di rete.

Variante Finger protocol (febbraio 2026, Kaspersky): l’utente viene persuaso ad aprire la riga di comando ed eseguire un comando che stabilisce una connessione via protocollo Finger (porta TCP 79) con il server dell’attaccante. Il protocollo trasferisce solo testo, ma questo è sufficiente per scaricare un ulteriore script che installa il malware. L’uso di un protocollo legacy e poco monitorato è un indicatore dell’evoluzione tattica degli attaccanti.

Variante crypto-scam via Pastebin (febbraio 2026, Kaspersky): nei commenti su Pastebin, gli attaccanti diffondono un messaggio su un presunto difetto nell’exchange Swapzone.io. La vittima viene istruita a digitare manualmente “javascript:” nella barra degli indirizzi di Chrome e incollare uno script che, anziché manipolare tassi di cambio, sostituisce gli indirizzi dei wallet Bitcoin con quelli dell’attaccante.

Altre varianti documentate includono TerminalFix, ConsentFix, GlitchFix e JackFix, ciascuna con differenze nell’approccio al social engineering ma con lo stesso principio fondante: convincere l’utente a eseguire un comando che non comprende.

Piattaforma, non solo Windows: ClickFix è cross-platform

Un errore comune è pensare a ClickFix come una minaccia esclusivamente Windows. Non lo è.

Su macOS, le campagne ClickFix dirigono le vittime verso il Terminale, dove vengono istruite a eseguire comandi che scaricano ed eseguono malware in formato .dmg. Sekoia TDR ha documentato campagne che distribuiscono Atomic macOS Stealer (AMOS) tramite ClickFix sin da maggio 2025, sfruttando landing page che impersonano Google Meet o servizi di videoconferenza. Una campagna più recente, riportata da The Hacker News, ha distribuito Odyssey Stealer – un fork evoluto di AMOS capace di esfiltare credenziali da 203 estensioni wallet browser e 18 applicazioni wallet desktop. Odyssey opera come un RAT completo, con persistenza via LaunchDaemon, polling C2 ogni 60 secondi e supporto per proxy SOCKS5.

Su Linux, le varianti ClickFix sfruttano il terminale nativo con comandi bash. Il report CIS conferma l’efficacia cross-platform come uno dei fattori chiave della diffusione della tecnica. Il dato è significativo: un singolo kit ClickFix può colpire tutti e tre i sistemi operativi con adattamenti minimi.

Quando gli APT statali copiano il cybercrime: l’adozione da parte di Russia, Iran e Corea del Nord

Il segnale più eloquente della maturità di una tecnica cybercriminale è la sua adozione da parte dei gruppi APT sponsorizzati da stati nazionali. ClickFix ha raggiunto questo traguardo in tempi record.

Proofpoint ha documentato in modo dettagliato come, in una finestra di appena tre mesi tra la fine del 2024 e l’inizio del 2025, almeno quattro gruppi APT statali abbiano integrato ClickFix nelle proprie operazioni. È importante notare che, secondo la stessa Proofpoint, ciascun attore è stato osservato con una sola campagna o ondata ClickFix, a suggerire una fase di sperimentazione piuttosto che un’adozione sistematica. Ciononostante, l’adozione parallela da parte di nazioni diverse e indipendenti è un indicatore forte dell’efficacia percepita della tecnica.

TA427/Kimsuky (Corea del Nord), noto anche come Emerald Sleet, ha utilizzato ClickFix tra gennaio e febbraio 2025 per colpire organizzazioni nel settore dei think tank che si occupano di affari nordcoreani. L’attacco iniziava con email di spear-phishing che impersonavano diplomatici giapponesi. Dopo un’interazione iniziale per costruire fiducia, una tattica caratteristica di Kimsuky, i target venivano indirizzati a un sito controllato dall’attaccante dove erano istruiti a eseguire un comando PowerShell. La catena d’infezione multi-stadio portava all’installazione di QuasarRAT, un malware commodity diffuso anche nell’ecosistema cybercriminale.

TA450/MuddyWater (Iran), alias Mango Sandstorm, ha sfruttato ClickFix in una finestra di due giorni, il 13 e 14 novembre 2024, inviando email di phishing a 39 organizzazioni prevalentemente in Medio Oriente (con la maggiore concentrazione in Emirati Arabi e Arabia Saudita). Le email impersonavano Microsoft con oggetto “Urgent Security Update Required – Immediate Action Needed” e richiedevano l’esecuzione di un comando PowerShell con privilegi di amministratore. Il comando installava silenziosamente Level, un tool RMM legittimo utilizzato per mantenere accesso persistente ai sistemi.

TA422/APT28 (Russia), il noto gruppo affiliato al GRU (attribuzione a media confidenza da CERT-UA), ha impiegato ClickFix il 17 ottobre 2024. Le email di phishing imitavano un foglio Google Spreadsheet e conducevano a un prompt reCAPTCHA che, al click, copiava un comando PowerShell e istruiva la vittima ad eseguirlo. Il comando creava un tunnel SSH e lanciava moduli Metasploit, fornendo accesso backdoor completo al sistema.

UNK_RemoteRogue (Russia), un gruppo meno noto, ha utilizzato email inviate da server Zimbra probabilmente compromessi con link a documenti Microsoft Office fasulli. La pagina conteneva istruzioni per copiare codice nel terminale, accompagnate da un tutorial YouTube su come eseguire PowerShell. Il codice JavaScript eseguiva PowerShell collegato al framework di C2 Empire. La campagna ha colpito individui in due organizzazioni collegate a un importante produttore di armamenti nel settore difesa.

Come ha sintetizzato Proofpoint, “l’incorporazione di ClickFix non sta rivoluzionando le campagne di questi attori, ma sta sostituendo le fasi di installazione ed esecuzione nelle catene d’infezione esistenti”. In altre parole, ClickFix è diventato un componente modulare, un upgrade del vettore di accesso iniziale compatibile con qualsiasi toolset offensivo.

ClickFix come vettore ransomware: il caso Interlock e la timeline di un’intrusione

ClickFix non è solo un veicolo per infostealer e RAT. È diventato un vettore di accesso per operazioni ransomware complete.

Il caso più documentato è quello del gruppo Interlock, oggetto di un advisory congiunto FBI-CISA-HHS-MS-ISAC nel luglio 2025 (AA25-203A). Interlock ha integrato ClickFix nella propria catena d’attacco, utilizzando pagine che imitano il sito di Advanced IP Scanner – uno strumento usato quotidianamente dai professionisti IT – con un falso CAPTCHA Cloudflare. La scelta del target è chirurgica: colpire chi lavora in ambito IT, chi ha privilegi elevati sulle reti aziendali.

La CISA ha confermato che l’FBI ha osservato gli attori Interlock utilizzare ClickFix come tecnica di accesso iniziale, in cui “le vittime vengono indotte a eseguire un payload malevolo cliccando un falso CAPTCHA che contiene istruzioni per aprire la finestra Run, incollare il contenuto della clipboard ed eseguire un processo PowerShell codificato in Base64”. Tra le vittime documentate, DaVita Inc. – attacco dell’aprile 2025, 1,5 terabyte di dati rubati e impatto su oltre 200.000 pazienti – e la città di St. Paul, Minnesota (luglio 2025).

Anatomia temporale di un’intrusione ClickFix

Per dare concretezza operativa, la campagna ClickFix che distribuisce Matanbuchus 3.0 documentata da Huntress nel febbraio 2026 offre una ricostruzione temporale esemplare:

- T+0 min – La vittima riceve un’email o raggiunge una landing page con falso errore browser;

- T+1 min – ClickFix: la vittima esegue il comando nella finestra Run. Viene lanciato

msiexec.exeper scaricare silenziosamente un installer MSI da un dominio malevolo; - T+3 min – L’MSI estrae file in percorsi che imitano software di sicurezza legittimo (

%APPDATA%\Cybernetics Ltd\Threat Fabric) e utilizza binari Zillya Antivirus per eseguire il loader Matanbuchus 3.0; - T+10 min – Matanbuchus deploya AstarionRAT, stabilisce comunicazioni C2 mascherate come telemetria legittima;

- T+15 min – Gli attaccanti preparano strumenti in

C:\ProgramData\USOShared(mimando Windows Update), creano account “DefaultService” e impostano esclusioni in Defender; - T+40 min – Movimento laterale verso server e domain controller tramite PsExec.

Dall’esecuzione del comando ClickFix alla compromissione dei domain controller: meno di 40 minuti. Questo dato definisce la finestra operativa entro cui un SOC deve rilevare e contenere. Il dwell time di Interlock, per confronto, è in media di 15-24 giorni tra accesso iniziale e deployment del ransomware, secondo Forescout.

L’ecosistema dei payload: cosa viene distribuito e cosa è cambiato dopo il takedown Lumma

La versatilità di ClickFix come vettore di accesso iniziale si riflette nell’ampiezza del malware distribuito. Ma il panorama dei payload ha subito un cambiamento significativo nel maggio 2025.

Il caso Lumma Stealer. Lumma è stato per mesi il payload dominante nelle campagne ClickFix: distribuito tramite false pagine reCAPTCHA, malvertising e siti compromessi, con un modello Malware-as-a-Service a partire da 250 dollari al mese. Il 21 maggio 2025, un’operazione congiunta tra Microsoft Digital Crimes Unit, FBI, DOJ, Europol e Japan Cybercrime Control Center ha smantellato circa 2.300 domini dell’infrastruttura Lumma.

Microsoft aveva identificato oltre 394.000 PC Windows infetti nei soli due mesi precedenti; l’FBI stima circa 10 milioni di infezioni totali. L’effetto è stato reale ma temporaneo: secondo i dati Lumu, i nuovi indicatori di compromissione sono crollati a 57 il giorno del takedown (21 maggio), per poi risalire a 287 il giorno successivo e raggiungere picchi di 457 entro una settimana. L’ecosistema ClickFix non ha perso un colpo: i competitor (SnakeStealer, Vidar, Odyssey Stealer) hanno rapidamente colmato il vuoto e RedLine ha offerto sconti speciali agli ex affiliati Lumma.

Infostealer attualmente distribuiti: Lumma Stealer (tornato operativo con infrastruttura ricostruita), Atomic macOS Stealer (AMOS), Odyssey Stealer, Vidar, SnakeStealer e Berserk Stealer. Rubano credenziali browser, cookie di sessione, dati wallet crypto e contenuti clipboard.

RAT: AsyncRAT, NetSupport RAT, QuasarRAT, DarkGate, ModeloRAT e AstarionRAT. NetSupport RAT è particolarmente insidioso perché è un tool RMM legittimo trojanizzato, rendendo più difficile la sua classificazione come malevolo.

Ransomware: Interlock e Epsilon Red hanno utilizzato ClickFix come vettore di accesso iniziale. Epsilon Red, in una campagna globale scoperta da CloudSEK nel luglio 2025, ha impiegato pagine ClickFix che impersonavano Discord Captcha Bot e piattaforme di streaming come Twitch, Kick e OnlyFans.

Framework di C2: Metasploit (usato da APT28), Empire (usato da UNK_RemoteRogue), Cobalt Strike e Havoc C2 (documentato da FortiGuard Labs, con comunicazioni mascherate tramite Microsoft Graph API).

Il marketplace ClickFix: la commercializzazione della tecnica

La commercializzazione è il segnale definitivo che una tecnica è diventata infrastruttura criminale permanente. ClickFix ha raggiunto anche questo stadio.

Come riportato da SOCRadar e confermato da ESET, i builder ClickFix sono in vendita su marketplace e canali Telegram del dark web. Questi kit forniscono landing page weaponizzate, personalizzabili per brand e contesto, con cui anche un attaccante a bassa competenza può lanciare campagne sofisticate. Kit phishing preconfezionati, log di credenziali, builder ClickFix: la barriera d’ingresso si è abbattuta.

Jiří Kropáč, Director of Threat Prevention Labs di ESET, ha dichiarato che “la lista di minacce a cui gli attacchi ClickFix conducono cresce di giorno in giorno, includendo infostealer, ransomware, RAT, cryptominer, tool di post-exploitation e persino malware custom di attori allineati a stati nazionali”.

Mappatura MITRE ATT&CK: ClickFix nel framework offensivo

Per i professionisti che operano con MITRE ATT&CK come linguaggio comune, ClickFix attraversa diverse tattiche e tecniche del framework:

- Initial Access: T1189 (Drive-by Compromise) per la landing page iniziale; T1566.002 (Phishing: Spearphishing Link) per le email che conducono alla pagina ClickFix;

- Execution: T1204.001 (User Execution: Malicious Link) e T1204.004 (User Execution: Malicious Copy-Paste) – quest’ultimo citato specificamente nell’advisory CISA AA25-203A per descrivere la meccanica ClickFix; T1059.001 (Command and Scripting Interpreter: PowerShell) per la fase di esecuzione dei comandi;

- Defense Evasion: T1027.006 (Obfuscated Files: HTML Smuggling) per l’offuscamento JavaScript nelle landing page. La manipolazione della clipboard è un componente della catena di social engineering che abilita T1204 ma non ha un mapping ATT&CK diretto autonomo;

- Command and Control: T1071.004 (Application Layer Protocol: DNS) per la variante nslookup; T1219 (Remote Access Software) per i payload RAT/RMM.

Questa mappatura è operativamente critica: consente ai team SOC di costruire detection rule allineate alle tecniche specifiche e di verificare la copertura delle proprie capability difensive contro ogni fase della catena ClickFix.

ClickFix attacco social engineering: come rilevarlo, guida operativa per SOC analyst

La detection di ClickFix presenta sfide peculiari: non c’è un file malevolo scaricato in fase iniziale (nessun hash da bloccare al perimetro), non c’è un exploit (nessuna firma IDS), l’azione parte dall’utente (nessuna anomalia di processo iniziale evidente). Tuttavia, la catena d’attacco lascia tracce forensi specifiche e rilevabili.

Monitoraggio del registro RunMRU

Ogni comando eseguito tramite la finestra Run viene registrato nella chiave di registro

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU

. Il repository Sigma ufficiale include una regola specifica (ID:

f5fe36cf-f1ec-4c23-903d-09a3110f6bbb

) che monitora le modifiche a questa chiave cercando la presenza di URL HTTP/HTTPS – un indicatore forte di ClickFix, poiché un utilizzo legittimo della finestra Run raramente include URL completi.

Detection delle catene di processo

La catena di processo tipica di ClickFix è:

explorer.exe → cmd.exe/powershell.exe → [payload]

. Questo pattern è specifico perché il comando lanciato dalla finestra Run ha Explorer come processo padre. Le regole Sigma della community (regola correlata, ID:

d487ed4a-fd24-436d-a0b2-f4e95f7b2635

) rilevano specificamente le catene dove Explorer.exe genera processi con righe di comando contenenti URL o comandi PowerShell offuscati.

Indicatori chiave da monitorare nelle righe di comando:

- Stringhe come “I am not a robot”, “reCAPTCHA”, “I am Human” nella RunMRU;

- Esecuzioni di

mshta.execon parametri URL; - Comandi

powershell -nop -w hidden -coriginati da Explorer.exe; - Esecuzioni di

nslookupverso server DNS non standard (variante DNS); - Invocazioni di

curloInvoke-WebRequestcon URL a bassa reputazione; - Utilizzo del protocollo Finger (porta TCP 79).

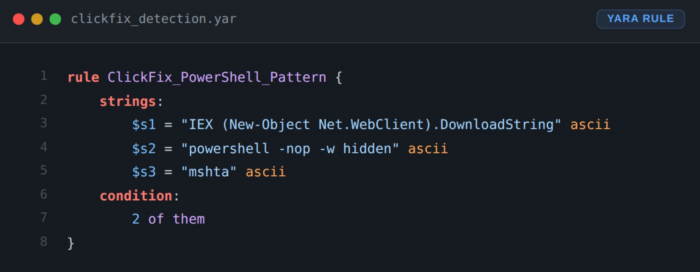

Regole YARA per la detection in memoria

Per le varianti ClickFix che operano prevalentemente in memoria, le regole YARA possono intercettare pattern caratteristici:

Nota operativa: questa regola è un punto di partenza illustrativo che va affinato per l’ambiente specifico. La condition

2 of them

(anziché

any of them

) riduce i falsi positivi, ma in contesti enterprise con uso intensivo di PowerShell per l’amministrazione Active Directory, i threshold vanno ulteriormente calibrati per evitare alert fatigue. L’integrazione con context-aware detection (es. correlazione con attività browser recente e RunMRU) migliora significativamente la precision.

Microsoft Defender: ASR, SmartScreen e AMSI

Le regole ASR (Attack Surface Reduction) di Microsoft Defender rappresentano una delle difese più efficaci. Tra le regole rilevanti per ClickFix: quella che blocca l’esecuzione di script potenzialmente offuscati, quella che impedisce l’esecuzione di contenuti scaricati da Internet, e la restrizione dei child process di mshta.exe. Si raccomanda di consultare la documentazione Microsoft aggiornata per i GUID specifici e le modalità di enforcement/audit, poiché la configurazione varia per versione e ambiente.

Microsoft Defender SmartScreen è in grado di segnalare le landing page ClickFix in Microsoft Edge, aggiungendo un livello di protezione a monte dell’esecuzione. AMSI (Antimalware Scan Interface) analizza i contenuti degli script PowerShell al momento dell’esecuzione, intercettando pattern malevoli anche quando offuscati.

Monitoraggio di rete

Per la variante DNS, il monitoraggio delle query DNS verso server non autorizzati è critico. Traffico nslookup verso IP esterni non presenti nei resolver aziendali configurati dovrebbe generare alert. Come suggerito da Sekoia, monitorare connessioni di rete iniziate da PowerShell verso domini a bassa prevalenza o con TLD sospetti è un indicatore efficace. Per la variante Finger, monitorare il traffico sulla porta TCP 79 – un protocollo sostanzialmente in disuso negli ambienti moderni.

Risposta all’incidente: cosa fare quando ClickFix è già stato eseguito

Se l’analisi degli indicatori conferma un’esecuzione ClickFix, la risposta deve essere immediata e strutturata.

Contenimento (primi 15 minuti). Isolare l’endpoint dalla rete (network isolation tramite EDR o stacco fisico). Non spegnere la macchina: le evidenze in memoria sono preziose. Verificare se l’utente ha privilegi elevati (domain admin, admin locale) per stimare il blast radius potenziale.

Analisi forense iniziale (primi 60 minuti). Esaminare la chiave RunMRU (

HKCU\...\Explorer\RunMRU

) per identificare il comando eseguito. Analizzare i log di processo (EventID 4688 con audit delle command line abilitato) per ricostruire la catena explorer.exe → shell → payload. Verificare connessioni di rete attive e recenti verso IP/domini sospetti. Estrarre artefatti dai percorsi di staging noti (%APPDATA%, %TEMP%, %ProgramData%).

Contenimento esteso. Verificare se ci sono stati movimenti laterali: controllare autenticazioni anomale nei log del domain controller, verificare nuovi account creati, esclusioni Defender impostate, sessioni RDP/PsExec. Se il payload è un infostealer, considerare compromesse tutte le credenziali salvate nei browser e i cookie di sessione: forzare il reset delle password e la revoca delle sessioni attive per l’utente colpito.

Eradication e recovery. Reimaging dell’endpoint compromesso. Rotazione delle credenziali enterprise a cui l’utente aveva accesso. Verifica e revoca dei token di sessione (particolarmente critico se vengono utilizzati servizi cloud come Microsoft 365 o Salesforce). Aggiornamento delle regole di detection con gli IoC specifici della campagna.

Strategie di mitigazione: dal contenimento tecnico alla policy organizzativa

La difesa contro ClickFix richiede un approccio multilivello che combina controlli tecnici, policy organizzative e formazione mirata.

Controlli tecnici prioritari

Disabilitare o restringere la finestra Run. Tramite Group Policy (

User Configuration > Administrative Templates > Start Menu and Taskbar > Remove Run menu from Start Menu

) o, in ambienti gestiti tramite Intune/Endpoint Manager, la policy equivalente nei Configuration Profiles. Questo elimina il vettore primario di ClickFix senza impattare le operazioni IT, che utilizzano terminali dedicati.

Restringere l’esecuzione di PowerShell. Implementare policy di PowerShell Constrained Language Mode e Windows Defender Application Control (WDAC) per limitare l’esecuzione di script PowerShell non firmati. La combinazione con AMSI garantisce l’analisi dei contenuti anche quando gli script sono offuscati.

Blocco dei LOLBin abusati. Tramite AppLocker o WDAC, bloccare o limitare l’esecuzione di

mshta.exe

,

wscript.exe

e

cscript.exe

per gli utenti standard. Questi Living-off-the-Land Binaries sono i vettori di esecuzione più comuni nelle catene ClickFix.

Application allowlisting. Come raccomandato dal CIS (CIS Control 2), implementare allowlist applicative che permettano l’installazione e l’esecuzione solo di software autorizzato.

DNS filtering. Utilizzare servizi di DNS filtering per bloccare i domini malevoli noti. Il servizio Malicious Domain Blocking and Reporting (MDBR) del CIS aggiorna continuamente gli indicatori di compromissione legati a ClickFix.

Policy organizzative

Stabilire e comunicare in modo inequivocabile che nessun CAPTCHA legittimo, nessun aggiornamento software e nessuna procedura di verifica richiederà mai all’utente di aprire un terminale, una finestra Run o di incollare comandi. Questa regola, nella sua semplicità, è la contromisura più efficace contro ClickFix.

Implementare procedure di segnalazione rapida per i sospetti ClickFix, con canali dedicati e tempi di risposta definiti. Come evidenziato dalla timeline Matanbuchus, il tempo tra l’esecuzione del comando e il lateral movement verso i domain controller può essere inferiore a 40 minuti: la velocità di segnalazione è critica.

Formazione mirata: oltre l’awareness tradizionale

La formazione anti-phishing tradizionale, “non cliccare link sospetti, non aprire allegati”, non copre ClickFix. Come osservato da Todyl, ClickFix richiede un aggiornamento specifico dei programmi di security awareness che includa simulazioni di falsi CAPTCHA con richieste di esecuzione di comandi. I dipendenti devono essere addestrati a riconoscere che un prompt proveniente da una pagina web o da un’email che chiede di aprire la finestra Run (Win+R) e incollare un comando è sempre un indicatore di attacco. L’unica eccezione legittima, l’assistenza tecnica IT interna verificata tramite canale out-of-band, va esplicitamente definita nella policy aziendale.

Implicazioni normative: ClickFix e gli obblighi NIS2, DORA e GDPR

Un’infezione ClickFix che porta a esfiltrazione di dati personali configura un data breach notificabile ai sensi del GDPR (Art. 33 e 34), con obbligo di comunicazione all’Autorità Garante entro 72 ore e, nei casi di rischio elevato, anche agli interessati.

La Direttiva NIS2, recepita in Italia con il D.Lgs. 138/2024 (in vigore dal 16 ottobre 2024), impone alle entità essenziali e importanti l’adozione di misure tecniche e organizzative proporzionate, che includono esplicitamente la formazione e la sensibilizzazione del personale in materia di sicurezza informatica (Art. 24 del decreto, corrispondente all’Art. 21, comma 2, lettera g della Direttiva). Una formazione awareness che non copra tecniche come ClickFix potrebbe essere considerata inadeguata rispetto allo stato dell’arte delle minacce.

Il Regolamento DORA (Digital Operational Resilience Act), applicabile dal 17 gennaio 2025, richiede alle entità finanziarie la gestione dei rischi ICT (Art. 13) con misure che includano la protezione contro il social engineering avanzato e il testing periodico della resilienza operativa. ClickFix, con la sua capacità di colpire specificamente professionisti IT con privilegi elevati (come nel caso Interlock/Advanced IP Scanner), rappresenta esattamente il tipo di minaccia che DORA intende contrastare.

Il futuro di ClickFix

La traiettoria evolutiva di ClickFix è chiara: specializzazione crescente, adattamento ai contesti e sfruttamento delle nuove interfacce.

Todyl prevede che le prossime evoluzioni sfrutteranno WebAssembly per eseguire operazioni malevole che attraversano il confine tra sandbox browser e sistema operativo, Progressive Web App (PWA) per ottenere accesso persistente e permessi espansi, e manipolazione delle estensioni browser tramite social engineering in stile ClickFix.

La variante DNS del febbraio 2026 indica una direzione precisa: mascherare il traffico malevolo all’interno di protocolli legittimi, rendendo la detection progressivamente più complessa. Quando il payload arriva tramite una risposta DNS anziché un download HTTP, i tradizionali indicatori di compromissione basati su URL e hash perdono efficacia.

È importante riconoscere anche i limiti strutturali di ClickFix. La tecnica richiede un’interazione manuale significativa – più passaggi rispetto a un exploit drive-by tradizionale, e questo ne riduce intrinsecamente il tasso di conversione. Non tutti gli utenti che vedono un falso CAPTCHA eseguiranno il comando: i dati precisi sui tassi di successo non sono pubblicamente disponibili, ma la necessità di più passaggi manuali implica un funnel con perdite significative a ogni stadio. Ciononostante, l’enorme volume di distribuzione (builder commerciali, campagne automatizzate) compensa ampiamente questa limitazione: anche un tasso di conversione basso genera un numero assoluto elevato di compromissioni.

Il fattore più preoccupante resta la commercializzazione. Con builder ClickFix disponibili sul dark web a prezzi accessibili e kit che si aggiornano con nuove varianti, la barriera d’ingresso è crollata. Non serve più essere APT28 per condurre una campagna ClickFix efficace: servono un kit da qualche centinaio di dollari e una lista di email.

ClickFix attacco social engineering: il paradigma che i difensori non possono ignorare

ClickFix rappresenta qualcosa di più profondo di una singola tecnica d’attacco. Segna il passaggio da un paradigma in cui l’attaccante deve superare le difese tecniche a uno in cui l’attaccante recluta la vittima come complice involontaria della propria compromissione.

Questa inversione ha implicazioni operative concrete. I controlli preventivi perimetrali – filtri email, sandbox, web gateway – non vedono nulla di anomalo, perché il payload non transita per quei canali. Gli EDR rilevano le attività post-esecuzione ma partono in svantaggio: l’azione iniziale è user-initiated e quindi intrinsecamente ambigua. Le soluzioni di network security vedono traffico DNS apparentemente normale nella variante più recente. Il cerchio si chiude con una constatazione scomoda: quando l’attaccante trasforma l’utente nel vettore, l’intero modello difensivo basato sulla sola prevenzione automatizzata mostra i suoi limiti strutturali.

La risposta non è abbandonare quel modello, ma integrarlo con ciò che ClickFix ha reso non più opzionale: detection comportamentale granulare (monitoraggio RunMRU, catene di processo Explorer → PowerShell, query DNS anomale), hardening degli endpoint (restrizione Run dialog, PowerShell Constrained Language Mode, blocco LOLBin), incident response con tempi compatibili con la velocità dell’attacco (40 minuti al lateral movement), e soprattutto una formazione utente che abbandoni le formule generiche per affrontare lo scenario specifico. La frase “un CAPTCHA non ti chiederà mai di aprire il terminale” vale più di cento slide sull’importanza di verificare il mittente delle email.

ClickFix attacco social engineering: tre parole che definiscono il 2025-2026 della sicurezza informatica. Non perché sia la minaccia più sofisticata, non lo è. Ma perché è la più efficace nel colpire il punto cieco più grande di qualsiasi architettura di sicurezza: l’essere umano che crede di fare la cosa giusta.