Esprinet nel mirino di ALP-001: ransomware contro il colosso italiano della distribuzione IT

Il 25 marzo 2026 il gruppo ALP-001 ha pubblicato sul proprio Data Leak Site la rivendicazione di un attacco contro Esprinet S.p.A., leader sud-europeo nella distribuzione high-tech. I criminali sostengono di aver esfiltrato 1,2 terabyte di dati. L’azienda non ha rilasciato comunicati ufficiali. La portata reale dell’esfiltrazione rimane non verificata.

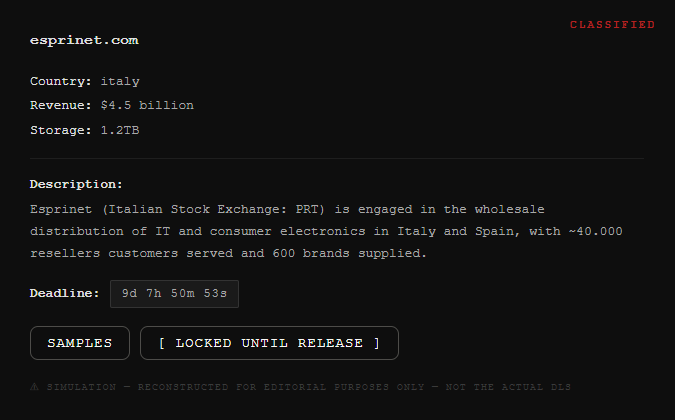

Nella serata del 25 marzo 2026, il gruppo ALP-001 ha aggiunto Esprinet S.p.A. al proprio Data Leak Site (DLS) Tor-based, rivendicando un attacco ransomware contro uno dei principali attori della distribuzione tecnologica in Europa meridionale. Secondo quanto riportato dai principali tracker di threat intelligence, il gruppo sostiene di aver esfiltrato 1,2 terabyte di dati aziendali, minacciando di renderli pubblici entro 9-10 giorni in assenza di negoziazione.

Le cifre sul volume dei dati sottratti e i dettagli dell’attacco provengono esclusivamente dalla comunicazione unilaterale del gruppo criminale, pubblicata sul DLS. Ransomware.live segnala esplicitamente che «non esistono al momento prove di un’esfiltrazione massiva: nessun file proof, screenshot o campione di dati è stato validato in modo indipendente». Tutte le rivendicazioni di ALP-001 vanno trattate come non confermate in attesa di corroborazione autonoma.

Esprinet: i dati

Esprinet è una realtà di primo piano nel panorama tecnologico italiano ed europeo. Secondo il bilancio 2025 approvato dal Consiglio di Amministrazione, il Gruppo ha chiuso l’esercizio con ricavi da contratti con clienti pari a €4,292 miliardi, in crescita del 4% sul 2024. Il dato di $4,5 miliardi indicato da ALP-001 nel post di rivendicazione è quindi leggermente sovrastimato rispetto alle cifre ufficiali, una pratica comune nei gruppi criminali per aumentare la pressione mediatica sulla vittima.

Il Gruppo conta 1.800 collaboratori e opera attraverso tre marchi principali: Esprinet, V-Valley e Zeliatech. Quotato alla Borsa di Milano (ticker: PRT), serve circa 40.000 clienti rivenditori e distribuisce prodotti di 600 brand tra Italia e Spagna, numeri che rendono immediatamente evidente il potenziale impatto sistemico di un attacco di questo tipo sull’intera filiera IT del Sud Europa.

Al momento della pubblicazione di questo articolo, Esprinet non ha rilasciato alcun comunicato stampa né dichiarazione ufficiale sull’accaduto.

Chi è ALP-001: un IAB che scala verso l’estorsione

ALP-001 è un attore relativamente nuovo sulla scena pubblica, ma con radici profonde nel cybercrime underground. Il suo DLS Tor-based è comparso intorno al 22 marzo 2026, appena tre giorni prima della rivendicazione contro Esprinet, autopresentandosi come una «Data Leaks / Access Market», un ibrido tra portale ransomware e negozio di accessi.

La prima vittima pubblicamente elencata dal gruppo era stata Pellenc, produttore francese di attrezzature agricole con ricavi intorno ai $543 milioni, seguita da Hikvision, il gigante cinese della videosorveglianza, con una rivendicazione di 19,9 TB. Esprinet è dunque la terza vittima rivendicata in pochi giorni.

L’attribuzione più rigorosa disponibile viene da ReliaQuest, i cui analisti hanno collegato ALP-001 a un Initial Access Broker (IAB) attivo da almeno luglio 2024 sui forum underground Exploit e DarkForums, dove operava sotto gli alias “Alpha Group” e “DGJT Group”. La correlazione è stata stabilita attraverso l’incrocio degli identificativi Tox e Session presenti sul DLS con quelli utilizzati dallo stesso account forum, e confermata dall’identità tra una delle vittime listate e un accesso venduto dallo stesso soggetto nel gennaio 2026.

ReliaQuest definisce ALP-001 «un access broker con credibilità escrow-verificata che sta scalando verso un’operazione di estorsione a pieno titolo», precisando però che «le sue effettive capacità di esfiltrazione rimangono non confermate».

Il gruppo specializza i propri attacchi su dispositivi perimetrali esposti su internet: VPN e gateway Fortinet/FortiGate, Cisco, Citrix (incluse le installazioni RDWeb), Palo Alto GlobalProtect, e server SSH/FTP non correttamente protetti. Credenziali rubate, vulnerabilità non patchate e log di infostealer rappresentano i principali vettori di accesso iniziale documentati.

Implicazioni per il canale IT e obblighi NIS2

L’entità di Esprinet come nodo distributivo rende questo episodio particolarmente rilevante oltre il perimetro della singola azienda. I grandi distributori IT gestiscono un patrimonio di dati che include anagrafiche, condizioni contrattuali, storico ordini e credenziali di accesso ai portali B2B di decine di migliaia di rivenditori. Una compromissione verificata di questi asset avrebbe una superficie d’impatto che si estenderebbe lungo l’intera filiera.

Sul piano normativo, alla luce degli obblighi introdotti dal D.Lgs. 138/2024 (recepimento della direttiva NIS2), Esprinet – in quanto operatore di servizi essenziali o importante nel settore della distribuzione tecnologica – potrebbe essere soggetta a precisi obblighi di notifica verso l’ACN entro le tempistiche previste dalla normativa, indipendentemente dall’esito delle proprie indagini interne.