Johnson Controls colpita da un massivo attacco Ransomware: operazioni aziendali compromesse

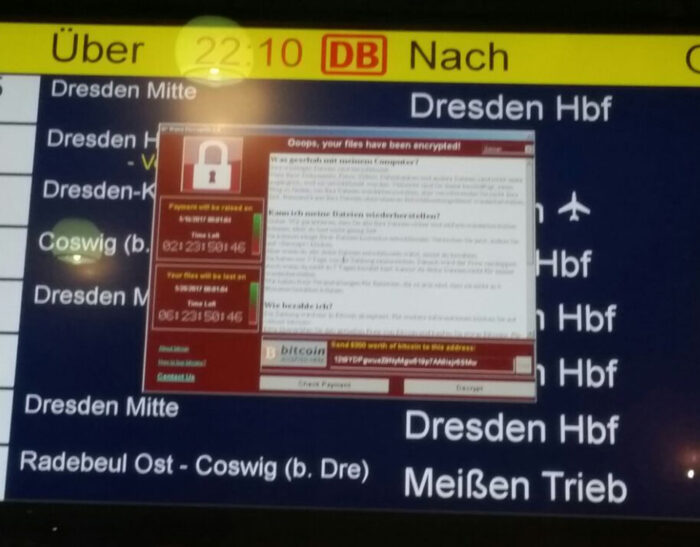

La multinazionale Johnson Controls International è stata vittima di un grave attacco ransomware che ha criptato numerosi dispositivi dell’azienda, inclusi i server VMware ESXi, compromettendo le operazioni sia dell’azienda madre che delle sue filiali. L’attacco, avvenuto durante il weekend, ha portato alla chiusura parziale dei sistemi IT della società. La nota di riscatto, firmata dal…