WannaCry – Sempre più pericolosa la militarizzazione del cyber spazio

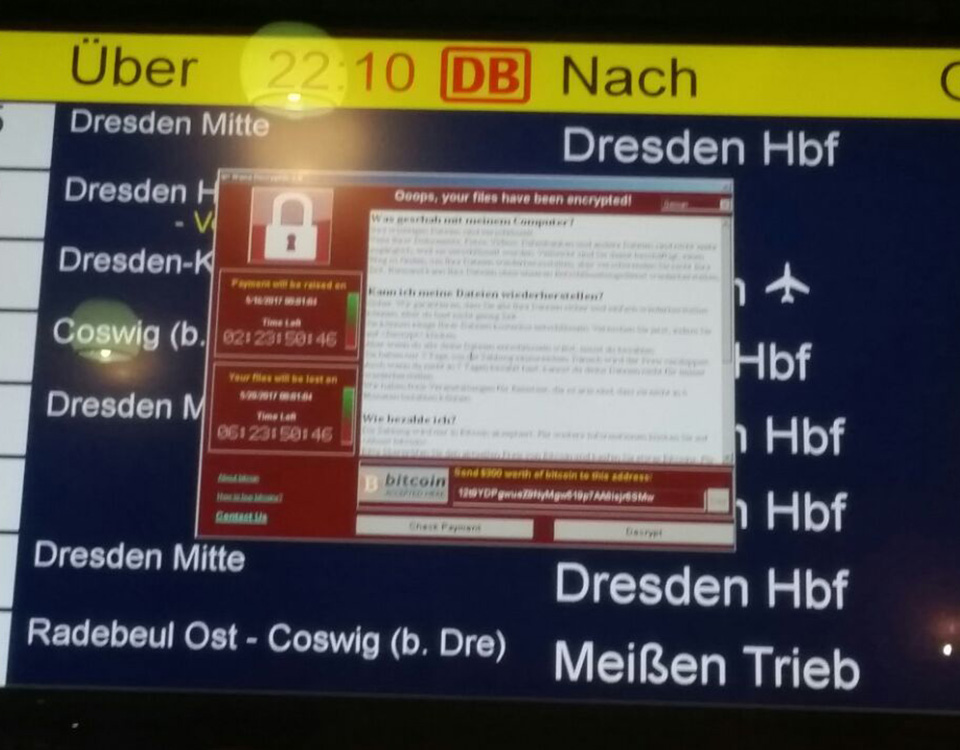

Un nuovo attacco hacker ha investito circa 200.000 computer in tutto il mondo aggiungendo una nuova data nel calendario degli attacchi informatici. Il grande cyber attacco di venerdì, 12 maggio 2017, è stato perpetuato tramite un ransomware dal nome WannaCry che ha coinvolto oltre 150 paesi. Ad essere colpiti sono stati principalmente gli organi statali come la sanità, ministeri, telecomunicazione e molte altre infrastrutture critiche, oltre alle grandi imprese.

Il ransomware crypta i dati chiedendo poi un riscatto di 300/600 dollari in bitcoin, ad oggi le transazioni effettuate ammontano a poco più di 50.000 dollari, ma i danni che riguardano privacy, sottrazione di dati sensibili, blocco delle operazioni, messa in sicurezza di interi Stati etc non sono stati ancora calcolati.

Gli Stati più colpiti dal ransomware WannaCry

Tra gli Stati più colpiti c’è la Cina, dove il ransomware ha raggiunto macchine appartenenti a istituzioni di tutti i livelli. Il Giappone ha visto compromesso l’impianto ferroviario East Japan Railway, mentre l’Inghilterra che si è vista bloccare gran parte del sistema sanitario, è inoltre oggi accusata di negligenza da parte di Putin. La stessa Russia è tra i paesi maggiormente colpiti che a sua volta colpevolizza l’intelligence US.

Certo è che analizzando i danni nei diversi paese in maniera dettagliata si potrà meglio capire quale intrigo muova un attacco hacker di così ampia scala.

Mentre tutti gli interessati stanno cercando di individuare gli autori del cyber attacco, molti descrivono dettagliatamente i momenti e la metodologia di funzionamento di WannaCry.

Quello che ha creato subito clamore è notare che il ransomware utilizza l’exploit EternalBlue, una cyber arma dell’Nsa. La National Security Agency sapeva da tempo che gli Shadow Brokers erano venuti in possesso di informazioni riservate accusanti l’Agenzia Nazionale per la Sicurezza Nazionale americana di cyber spionaggio, e che le stavano divulgando nel dark web.

Eternal Blue viene messo appunto negli US con il compito di spiare gli Stati nemici, i terroristi grazie ad una vulnerabilità del sistema operativo Microsoft. Tale arma viene rubata dal gruppo hacker Shadow Brokers, fatti risalire alla Russia, dopo l’attacco alla Syria da parte di Donald Trump. Poche settimane fa il gruppo aveva accusato gli USA di cyber spionaggio e la Microsoft era corsa a sistemare la falla di sicurezza.

Quello che ha reso il malware così inaspettato è che per infettare non ha bisogno che l’utente effettui alcuna azione, gli basta accedere tramite la falla del sistema operativo.

Voci autorevoli, di Google e Kaspersky in queste ore fanno risalire la responsabilità del perfezionamento e divulgazione del ransommware al gruppo Lazarus.

Mentre tutta questa immensa fragilità fatta di cyber spazio, di Stati, di Intelligence, di vendetta, di politica, si mostrava aggredita dal malware, l’intero attacco è stato monitorato dal ricercatore in sicurezza che non a caso si chiama Marcus Hutchins aka MalwareTech, il quale dopo aver notato sulla UK cyber threat sharing platform un forte aumento di attacchi verso sistemi NHS in tutto il paese, ha giustamente pensato di studiarlo.

Riuscendo a procurarsi una copia del ransomware l’ha subito fatto girare in una virtual machine notando da subito che il malware eseguiva una query ad un dominio non registrato.

Lo studioso ha registrato il dominio in questione e successivamente facendo altri test ha notato che WannaCry aveva cambiato comportamento, diventando innocuo, scoprendo così che era proprio quel dominio il “kill swith” del ransomware.

Questo tipo di interruttore di emergenza è spesso usato dai creatori dei malware per bloccarne la propagazione in caso qualcosa andasse storto.

L’eroe britannico, viene recensito, citato e consultato godendosi la grandissima notorietà dovuta per aver salvato il mondo. O per lo meno tutti quelli che non avevano un sistema Windows aggiornato. Ma ancora rimangono pochi i dettagli, le conferme, le smentite e la versione definitiva, mentre tutti corrono ad aggiornare il proprio sistema operativo con la patch messa a disposizione per tutti gli utenti Microsoft.

Mentre si accusano gli Shadow Brokers Russi e si festeggia il britannico autodidatta, tanti sono i dubbi e le accuse che vengono mosse verso gli USA. Prima tra tutto quella di avere saputo ed aver taciuto. Oggi ogni Stato si rende responsabile di un simile attacco perché ogni Stato è responsabile della propria infrastruttura critica. Pessima figura anche per la Microsoft che ha dimostrato di non essere adeguatamente sicura. Quest’ultima campagna di messa in sicurezza globale avrà sicuramente fatto riflettere la casa produttrice e tutti gli Stati sulla necessità di informare ed aggiornare i sistemi informatici.

Da anni si discute della pericolosità dei ransomware e della crescita vertiginosa degli attacchi, documentando come infrastrutture critiche di tanti Stati siano stati colpite in modi sempre più perfezionati ed evoluti.

WannaCry, che porta nel suo nome una minaccia ben chiara, vuole essere da stimolo a far riflettere sul tema della cyber security in maniera sempre più strategica. Creare la corretta infrastruttura partendo dall’IT per arrivare all’intelligence è una politica fondamentale e di immenso valore Globale.