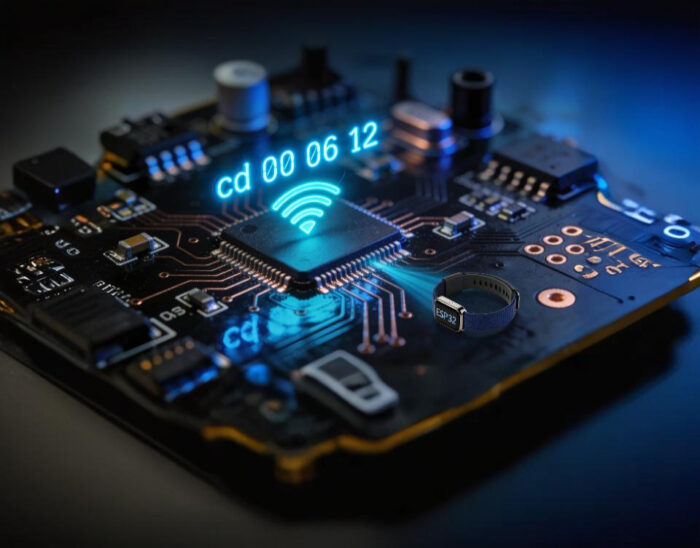

Parlare il linguaggio dei dispositivi Bluetooth: analisi di protocolli BLE proprietari con Frida ed ESP32

Una metodologia pratica per comprendere i rischi di sicurezza nei wearable commerciali Il panorama IoT e l’espansione della superficie di attacco Nel mondo sono oggi attive decine di miliardi di dispositivi Internet of Things (IoT). Le proiezioni indicano che questo numero continuerà a crescere rapidamente nel corso del prossimo decennio. Questa crescita è alimentata dalla…