Bug Bounty: cosa sono e perché sono utili

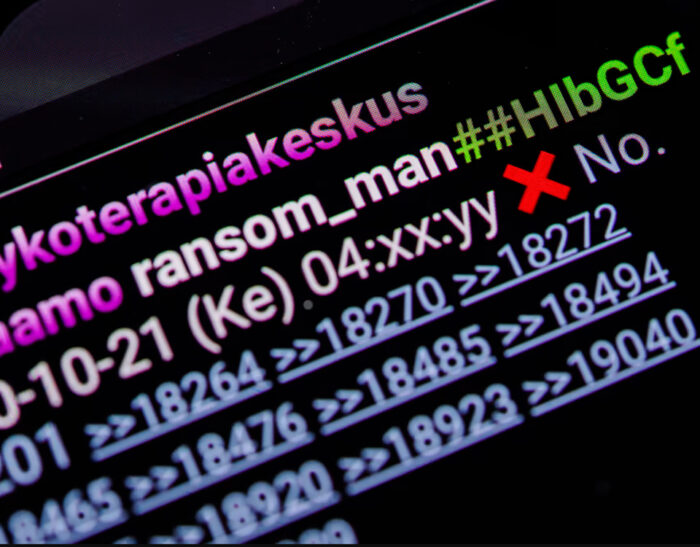

Tempi d’oro per i cacciatori di bug: mai come oggi, la velocità imposta dal mercato ai produttori di tecnologie fa sì che molti prodotti vengano rilasciati senza adeguate verifiche, mettendo in circolo vulnerabilità capaci di produrre effetti devastanti. E poiché individuarle per tempo, così da predisporre adeguate patch, rappresenta un’impresa spesso insostenibile per le aziende,…