Risarcimento del danno per violazione GDPR: la contraddizione tra Cassazione italiana e Corte di giustizia UE sull’art. 82

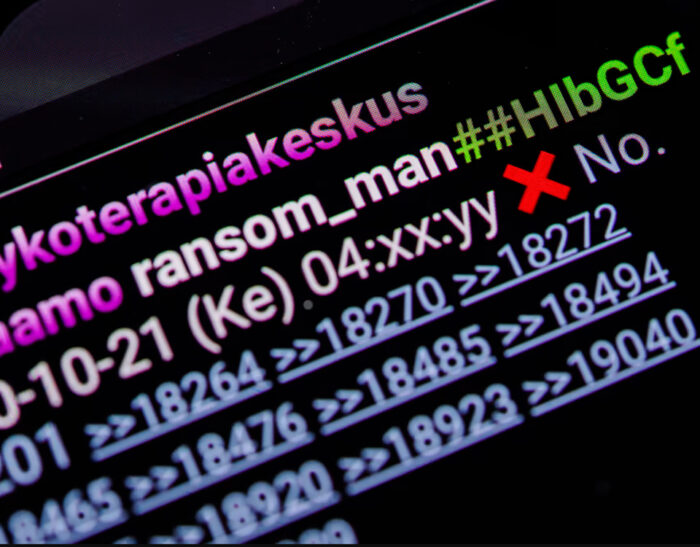

L’art. 82 del GDPR riconosce il diritto al risarcimento del danno, materiale e immateriale, derivante da violazione del Regolamento europeo sulla protezione dei dati personali. La giurisprudenza italiana, consolidata dall’ordinanza della Cassazione n. 13073/2023, subordina tuttavia il risarcimento alla prova della “serietà” della lesione, escludendo il danno in re ipsa ed esigendo il superamento di…