La nuova Convenzione ONU contro il Cybercrime: un passo storico nella lotta alla criminalità informatica globale

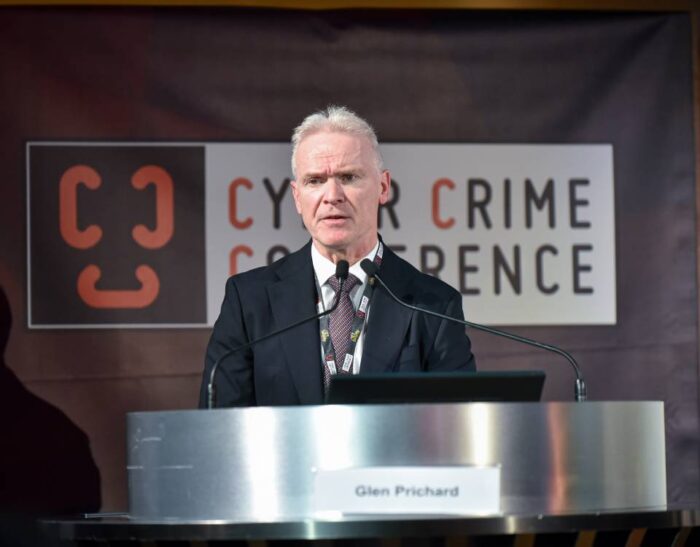

Intervenendo alla 13ª Cybercrime Conference, Glen Prichard – Capo della Sezione Cybercrime e Riciclaggio di Denaro dell’Ufficio delle Nazioni Unite contro la Droga e il Crimine (UNODC) – ha illustrato i punti salienti della Convenzione ONU sulla criminalità informatica, che ridefinisce la cooperazione tra 155 nazioni contro le minacce digitali. Dal 2019 al 2024: Il…