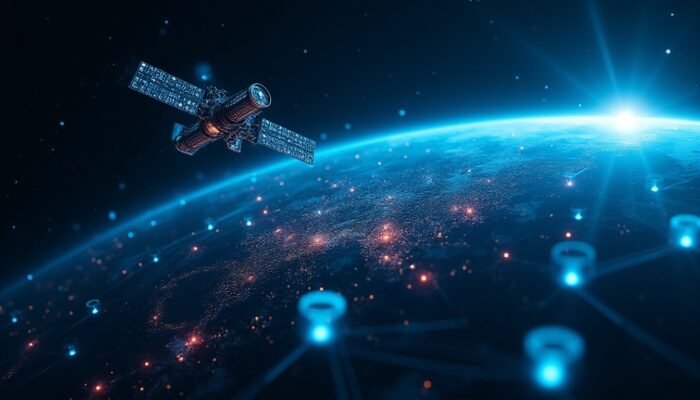

Geopolitica dei cavi sottomarini: il nuovo fronte della guerra ibrida

Cavi sottomarini: due parole che evocano immagini di tecnologia antiquata, quasi ottocentesca, eppure rappresentano la spina dorsale invisibile dell’economia digitale globale. Attraverso circa 600 dorsali in fibra ottica adagiate sui fondali oceanici transita tra il 95% e il 99% del traffico dati intercontinentale – e-mail, streaming, comunicazioni governative, operazioni militari – per un valore stimato…