Sicurezza Cyber nell’Industria 4.0: Strategie di Difesa Avanzate per Sistemi di Controllo Industriale

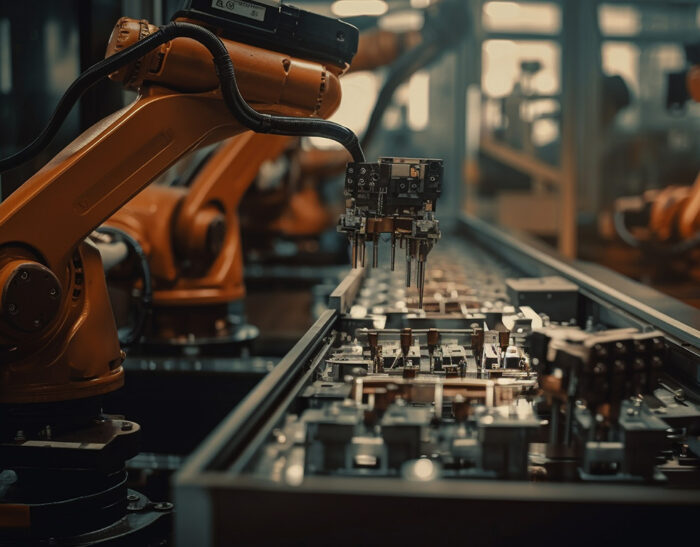

Introduzione L’evoluzione dell’Industria 4.0 ha portato a una maggiore interconnessione e digitalizzazione dei sistemi industriali, ma ha anche esposto le infrastrutture critiche a crescenti minacce di cyber attacchi. La Cyber Security Industriale, OT Security, è diventata fondamentale per proteggere i sistemi di controllo industriale (ICS) dai sofisticati attacchi cibernetici. In questo approfondito articolo, esploreremo le…