La Visione della Cyber Security e del Cyber Crime secondo gli Organi dello Stato Italiani: Nunzia Ciardi, Bruno Frattasi, Ivano Gabrielli, Col. T.ST Vittorio Capriello, Laura Carpini

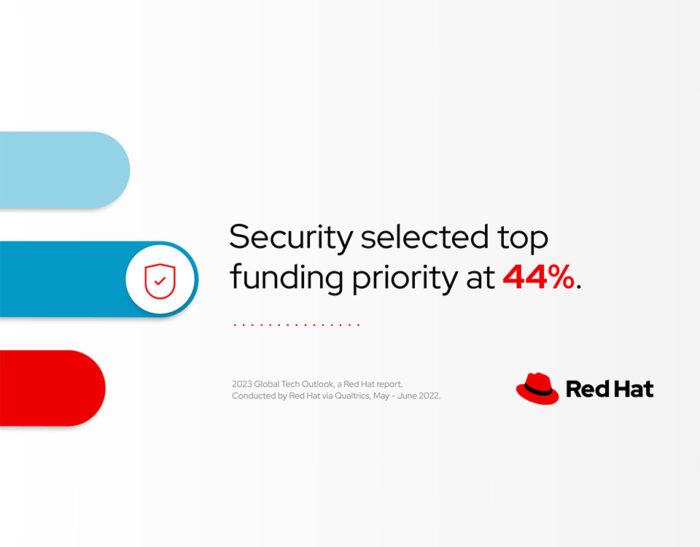

Introduzione La Cyber Security e il Cyber Crime rappresentano una sfida sempre più pressante nel mondo digitale. In Italia, Nunzia Ciardi e Bruno Frattasi, insieme agli organi dello Stato, lavorano instancabilmente per garantire la sicurezza cibernetica della nazione. In questo articolo, esamineremo le dichiarazioni di Ciardi e Frattasi, integrate dalle visioni di Ivano Gabrielli e…