Prodotti e tecnologie dual use, tra UE e giurisprudenza interna: sicurezza degli stati membri Vs esigenze di privacy

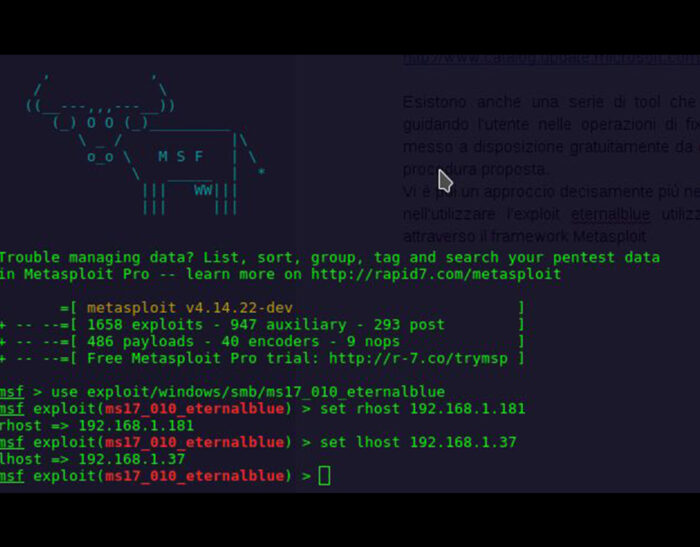

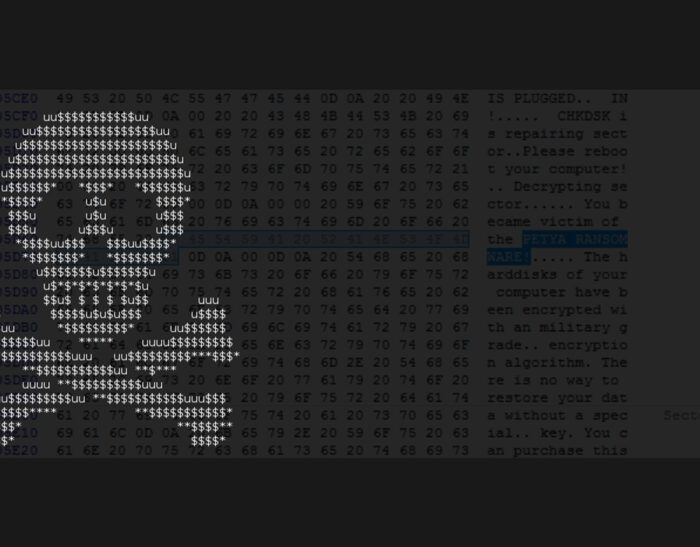

Il 2017 segna la mediaticizzazione del c.d. “captatore informatico”, un particolare cavallo di troia che, per esigenze di spionaggio d’intelligence, si trova al centro della disputa su diversi tavoli tecnici, siano essi giuridici, di ricerca scientifica, di tutela della privacy o di business commerciale. La cromaticità di detti distinguo si riverbera, in un contesto comunitario,…