La sicurezza informatica nei sistemi informativi: pericoli e contromisure

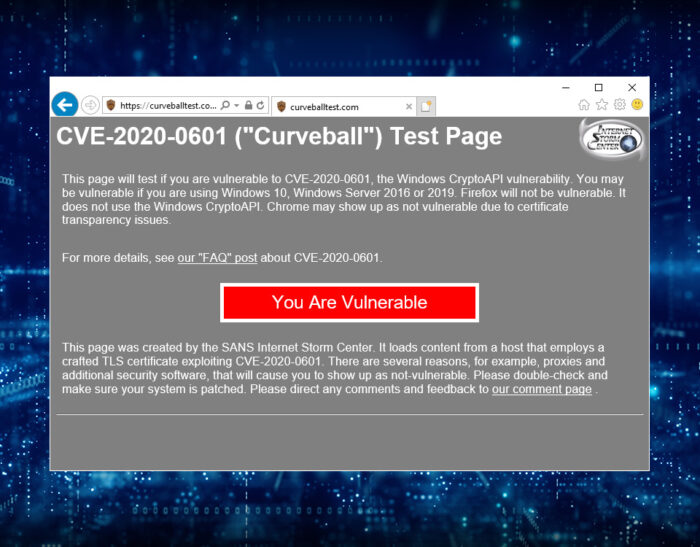

Sicurezza informatica aziendale: protezione di dati e sistemi da minacce cyber. Analisi di rischi, attacchi TCP/IP e vulnerabilità. Strumenti di difesa: firewall, IDS, honeypot. Implementazione di VPN e protocolli sicuri. Valutazione attraverso audit e penetration test. Cruciale la formazione del personale per aumentare la consapevolezza e prevenire violazioni.