CatchApp, l’app che spia WhatsApp: pericolo o bufala?

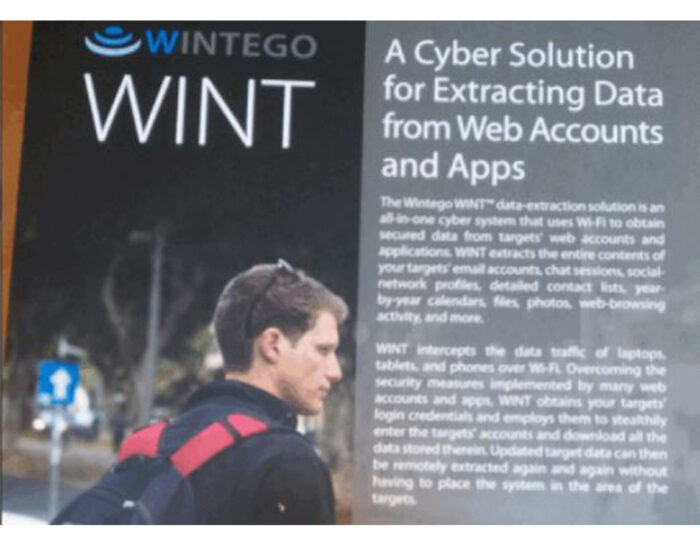

La crittografia end-to-end di WhatsApp, che protegge messaggi, foto, video e chiamate, è sotto esame per una potenziale vulnerabilità con l’app CatchApp. Sviluppata da Wintego, un’azienda israeliana specializzata in data-decoding, CatchApp sostiene di poter bypassare la sicurezza di WhatsApp, intercettando comunicazioni e rubando dati sensibili tramite il dispositivo WINT. Nonostante l’assenza di prove concrete, questa…