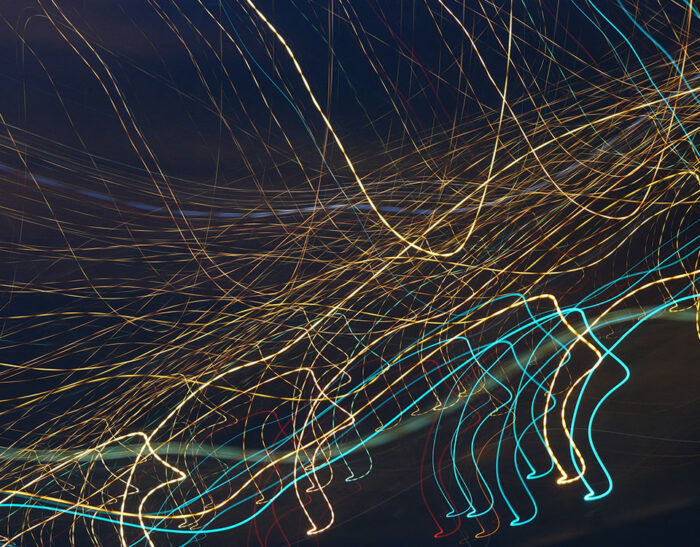

Internet Jihadism: le fiamme, il fumo e le braci (Cyber-)sociali jihadiste

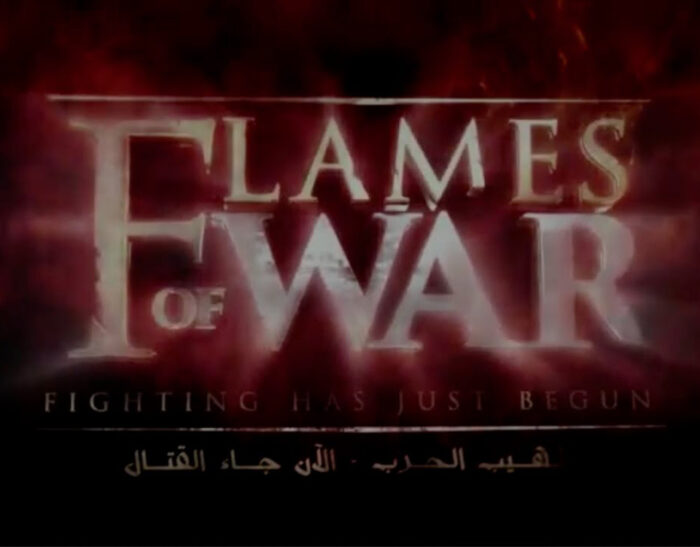

Nel 2014, l’Islamic State rilascia il video “Flames of War”, segnando una svolta nell’Internet Jihadism. Attraverso immagini violente e potenti, il gruppo sfrutta la rete per reclutare combattenti e diffondere il terrore globale. Con il sequel “Flames of War II”, l’Islamic State accentua la brutalità, legando attacchi jihadisti alla narrativa mediale. Questi video, prodotti dal…