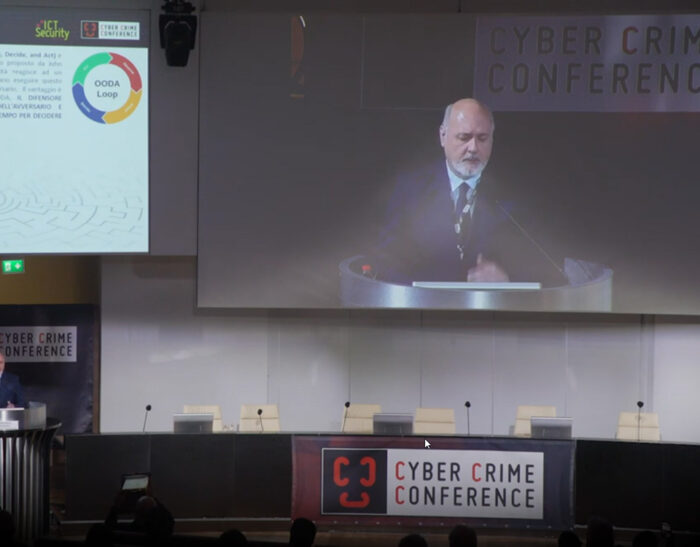

From Ragnar locker to Lockbit, one year of operations supported by Europol against ransomwares – Emmanuel Kessler

L’intervento che Emmanuel Kessler, Head of Prevention & Outreach at EC3, Cybercrime Centre, EUROPOL ha tenuto durante la 12a edizione della Cyber Crime Conference ha descritto varie operazioni condotte dalle Forze dell’Ordine a contrasto di gruppi ransomware e organizzazioni cybercriminali, trattando argomenti come la formazione di task force congiunte, partnership con aziende private, sviluppo di…