Valutazione Prestazioni BCMS e Business Continuity Plan

Questo secondo approfondimento della serie dedicata alla Business Continuity Management System (BCMS) si concentra sulla valutazione delle prestazioni, il miglioramento continuo e la progettazione operativa dei Business Continuity Plan (BCP). Dopo aver esplorato la Business Impact Analysis, analizziamo ora come monitorare l’efficacia del BCMS secondo gli standard ISO 22301, implementare strategie di miglioramento e strutturare piani operativi robusti.

Valutazione prestazioni BCMS secondo ISO 22301

In questa fase il professionista di Business Continuity verifica l’allineamento del BCMS ai requisiti di gestione e all’ISO 22301, oltre a valutare le prestazioni del BCMS e delle soluzioni di Business Continuity per fornire feedback e individuare azioni correttive necessarie.

Ciò impone di stabilire, monitorare, analizzare, valutare e aggiornare le metriche per valutare le prestazioni del BCMS a intervalli regolari, oltre a mantenere un processo di audit interno per garantire l’allineamento con le aspettative di gestione e dell’ISO 22301. Inoltre, è necessario relazionare lo Sponsor del programma e la Leadership organizzativa sulle prestazioni del BCMS, identificando e tracciando le azioni correttive basate sul feedback della Leadership e prepararsi a sviluppare o perfezionare azioni correttive per promuovere il miglioramento continuo.

Miglioramento continuo del Business Continuity Management System

I professionisti della Business Continuity facilitano le attività per identificare le opportunità di miglioramento del BCMS, implementando un processo di gestione delle azioni correttive.

Tale processo può avvalersi di un registro/file/database, in base alle esigenze dell’organizzazione, per tracciare lo stato di avanzamento e il completamento delle azioni correttive, fornendo dettagli in termini di tipologia, descrizione, data di creazione, priorità, stato, date di inizio e conclusione, persona responsabile e note. Inoltre è necessario analizzare le cause principali di non conformità, per comprendere e risolvere problemi di prestazioni, evitando che si ripetano.

È necessario, altresì, redigere report periodici per aggiornare sullo stato delle azioni correttive in corso e su eventuali deviazioni rispetto alla pianificazione.

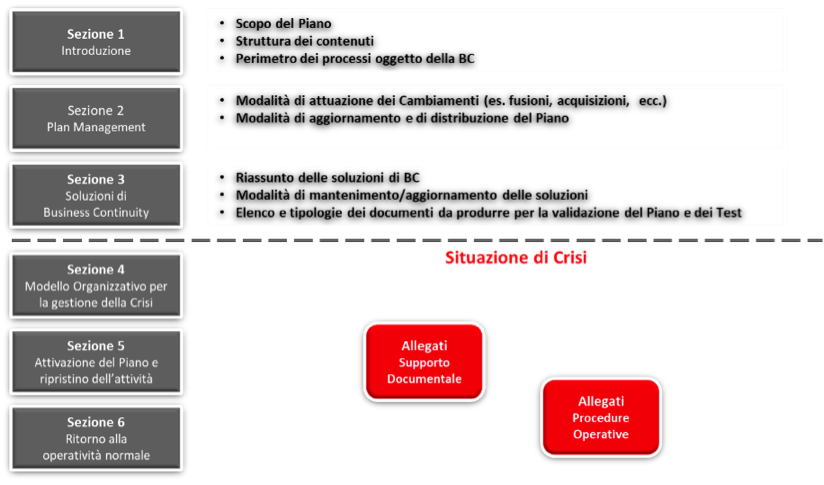

Come progettare un Business Continuity Plan (BCP) – Esempio di struttura

Un formato suggerito per un BCP comprende sei sezioni (più allegati) ed è progettato per semplificare l’aggiornamento e la distribuzione del piano.

Il piano deve descrivere i processi e le procedure che garantiscono, in situazioni normali, il mantenimento e l’aggiornamento dei processi di Business Continuity e la funzionalità delle soluzioni previste. In situazioni di crisi, il piano deve prevedere la dichiarazione dello stato di emergenza e l’attivazione delle soluzioni di continuità per ripristinare la normale operatività.

Ogni sezione avrà un ruolo specifico nella risposta alle crisi e nel ripristino dei processi danneggiati, includendo informazioni sintetiche su ruoli e responsabilità nella gestione della crisi.

Di seguito un esempio di struttura BCP articolata in sei sezioni.

È fondamentale che un BCP efficiente risponda a sei elementi chiave, al fine di:

- fornire risposte chiare e complete alle domande Chi, Cosa, Dove, Come e Quando;

- essere utile da cima a fondo;

- specificare le azioni che devono intraprendere tutte le persone coinvolte, inclusi i responsabili dei processi critici e coloro per i quali non è stata progettata alcuna strategia;

- essere elaborato con il coinvolgimento di tutta l’organizzazione;

- essere scenario independent, ovvero indipendente da un’ipotesi specifica di scenario, poiché l’interruzione può avvenire per molteplici ragioni e il piano deve soddisfarle tutte, permettendo all’organizzazione di prendere decisioni rapide per mitigare i danni e ripartire;

- essere sempre esercitato.

Disaster Recovery

Le organizzazioni che non conoscono il BCMS fanno fatica a comprendere la differenza tra BCP e Disaster Recovery (DR).

BCP – si riferisce al piano complessivo per garantire la continuità delle operazioni aziendali durante un evento disastroso, coinvolgendo tutti gli aspetti dell’azienda, quali: personale, sedi, comunicazioni, catena di approvvigionamento, logistica e altro ancora. Esso rappresenta la capacità, sia tattica sia strategica, delle organizzazioni e delle imprese di reagire efficacemente alle interruzioni che possono emergere nel corso delle attività aziendali.

DR – si concentra sulla tecnologia o sui sistemi informativi, compreso il recupero dei dati. Pertanto, la pianificazione del DR comporta la garanzia che i dati vengano archiviati e sottoposti a regolari backup in modo tale che i dipendenti possano accedere a piani, server, posta, file e presentazioni anche quando lavorano da posizioni esterne. all’organizzazione.

Metriche del Piano di DR

Avere un piano di DR offre ai responsabili IT e ai leader aziendali la tranquillità che la loro infrastruttura sia protetta 24 ore su 24, 7 giorni su 7. Ogni piano di DR di successo implementa quattro metriche chiave, ovvero:

- Failover – sposta dati, applicazioni e software su un sistema IT alternativo, solitamente in una diversa posizione, per proteggersi da eventi come incendi o inondazioni, consentendo di continuare le operazioni anche su un “sistema minimo”.

- Failback – riporta dati, applicazioni e software al sistema originale dopo il ripristino, assicurando che non ci sia perdita di dati e che le operazioni riprendano in modo fluido.

- RTO – riguarda, come già precedentemente spiegato, il tempo massimo che un’azienda può sostenere senza l’uso dell’IT. L’RTO indica la durata di inattività che l’azienda può tollerare in modo pianificato.

- RPO – rappresenta, come già spiegato, la perdita massima accettabile di dati. In pratica indica la frequenza con cui vengono effettuati gli aggiornamenti nella soluzione di backup (ad esempio ogni secondo, ora o giorno).

Misure di Controllo del DR

Le misure di controllo del DR sono generalmente classificate in:

- preventive, tese a impedire che si verifichi la minaccia;

- investigative, mirate a rilevare e scoprire la minaccia;

- correttive, che hanno come obiettivi la gestione e correzione della minaccia una volta che si sia verificata.

È doveroso ricordare che il processo di DR fa riferimento alle ISO 27001 e ISO 27031 e ha un flusso di processo standard, basato sul modello Plan-Do-Check-Act.

Passaggi chiave per la progettazione del DR

- Valutazioni iniziali del rischio e analisi dell’impatto aziendale per identificare i punti deboli dell’infrastruttura e le minacce potenziali.

- Impostazione di una strategia di DR e pianificazione dettagliata di come recuperare da vari livelli di interruzione.

- Formazione del personale nelle procedure di DR.

- Pianificazione di come gestire le relazioni esterne.

- Processo di manutenzione e di miglioramento continuo del piano di DR.

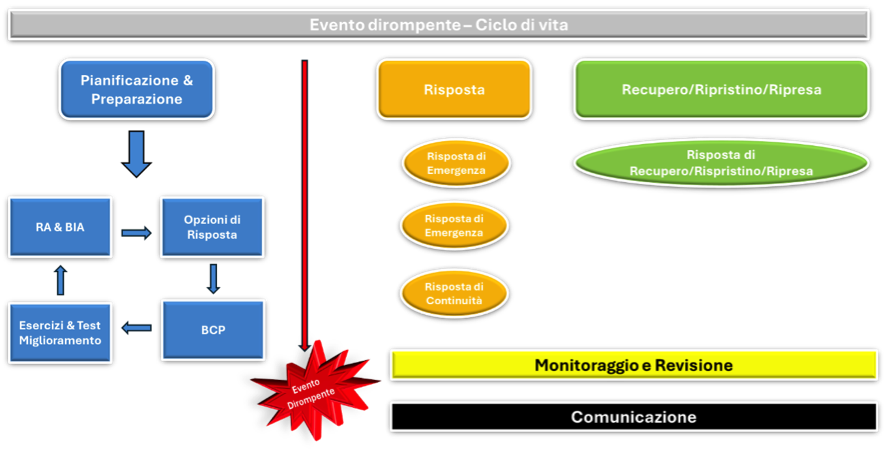

Di seguito è illustrato il ciclo di vita di un evento dirompente e di tutte le attività necessarie per rendere l’organizzazione resiliente.

Nel prossimo contenuto della serie esamineremo un esempio pratico di implementazione della norma ISO 22301, fornendo linee guida operative concrete per trasformare la teoria in applicazione reale nei contesti organizzativi.

Per una comprensione completa di tutte le metodologie e best practices discusse, ti invitiamo a scaricare il white paper “Business Continuity: mito o realtà? La continuità nella discontinuità – Guida teorica e pratica” elaborato da Federica Maria Rita Livelli e Chiara Cavicchioli.

Bibliografia

ISO 22301:2019 – Security and resilience — Business continuity management systems — Requirements

Consulente in Risk Management & Business Continuity, svolge un’attività di diffusione e sviluppo della cultura della resilienza presso varie istituzioni e università italiane e straniere.

Membro de: BCI - Cyber Resilience Group, CLUSIT – Direttivo & Comitato Scientifico, ENIA - Comitato Scientifico, FERMA – Digital Committee, UNI - Comitato Tecnico UNI/CT 016/GL 89 "Gestione dell'innovazione" (ISO/TC 279).

Relatrice e moderatrice in diversi seminari, conferenze nazionali ed internazionali, è anche autrice di numerosi articoli su diverse riviste online italiane e straniere.

Ha partecipato, in qualità di co-autrice, a: Edizioni 2020, 2021, 2022 ,2023 e 2024 del Rapporto Clusit - Cyber Security; Libri tematici CLUSIT rif. Intelligenza Artificiale (2020) e Rischio Cyber (2021), Supply Chain Risk (2023); Libro “Lo Stato in Crisi” ed. Angeli (2022).