Dalla firma all’attuazione: il percorso della Convenzione delle Nazioni Unite contro la criminalità informatica

Intervento di Glen Prichard, Chief della Cybercrime and Technology Section, United Nations Office on Drugs and Crime (UNODC). 14ª Cyber Crime Conference, Auditorium della Tecnica, Roma, 6 maggio 2026.

Ad aprire la 14ª Cyber Crime Conference è stata la prospettiva delle Nazioni Unite sul primo strumento giuridico globale concepito specificamente per la criminalità informatica. A illustrarla, Glen Prichard, alla guida della sezione UNODC che accompagna l’attuazione della Convenzione delle Nazioni Unite contro la criminalità informatica, comunemente nota come Convenzione di Hanoi.

Convenzione delle Nazioni Unite: una vittoria del multilateralismo

Il filo conduttore dell’intervento è stato, prima di tutto, una rivendicazione di metodo. Per le Nazioni Unite, l’aver raggiunto un’intesa internazionale sulla cooperazione contro la criminalità informatica costituisce «una vittoria del multilateralismo»: un esito tutt’altro che scontato nell’attuale congiuntura geopolitica, ma giustificato dalla natura stessa del fenomeno. Nessuna altra categoria di reato, ha osservato Prichard, esige un livello di cooperazione internazionale paragonabile a quello necessario per contrastare il cybercrime e, in particolare, i reati cyber-enabled nelle loro molteplici manifestazioni.

L’esigenza è largamente condivisa; tradurla in uno strumento giuridico effettivamente funzionante si è rivelato, però, ben più arduo. È in questo solco che si colloca il percorso ricostruito da Prichard a Roma: quasi un decennio di lavoro multilaterale.

Origini e negoziato

L’idea di una convenzione internazionale circolava da tempo nei lavori delle Nazioni Unite e ha trovato un primo punto di approdo con l’istituzione dell’Ad Hoc Committee, deciso dall’Assemblea Generale il 27 dicembre 2019. I lavori si sono articolati in otto sessioni sostanziali, tenute a Vienna e a New York fra il febbraio 2022 e l’agosto 2024, con la partecipazione di 155 Stati Membri e oltre 160 multi-stakeholder di varia natura: imprese del settore tecnologico, organizzazioni non governative e rappresentanti del mondo accademico, secondo il modello multi-stakeholder ormai consolidato nella prassi onusiana.

La logica del consenso, propria dei lavori multilaterali, ha imposto compromessi non marginali. «Quando si discute in sedi multilaterali, occorre arrivare a un consenso», ha osservato Prichard.

«Raggiungere una posizione comune richiede capacità di dare e ricevere e di comprendere le prospettive delle altre parti».

Pur con questi compromessi, l’UNODC considera il testo finale uno strumento solido, in grado di offrire un quadro internazionale di riferimento per la prevenzione e il contrasto della criminalità informatica negli anni a venire, e particolarmente rilevante sul piano della cooperazione internazionale per lo scambio di prove elettroniche.

L’apertura alla firma a Hanoi, per questo chiamata anche Convenzione di Hanoi

La Convenzione è stata adottata per consenso dall’Assemblea Generale il 24 dicembre 2024 con la risoluzione 79/243 e aperta alla firma il 25 ottobre 2025 a Hanoi, in Vietnam, nel corso di una conferenza di alto livello ospitata dal governo vietnamita. Da qui, il nome informale di Convenzione di Hanoi.

Alla data dell’intervento, 76 Stati e organizzazioni regionali avevano già firmato il testo, fra cui l’Unione Europea. La Convenzione resterà aperta alla firma presso la sede delle Nazioni Unite a New York fino al 31 dicembre 2026.

Il percorso verso l’entrata in vigore

Lo strumento entrerà in vigore novanta giorni dopo il deposito del quarantesimo strumento di ratifica, accettazione, approvazione o adesione. Al momento dell’intervento di Prichard, tre Paesi si erano mossi in questa direzione, fra cui il Vietnam, che ha depositato il proprio strumento il 17 aprile 2026. La strada da percorrere prima che la Convenzione diventi pienamente operativa è dunque ancora lunga.

Una volta raggiunta la soglia delle ratifiche, sarà attivata la Conferenza degli Stati Parte, organo cui compete la supervisione e la governance dell’attuazione del trattato. Le sue regole di procedura sono state oggetto di una sessione di lavoro dedicata, svoltasi a Vienna dal 26 al 30 gennaio 2027: il primo tassello di un percorso negoziale che proseguirà nelle sessioni successive.

Struttura e portata della Convenzione

Sul piano sostanziale, la Convenzione si organizza intorno a sei aree operative, tutte attraversate dal principio trasversale della tutela dei diritti umani: criminalizzazione, giurisdizione, misure procedurali e attività di law enforcement, cooperazione internazionale, misure preventive, assistenza tecnica e scambio di informazioni. Su questa architettura Prichard ha costruito la propria esposizione dei contenuti del trattato, mettendo a fuoco gli elementi di novità rispetto agli strumenti regionali preesistenti.

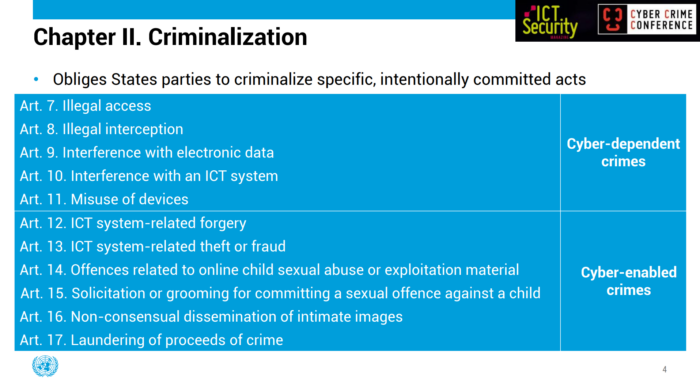

Criminalizzazione: dai reati cyber-dependent ai reati cyber-enabled

Il capitolo dedicato alla criminalizzazione traccia una distinzione netta fra due famiglie di reato. Da un lato, i reati cyber-dependent (artt. 7-11), condotte che esistono soltanto in funzione della tecnologia stessa: accesso illegale, intercettazione illegale, interferenza con dati elettronici, interferenza con sistemi ICT, uso improprio di dispositivi. Dall’altro, i reati cyber-enabled (artt. 12-17), reati tradizionali aggravati o trasformati dall’impiego della tecnologia: falsificazione connessa a sistemi ICT, furto e frode connessi a sistemi ICT, reati relativi a materiale di abuso o sfruttamento sessuale di minori online (CSAM), adescamento o grooming finalizzato a commettere un reato sessuale contro un minore, diffusione non consensuale di immagini intime e riciclaggio dei proventi dei reati previsti dalla Convenzione.

La Convenzione impegna gli Stati Parte a criminalizzare specifiche condotte commesse con dolo, lasciando alle giurisdizioni nazionali la discrezionalità sui dettagli e sulle modalità di attuazione. Tre categorie di reato spiccano per il loro carattere innovativo rispetto alla Convenzione di Budapest del 2001: l’adescamento online di minori (art. 15), la diffusione non consensuale di immagini intime (art. 16) e il riciclaggio dei proventi dei reati previsti dalla Convenzione (art. 17).

La Convenzione impegna gli Stati Parte a criminalizzare specifiche condotte commesse con dolo, lasciando alle giurisdizioni nazionali la discrezionalità sui dettagli e sulle modalità di attuazione. Tre categorie di reato spiccano per il loro carattere innovativo rispetto alla Convenzione di Budapest del 2001: l’adescamento online di minori (art. 15), la diffusione non consensuale di immagini intime (art. 16) e il riciclaggio dei proventi dei reati previsti dalla Convenzione (art. 17).

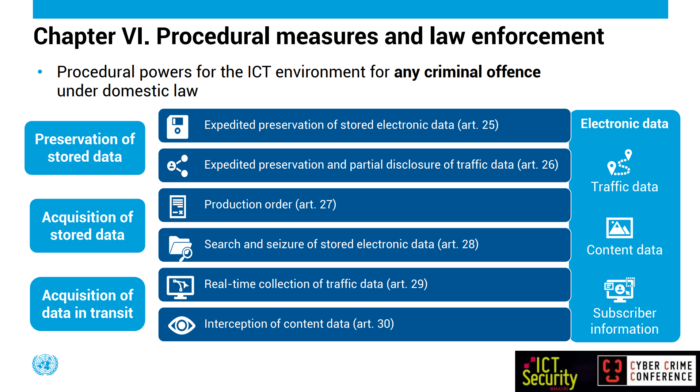

Misure procedurali e cooperazione internazionale

Sul versante operativo, la Convenzione mette a disposizione delle autorità nazionali un insieme di poteri procedurali pensati specificamente per l’ambiente ICT, applicabili a qualunque reato previsto dal diritto interno. L’impianto si sviluppa lungo tre direttrici: conservazione dei dati memorizzati (artt. 25 e 26, su conservazione rapida e divulgazione parziale dei dati di traffico), acquisizione dei dati memorizzati (art. 27 sugli ordini di produzione, art. 28 su perquisizione e sequestro) e acquisizione dei dati in transito (art. 29 sulla raccolta in tempo reale dei dati di traffico, art. 30 sull’intercettazione dei dati relativi al contenuto).

La cooperazione internazionale, disciplinata dal Capitolo V, «internazionalizza» queste stesse misure procedurali, estendendole alla cooperazione interstatuale sulle prove elettroniche per i reati informatici e per i reati gravi, ossia i reati punibili con una pena massima detentiva di almeno quattro anni. Gli articoli 42-46 ne regolano le modalità: conservazione rapida transfrontaliera, accesso ai dati memorizzati, raccolta in tempo reale dei dati di traffico, intercettazione dei contenuti.

L’articolo 41 istituisce inoltre una rete operativa attiva 24 ore su 24, 7 giorni su 7, concepita come punto focale per le prove elettroniche: fornisce consulenza tecnica, supporta la conservazione dei dati (incluse le informazioni sui service provider necessarie a individuarne la localizzazione), consente l’accesso ai dati in caso di emergenza e coordina i rapporti con le autorità competenti per l’assistenza giudiziaria reciproca (Mutual Legal Assistance, MLA) e l’estradizione.

Questi meccanismi si affiancano alle forme tradizionali di cooperazione giudiziaria e di polizia: estradizione (art. 37), trasferimento delle persone condannate (art. 38), trasferimento dei procedimenti penali (art. 39), assistenza giudiziaria reciproca (art. 40), cooperazione di law enforcement (art. 47), indagini congiunte (art. 48) e recupero dei beni (artt. 49-52).

Le tutele in materia di diritti umani

La tutela dei diritti umani non è confinata in un capitolo separato: attraversa l’intero testo come clausola trasversale. Due articoli ne formano l’ossatura. L’articolo 6 stabilisce il rispetto dei diritti umani come principio generale; l’articolo 24 fissa condizioni e garanzie sia per i poteri procedurali interni sia per la cooperazione internazionale. Fra le garanzie previste rientrano un controllo indipendente a livello nazionale, requisiti chiari di giustificazione, limiti definiti di portata e durata per le misure procedurali e rimedi effettivi in caso di violazione dei diritti.

Un ulteriore filtro è offerto dai motivi di rifiuto della cooperazione. I dati personali non possono essere trasmessi quando ciò entri in conflitto con la normativa nazionale sulla protezione dei dati e con gli obblighi internazionali; le richieste di assistenza possono essere respinte qualora pregiudichino la sovranità, la sicurezza o altri interessi essenziali dello Stato (art. 40.21(b)) o entrino in conflitto con il suo ordinamento giuridico interno (art. 40.21(c-d)); estradizione e MLA possono inoltre essere negate quando fondate su motivi discriminatori (artt. 37.15 e 40.22).

Convenzione di Budapest: continuità e differenze

Nel collocare il nuovo strumento rispetto alla Convenzione di Budapest del 2001, Prichard ha insistito sul rapporto di complementarità, non di sostituzione. La compatibilità fra i due trattati è assicurata dalle rispettive disposizioni sugli effetti (art. 60 UNCC e art. 39 della Convenzione di Budapest), che consentono ai due sistemi di operare come strumenti complementari per rafforzare la cooperazione internazionale, fissando al tempo stesso uno standard minimo globale sui reati gravi.

Le differenze più rilevanti si concentrano sull’ambito della criminalizzazione. La Convenzione ONU adotta un approccio più ampio in materia di furto e frode connessi ai sistemi ICT (art. 13(c)) e di CSAM (art. 14), e introduce reati che non trovano corrispondenza nell’impianto di Budapest: grooming (art. 15), diffusione non consensuale di immagini intime (art. 16) e riciclaggio dei proventi dei reati previsti dalla Convenzione (art. 17). Budapest, di converso, copre la violazione del diritto d’autore, assente nel testo onusiano.

Diverso è anche il perimetro dello scambio transfrontaliero di prove elettroniche. La Convenzione di Budapest si estende a qualunque reato previsto dal diritto interno; quella ONU, pur mantenendo la soglia di qualunque reato sul piano nazionale, limita la cooperazione ai reati gravi (puniti con una pena massima di almeno quattro anni) e ai reati incriminati in virtù di trattati di giustizia penale come la Convenzione ONU contro la corruzione e la Convenzione ONU contro la criminalità organizzata transnazionale. Una scelta che riflette un equilibrio sistemico fra ampiezza e garanzie.

La strategia UNODC per la ratifica

L’UNODC ha già articolato il proprio supporto alla ratifica in un percorso a tre tappe: una prima fase di engagement bilaterale con gli Stati interessati, una seconda di needs assessment per mappare lacune normative e capacità operative, una terza di supporto tecnico finalizzata alla ratifica e all’attuazione interna. L’assistenza viene calibrata in base alle diverse condizioni di partenza degli Stati Parte, in linea con l’approccio consolidato del Global Programme on Cybercrime.

Sul piano geografico, il programma è già attivo in diverse regioni, con interventi concentrati in particolare in America Latina (Panama, El Salvador, Guatemala, Paraguay, Uruguay), Africa (Senegal, Mozambico, Ghana), Stati arabi (Qatar) e Sud-Est asiatico e Pacifico (Thailandia, Malesia, Filippine, Vietnam), accanto alla copertura europea coordinata dalla sede di Vienna e a un team in Ucraina. La mappa restituisce la dimensione effettivamente globale della sfida e la priorità riconosciuta al sostegno verso i Paesi in via di sviluppo, peraltro espressamente prevista dalla Convenzione stessa (artt. 54-56) attraverso obblighi in materia di assistenza tecnica, capacity-building, condivisione degli sviluppi giuridici e tecnologici e sostegno finanziario.

Tali elementi si saldano con le misure preventive del Capitolo VI (art. 53), che impegnano gli Stati Parte a sviluppare politiche coordinate e buone prassi per ridurre le opportunità di criminalità informatica, coinvolgendo i multi-stakeholder e il pubblico più ampio: campagne di sensibilizzazione, capacity-building per la giustizia penale, programmi di reinserimento e di sviluppo legale di competenze cibernetiche, protezione dei gruppi vulnerabili con un focus specifico sulla sicurezza online dei minori e sulla violenza di genere.

Il protocollo addizionale, uno spazio di compromesso

Fra i punti di compromesso emersi nel negoziato, Prichard ha riservato particolare attenzione alla scelta di rinviare a un protocollo addizionale alcune categorie che non hanno trovato spazio nel testo principale. Una soluzione che ha permesso di superare l’impasse su questioni specifiche, soprattutto su un gruppo di reati cyber-enabled che diversi Stati Membri, singolarmente o in coalizione, avrebbero voluto inserire nel corpo della Convenzione.

Il protocollo addizionale offre quindi una sede separata in cui affrontare ulteriori reati e meccanismi operativi, estendendo progressivamente la portata del framework. La prima sessione negoziale è prevista a Vienna nel 2027, una seconda a New York nel 2028. Saranno queste due tappe, insieme alla finalizzazione delle regole di procedura della Conferenza degli Stati Parte, a segnare la fase in cui la Convenzione diventerà effettivamente operativa.