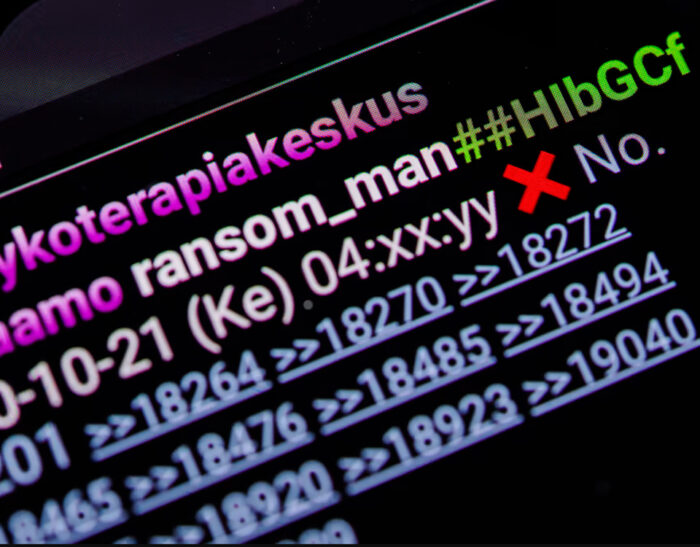

Sintesi dei principali attacchi informatici sugli endpoint, sulle identità e negli ambienti cloud rilevati fino a oggi nell’anno 2022

Le aziende crescono e sviluppano nuovo business, ma si moltiplicano anche le possibilità di essere presi di mira dagli hacker. In questo articolo si analizzeranno alcuni dei più pericolosi attacchi informatici rilevati nei primi tre trimestri del 2022 anche perché comprenderne le cause e gli impatti consente alle aziende di rafforzare le proprie difese per…