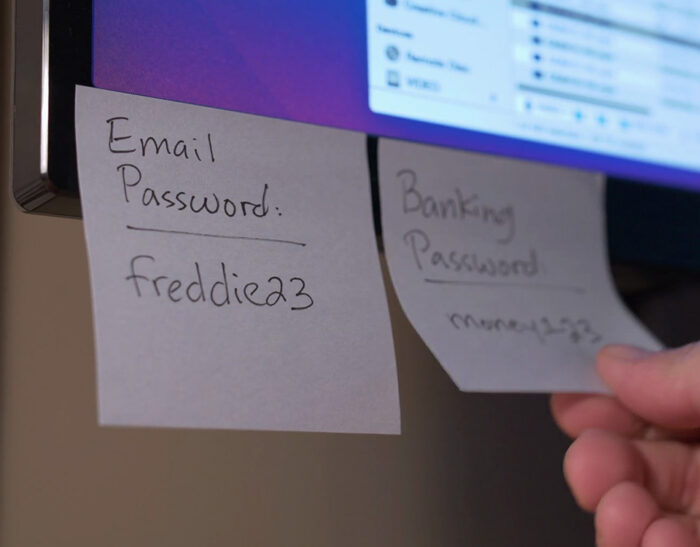

Per un’infrastruttura sicura devi controllare le fondamenta

Nonostante gli importanti investimenti fatti per proteggere le infrastrutture da attacchi esterni, il numero di incidenti registrati negli ultimi anni, basati su CVEs (Common Vulnerabilities and Exposures), e in forte ascesa. Questo significa che ci sono ancora grosse lacune nei processi interni di controllo e verifica delle risorse installate tipicamente identificati come “vulnerability assessment”….