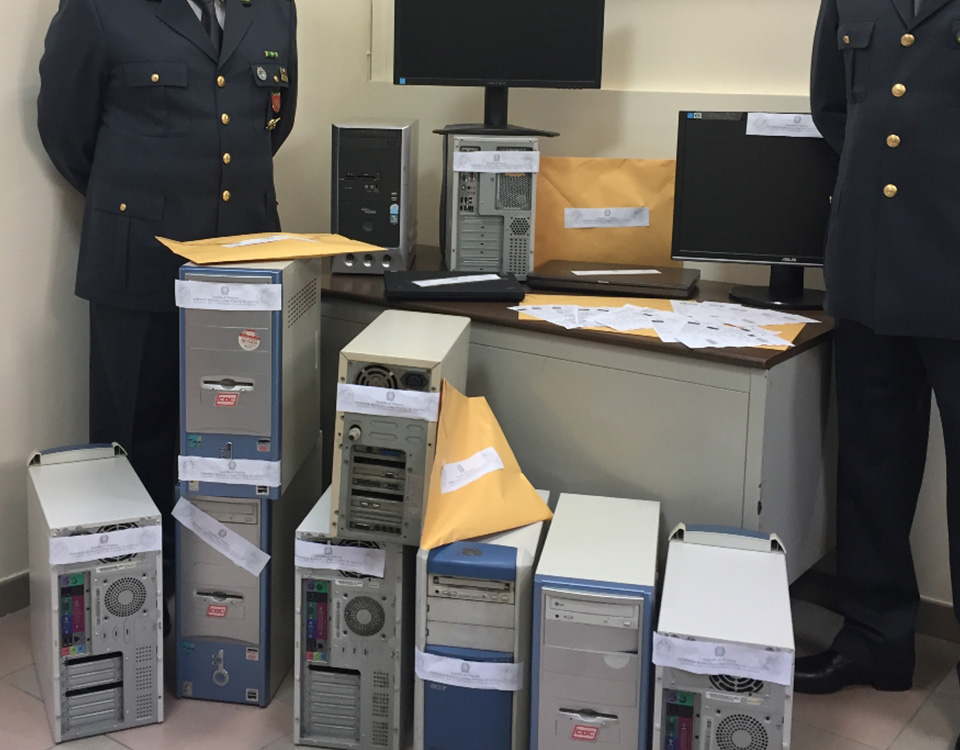

Sequestro di sistema informatico e principio di proporzionalità

È illegittimo, per violazione dei principi di proporzionalità ed adeguatezza, il sequestro a fini probatori di un sistema informatico – quale è un personal computer – che conduca, in difetto di specifiche ragioni, ad una indiscriminata apprensione di tutte le informazioni ivi contenute.

Il principio, già affermato nel 2015 (Cass., n. 24617/2015, Rizzo), è stato di recente espresso dalla Corte di Cassazione con sentenza n. 4857 del 14 novembre 2018 – 30 gennaio 2019 (Pres. Fidelbo – Rel. Bassi), in relazione ad un procedimento per il reato di rivelazione ed utilizzazione di segreti d’ufficio ex art. 326 c.p.

Il detto procedimento traeva origine dall’invio al ricorrente, ad opera di ignoti, di una pen-drive contenente atti processuali relativi ad indagini in corso presso la Procura della Repubblica di Vicenza.

Cose sottoposte a sequestro

Giova, innanzitutto, individuare cosa possa essere assoggettato a sequestro probatorio ai sensi dall’art. 253 c.p.p. e cioè “il corpo di reato e le cose pertinenti al reato, necessarie per l’accertamento dei fatti”. Da un lato, dunque, si trovano “le cose sulle quali o mediante le quali il reato è stato commesso, nonché le cose che ne costituiscono il prodotto, il profitto o il prezzo”; dall’altro lato, si rinvengono, invece, le “cose pertinenti al reato”, intese come tutte quelle cose che sono in rapporto sia pur indiretto con la fattispecie criminosa concreta e risultano strumentali all’accertamento dei fatti. Nell’ambito del necessario bilanciamento tra gli interessi in gioco – tutti, a ben guardare, di rilievo costituzionale – l’assoggettamento a vincolo reale di un bene può, infatti, ritenersi ragionevole, equilibrato e, dunque, legittimo e proporzionato, soltanto quando sia sorretto da un’effettiva esigenza di accertamento di un fatto-reato.

La concreta esigenza probatoria perseguita dall’inquirente deve, perciò, necessariamente emergere dalla motivazione del decreto di sequestro probatorio, a pena di nullità.

Principio di proporzionalità

È evidente, inoltre, che le finalità legittimamente perseguite dall’Autorità inquirente debbano fungere anche da metro di valutazione del provvedimento di ablazione con riferimento ai principi di proporzionalità ed adeguatezza, validi tanto per le misure cautelari personali quanto per i sequestri ex art. 253 c.p.p..

Proporzionalità e adeguatezza rispondono, infatti, senz’altro ad un criterio generale di ragionevolezza immanente al sistema processuale e si declinano sia sul perimetro del sequestro, che sul tempo dello stesso. Nel primo senso, infatti, l’art. 258 c.p.p., comma 4 – nel prevedere il sequestro di documenti che fanno “parte di un volume o di un registro” – esclude che possa, di norma, procedersi a sequestri di masse indistinte di documenti senza una specifica ragione. Dall’altro, nel caso in cui un accertamento non possa essere immediato (richiedendo, ad esempio, un’analisi tecnica da parte di esperti informatici o il vaglio di un’ampia mole di dati), la valutazione della proporzionalità non può prescindere dall’apprezzamento del dato temporale.

L’autorità giudiziaria può senz’altro disporre un sequestro dai contenuti molto estesi per esaminare un’ampia massa di dati, ma non può esimersi dall’immediata restituzione delle cose sottoposte a vincolo, non appena sia decorso il tempo ragionevolmente necessario per gli accertamenti.

Ne consegue che, in caso di mancata tempestiva restituzione, l’interessato potrà presentare la relativa istanza e far valere le proprie ragioni, se necessario, anche mediante i rimedi impugnatori offerti dal sistema.

La restituzione della cosa in sequestro

Tanto premesso, la Corte si spinge oltre, prendendo in considerazione il contenuto del sequestro di un sistema informatico. Come già le Sezioni Unite avevano, infatti, chiarito nella sentenza Andreucci (n. 40963 del 20/07/2017, Rv. 270497), estraendo una copia del dato informativo (back-up) si realizza un “clone” in tutto identico all’originale e da esso indistinguibile: al fine di assicurarne conformità ed immodificabilità, tale dato viene, infatti, riversato in una “copia immagine” che ne preserva l’integrità e l’identità alle condizioni in cui si trovava al momento del prelievo, consentendo così successive verifiche o accertamenti tecnici.

In simili fattispecie, l’interesse alla restituzione della cosa non può essere limitato al supporto informatico che all’origine conteneva i dati, ma riguarda necessariamente il dato “in sé” sicché la mera restituzione del primo non può considerarsi come esaustiva restituzione della cosa in sequestro. Questo perché, atteso che il back-up realizza “cloni” identici e indistinguibili dagli originali, la mera restituzione del “contenitore” con l’intero “contenuto” non può ritenersi sufficiente, essendo necessaria – al fine della legittimità dell’ablazione – la protezione del rapporto di disponibilità esclusiva dell’informazione acquisita facente capo all’avente diritto.

In tal caso, infatti, i dati informatici acquisiti mediante l’integrale riproduzione di quelli presenti sulla memoria del computer rimangono sotto sequestro anche se il supporto fisico di memorizzazione sia restituito, con una perdita autonomamente valutabile per il titolare del dato, relativa all’esclusiva disponibilità delle informazioni, alla privacy e al diritto al segreto violati dal provvedimento ablativo.

La sentenza

Alla luce delle motivazioni in questa sede brevemente riportate, la Corte ha ritenuto di annullare l’ordinanza del Tribunale di Vicenza rinviando per un nuovo esame sulla base dei principi di pertinenza e di proporzionalità del materiale oggetto di ablazione e, dunque, anche dei dati informativi estrapolati dai supporti sequestrati. Tale esame dovrà, secondo il provvedimento, valutare anche la distruzione dei “cloni” dei dati che risultassero non pertinenti al thema probandum e, dunque, non utili ai fini dell’accertamento dei fatti, così da scongiurare una lesione/compressione del diritto alla disponibilità esclusiva del patrimonio informativo “sproporzionata” rispetto alle esigenze d’indagini e, dunque, illegittima.

Note

Sulla nozione di cose pertinenti al reato, Cass., Sez. 4, n. 2622 del 17/11/2010, dep. 2011, Rossini, Rv. 249487 e, in termini più generali, Sez. 3, n. 22058 del 22/04/2009, Bortoli, Rv. 243721).

Il testo della Convenzione di Budapest del Consiglio d’Europa del 23 novembre 2001, ratificata dall’Italia con la L. 18 marzo 2008, n. 48 è disponibile sulla Gazzetta Ufficiale n. 80 del 4 aprile 2008, Serie Generale, rinvenibile al sito: http://www.gazzettaufficiale.it/eli/gu/2008/04/04/80/so/79/sg/pdf.

Per una valorizzazione del fattore tempo come parametro di valutazione della correttezza di un sequestro, a norma dell’art. 1 del Protocollo addizionale n. 1 alla Convenzione E.D.U., cfr. Corte E.D.U., 7 giugno 2007, Smirnov c. Russa, n. 71362/01, ma anche Corte E.D.U., 19 giugno 2014, Draghici c. Portogallo, n. 43620/10.

Sul sequestro di interi archivi informatici contenenti dati potenzialmente rilevanti ai fini della prosecuzione delle indagini cfr. Cass., Sez. 6, n. 53168 del 11/11/2016, Amores, Rv. 268489, relativa ai reati di abuso di ufficio e turbativa d’asta, ipotizzati in relazione ad una procedura di affidamento della gestione del servizio idrico integrato.

Articolo a cura di Maria Elena Iafolla

Avvocato del Foro di Milano e titolare dello Studio Legale Iafolla, si occupa di diritto dell’informatica e delle nuove tecnologie, innovazione, trattamento dei dati e cyber-security.

Laureata presso l’Università Cattolica del Sacro Cuore di Milano, autrice e formatrice sui temi del diritto dell’informatica e privacy/GDPR.

Vice Presidente dell’associazione DFA – Digital Forensics Alumni.