I chips RFID possono essere hackerati: i metodi d’attacco e quelli di difesa

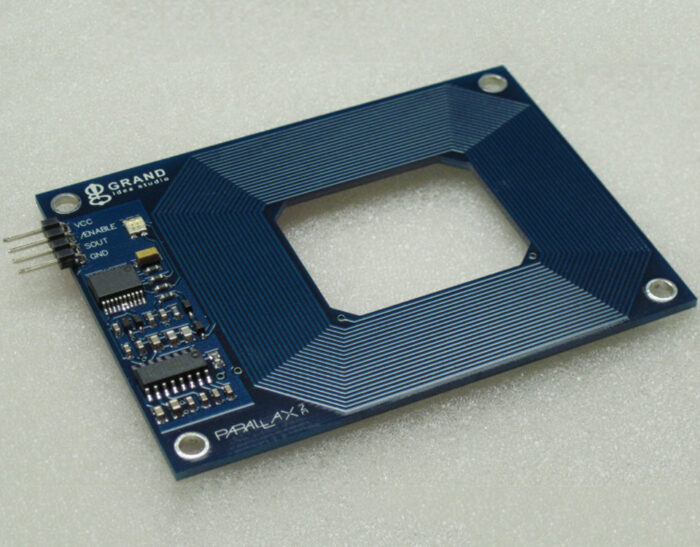

La tecnologia RFID (Radio-Frequency IDentification) permette l’identificazione automatica di oggetti, animali e persone tramite tag e reader. Ampiamente utilizzata in carte di credito, passaporti e altri oggetti quotidiani, l’RFID presenta rischi di sicurezza dovuti alla facilità di hacking. Esistono due tipi di tag: passivi e attivi, con differenti capacità di trasmissione. Per proteggersi dalla lettura…