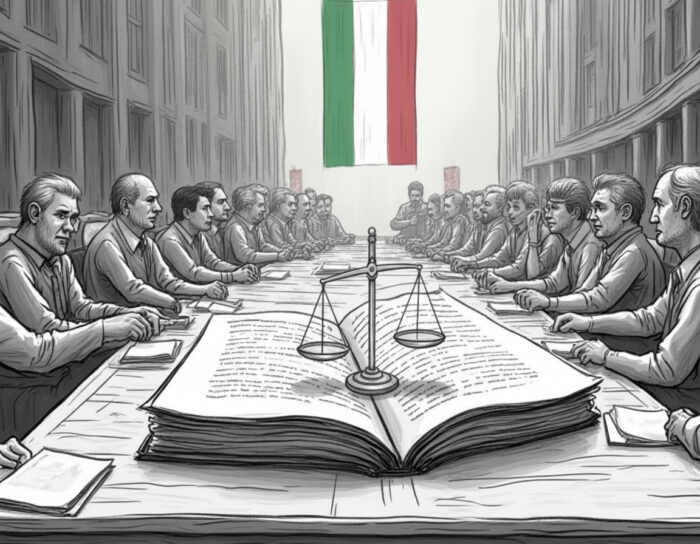

Tutela dei dati dei lavoratori in Italia: quadro giuridico tra GDPR, statuto dei lavoratori e IA Act

I dati dei lavoratori rappresentano oggi uno dei temi più critici nell’intersezione tra diritto del lavoro e normative sulla privacy, particolarmente rilevante dopo l’introduzione dell’AI Act europeo. Questo contenuto fa parte di una serie di approfondimenti dedicati al tema dello “Standard di gestione dei dati dei dipendenti dopo l’AI ACT”, con l’obiettivo di fornire una…