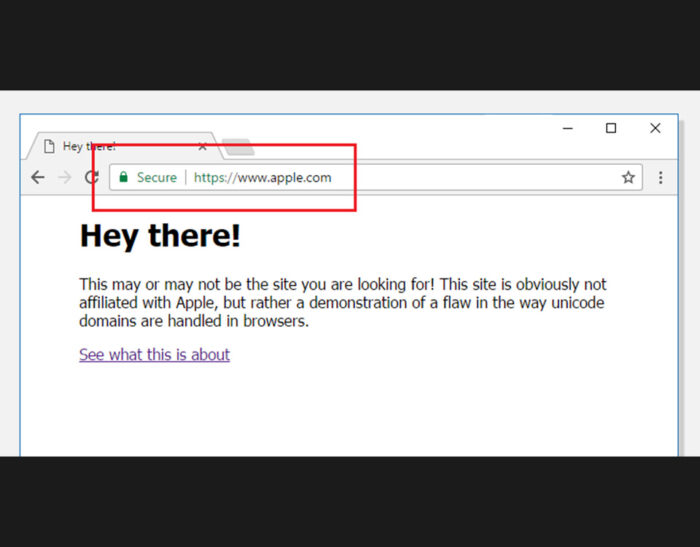

Attacco Phishing utilizza caratteri Unicode nei domini, rendendoli quasi impossibili da identificare

La recente vulnerabilità evidenziata in alcuni browser, grazie alla quale è possibile realizzare attività di phishing in grado di ingannare anche gli utenti più smaliziati, è il sintomo di alcuni problemi di fondo che affliggono l’attuale implementazione di Internet (e delle tecnologie digitali in generale). Tale implementazione è avvenuta nel giro di pochi anni, tumultuosamente,…