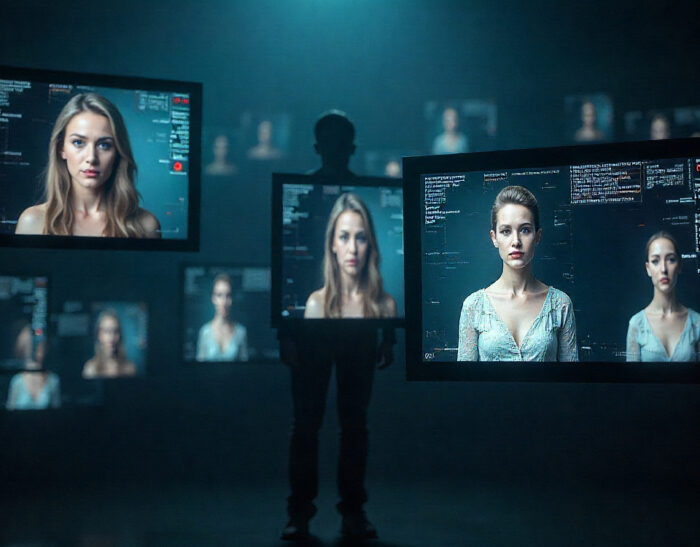

Come riconoscere i video fake: la nuova realtà dei deepfake che sta cambiando il mondo

Nell’era digitale, video e deepfake stanno ridefinendo ciò che percepiamo come reale. Questo articolo esplora come l’intelligenza artificiale consenta di manipolare la verità, dagli inganni politici dei filosofi antichi alle truffe finanziarie contemporanee. Tra esempi concreti, studi scientifici e strategie pratiche per riconoscere i contenuti falsi, il testo mostra perché i deepfake rappresentano una sfida…