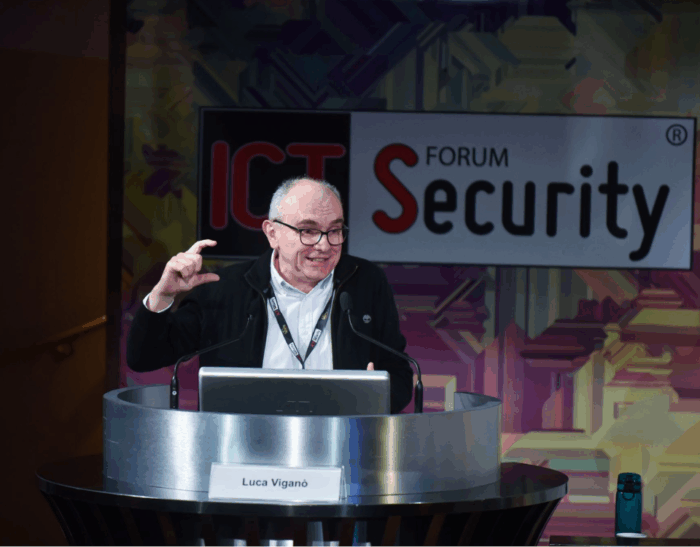

AiTM: come gli attaccanti bypassano la MFA nel 2026 e come difendersi

Il 4 marzo 2026, Europol ha coordinato lo smantellamento di Tycoon 2FA, la piattaforma di phishing-as-a-service che Microsoft ha definito la piattaforma più prolifera da essa osservata nel 2025. A metà 2025, Tycoon 2FA era responsabile di circa il 62% di tutte le email di phishing bloccate da Microsoft, con oltre 30 milioni di messaggi…